|

|

| Строка 408: |

Строка 408: |

| * Enabled — Enable SFTP support on the OpenSSH server | | * Enabled — Enable SFTP support on the OpenSSH server |

| |- | | |- |

| | Включение списка разрешенных групп для службы удаленного доступа SSH | | | Контроль доступа по группам к серверу OpenSSH |

| | sshd-allow-groups | | | sshd-allow-groups |

| | Эта политика включает в службе удаленного доступа SSH список разрешенных групп [[Media:Sshd-allow-groups.png|Sshd-allow-groups.png]] | | | Эта политика включает в службе удаленного доступа OpenSSH контроль доступа по списку разрешенных групп [[Media:Sshd-allow-groups.png|Sshd-allow-groups.png]] |

| | | | | |

| * Включить — список разрешенных групп пользователей для службы удаленного доступа SSH включен | | * Включить — контроль доступа по группам для службы удаленного доступа OpenSSH включен |

| * Отключить — список разрешенных групп пользователей для службы удаленного доступа SSH отключен | | * Отключить — контроль доступа по группам для службы удаленного доступа OpenSSH отключен |

| | | | | |

| * Disabled — The list of allowed groups for SSH Remote Access is disabled | | * Disabled — Remote access control to the OpenSSH server is disabled |

| * Enabled — The list of allowed groups for SSH Remote Access is enabled | | * Enabled — Remote access control to the OpenSSH server is enabled |

| |- | | |- |

| | Переключение вариантов разрешенных групп для службы удаленного доступа SSH | | | Группы для контроля доступа к серверу OpenSSH |

| | sshd-allow-groups-list | | | sshd-allow-groups-list |

| | Эта политика определяет, какие группы входят в список разрешенных групп для службы удаленного доступа SSH [[Media:Sshd-allow-groups-list.png|Sshd-allow-groups-list.png]] | | | Эта политика определяет, какие группы входят в список разрешенных для службы удаленного доступа к серверу OpenSSH [[Media:Sshd-allow-groups-list.png|Sshd-allow-groups-list.png]] |

| | | | | |

| * Все пользователи — разрешить доступ к службе удаленного доступа SSH для групп wheel и users | | * Все пользователи — разрешить доступ к серверу OpenSSH для групп «wheel» и «users» |

| * Администраторы и пользователи удалённого доступа — разрешить доступ к службе удаленного доступа SSH для групп «wheel» и «remote» | | * Администраторы и пользователи удалённого доступа — разрешить доступ к серверу OpenSSH для групп «wheel» и «remote» |

| * Только администраторы — разрешить доступ к службе удаленного доступа SSH только для группы «wheel» | | * Только администраторы — разрешить доступ к серверу OpenSSH только для группы «wheel» |

| * Только пользователи удалённого доступа — разрешить доступ к службе удаленного доступа SSH только для группы «remote» | | * Только пользователи удалённого доступа — разрешить доступ к серверу OpenSSH только для группы «remote» |

| | | | | |

| * All users — Allow SSH Access to groups wheel and users | | * All users — Allow access to the OpenSSH server by «wheel» and «users» groups |

| * Administrators and remote users — Allow SSH Access to groups wheel and remote | | * Administrators and remote users — Allow access to the OpenSSH server by «wheel» and «remote» groups |

| * Administrators only — Allow SSH Access to group wheel only | | * Administrators only — Allow access to the OpenSSH server by «wheel» group only |

| * Remote users only — Allow SSH Access to group remote only | | * Remote users only — Allow access to the OpenSSH server by «remote» group only |

| |- | | |- |

| | Поддержка авторизации API GSS на сервере OpenSSH | | | Поддержка GSSAPI-аутентификации на сервере OpenSSH |

| | sshd-gssapi-auth | | | sshd-gssapi-auth |

| | Эта политика определяет функциональные возможности поддержки авторизации с использованием GSS API на сервере SSHd | | | Эта политика включает поддержку аутентификации с использованием GSSAPI на сервере OpenSSH |

| | | | | |

| * Включить — поддержка API GSS на сервере sshd включена | | * Включить — поддержка GSSAPI на сервере OpenSSH включена |

| * Отключить — поддержка API GSS на сервере sshd отключена | | * Отключить — поддержка GSSAPI на сервере OpenSSH отключена |

| | | | | |

| * Enable — GSS API support on sshd server is enabled | | * Enable — GSSAPI support on the OpenSSH server is enabled |

| * Disable — GSS API support on sshd server is disabled | | * Disable — GSSAPI support on the OpenSSH server is disabled |

| |- | | |- |

| | Поддержка авторизации пароля на сервере OpenSSH | | | Аутентификация по паролю на сервере OpenSSH |

| | sshd-password-auth | | | sshd-password-auth |

| | Эта политика определяет функциональные возможности поддержки авторизации паролей на сервере SSHd | | | Эта политика определяет функциональные возможности поддержки авторизации паролей на сервере SSHd |

| | | | | |

| * Включить — поддержка авторизации по паролю для sshd включена | | * Включить — поддержка аутентификации по паролю на сервере OpenSSH включена |

| * Отключить — поддержка авторизации по паролю для клиента sshd отключена | | * Отключить — поддержка аутентификации по паролю на сервере OpenSSH отключена |

| | | | | |

| * Enable — Password authorization support for sshd is enabled | | * Enable — Password authentication support on the OpenSSH server is enabled |

| * Disable — Password authorization support for sshd client is disabled | | * Disable — Password authentication support on the OpenSSH server is disabled |

| |- | | |- |

| | Поддержка авторизации API GSS на клиенте SSH | | | Поддержка аутентификации OpenSSH-клиентов через GSSAPI |

| | ssh-gssapi-auth | | | ssh-gssapi-auth |

| | Эта политика определяет функциональные возможности поддержки авторизации с использованием GSS API на клиенте SSH | | | Эта политика определяет функциональные возможности поддержки аутентификация OpenSSH-клиентов с использованием через GSSAPI |

| | | | | |

| * Включить — поддержка API GSS на клиенте sshd включена | | * Включить — поддержка аутентификации через GSSAPI для OpenSSH-клиентов включена |

| * Отключить — поддержка API GSS на клиенте sshd отключена | | * Отключить — поддержка аутентификации через GSSAPI для OpenSSH-клиентов отключена |

| | | | | |

| * Enable — GSS API support on sshd client is enabled | | * Enable — GSSAPI authentication support for OpenSSH clients is enabled |

| * Disable — GSS API support on sshd client is disabled | | * Disable — GSSAPI authentication support for OpenSSH clients is disabled |

| |- | | |- |

| | Аутентификация по паролю для суперпользователя на сервере OpenSSH | | | Аутентификация суперпользователя на сервере OpenSSH |

| | sshd-permit-root-login | | | sshd-permit-root-login |

| | Эта политика определяет, разрешена ли и каким образом для суперпользователя аутентификация на сервере SSHd | | | Эта политика определяет режимы аутентификации для суперпользователя (root) на сервере OpenSSH |

| | | | | |

| * Только без пароля — суперпользователю разрешена только беспарольная аутентификация на сервере SSHd (аутентификация на основе открытого ключа) | | * Без пароля — суперпользователю разрешена только беспарольная аутентификация на сервере OpenSSH |

| * Разрешено — суперпользователю разрешена аутентификация на сервере SSHd | | * Разрешено — суперпользователю разрешена аутентификация на сервере OpenSSH |

| * Запрещено — суперпользователю запрещена аутентификация на сервере SSHd | | * Запрещено — суперпользователю запрещена аутентификация на сервере OpenSSH |

| * По умолчанию — сбросить на значение по умолчанию в пакете | | * По умолчанию — сбросить режим аутентификации для суперпользователя на значение по умолчанию в пакете |

| | | | | |

| * Without password — Only non password login for root via SSH is enabled | | * Without password only — The superuser (root) is only allowed password-free authentication on the OpenSSH server |

| * Enabled — Login for root via SSH is enabled | | * Enabled — The superuser (root) is allowed to authenticate on the OpenSSH server |

| * Disabled — Login for root via SSH is disabled | | * Disabled — The superuser (root) is denied authentication on the OpenSSH server |

| * Default — Reset root login setting to the package default | | * Default — Reset the authentication mode for the superuser (root) to the package default |

| |} | | |} |

|

| |

|

Описание

Через групповые политики реализовано управление настройками control.

Все control разделены на категории:

- Безопасность

- Службы

- Сетевые приложения

- Приложения для CD/DVD

- Монтирование

- Виртуализация

- Графическая подсистема

- Аппаратные средства

- СУБД

Настройка политики

На рабочей станции

Шаг 1. На машине с установленными ADMC и GPUI получить ключ Kerberos для администратора домена.

Шаг 2. В ADMC создайте новый объект групповой политики (GPO) и свяжите его с OU, в который входят машины или учетные записи пользователей.

Шаг 3. Запустить GPUI с указанием каталога групповой политики:

$ gpui-main -p "smb://dc.test.alt/SysVol/test.alt/Policies/{75411A5F-5A46-4616-BB1A-4DE7C3EEDBD1}"

где dc.domain.alt – имя контроллера домена, а "{XXXXXXXX-XXXX-XXXX-XXXX-XXXXXXXXXXXXXX}" – GUID шаблона групповой политики для редактирования.

Откроется окно редактирования групповых политик.

Шаг 4. Перейдите в «Компьютер» -> «Система ALT». Здесь есть несколько разделов, соответствующих категориям control:

Шаг 5. Выберите раздел, в правом окне редактора отобразится список политик:

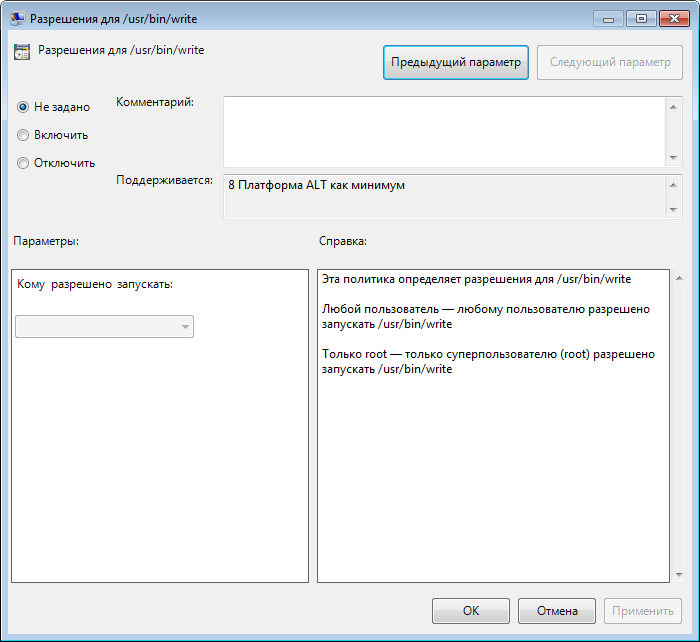

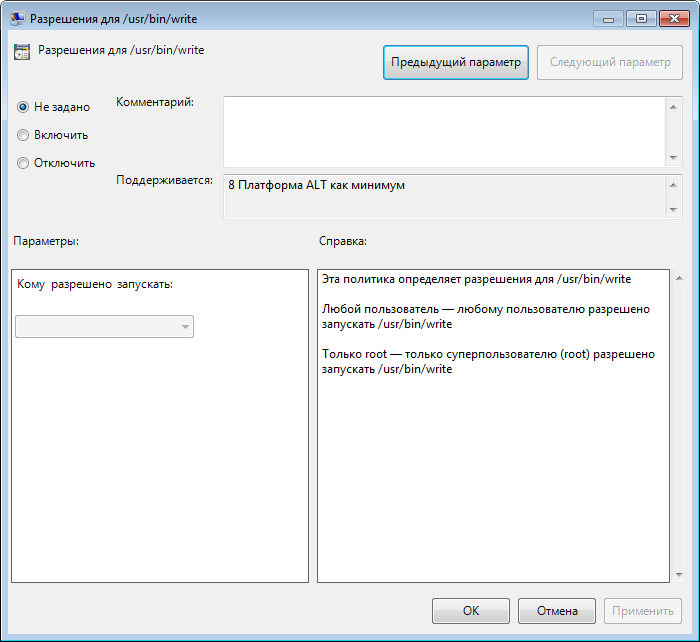

Шаг 6. Дважды щелкните левой кнопкой мыши на политике, откроется диалоговое окно настройки политики:

Можно не задавать настройку политики, включить или отключить. Если выбрать параметр «Включено», в разделе «Опции» в выпадающем списке можно выбрать режим доступа для данного control.

На машине Windows

Шаг 1. На машине с установленным RSAT откройте «Управление групповыми политиками».

Шаг 2. Создайте новый объект групповой политики (GPO) и свяжите его с OU, в который входят машины или учетные записи пользователей.

Шаг 3. В контекстном меню GPO, выберите пункт «Редактировать». Откроется редактор GPO.

Шаг 4. Перейдите в «Конфигурация компьютера» -> «Политики» -> «Административные шаблоны» -> «Система ALT».

Здесь есть несколько разделов, соответствующих категориям control:

Шаг 5. Выберите раздел, в правом окне редактора отобразится список политик:

Шаг 6. Дважды щелкните левой кнопкой мыши на политике, откроется диалоговое окно настройки политики:

Можно не задавать настройку политики, включить или отключить. Если выбрать параметр «Включить», в разделе «Параметры» в выпадающем списке можно выбрать режим доступа для данного control.

Таблицы режимов для control по категориям

Безопасность

| Политика

|

Control

|

Описание

|

Режимы на русском

|

Режимы на английском

|

| Выполнение программы /usr/bin/chage

|

chage

|

Политика позволяет контролировать доступ для выполнения программы /usr/bin/chage

|

- Только root — только суперпользователь (root) может выполнить /usr/bin/chage

- Любой пользователь — любой пользователь может просмотреть, когда ему следует сменить свой пароль, используя команду «chage -l имя_пользователя»

|

- Only root — Only root can execute /usr/bin/chage

- Any user — Any user can determine when he should change his/her password using the "chage" command

|

| Выполнение команды /usr/bin/chfn

|

chfn

|

Политика позволяет контролировать поведение и права доступа к команде chfn (/usr/bin/chfn). Команда chfn может изменить полное имя пользователя, номер кабинета, номера офисного и домашнего телефона для учетной записи пользователя. Обычный пользователь может изменять поля только для своей учетной записи, с учетом ограничений в /etc/login.defs (конфигурация по умолчанию не позволяет пользователям менять свое полное имя). Кроме того, только суперпользователь может использовать опцию -o для изменения неопределенных частей поля GECOS

|

- Любой пользователь — любой пользователь может использовать команду /usr/bin/chfn

- Только root — только суперпользователь (root) может выполнить /usr/bin/chfn

|

- Any user — Any user can use the command /usr/bin/chfn

- Only root — Only root can execute /usr/bin/chfn

|

| Разрешение на использование /usr/bin/chsh

|

chsh

|

Политика позволяет управлять правами доступа к команде chsh (/usr/bin/chsh). Команда chsh позволяет изменить командную оболочку (или интерпретатор командной строки), запускаемую по умолчанию при регистрации пользователя в текстовой консоли (по умолчанию используется /bin/bash). Обычный пользователь может изменить командную оболочку только для своей учетной записи (командная оболочка должна быть перечислена в файле /etc/shells). Суперпользователь может изменить настройки для любой учетной записи (могут быть указаны любые значения). Chsh.png

|

- Все пользователи — всем пользователям разрешено использовать /usr/bin/chsh

- Только root — только суперпользователь (root) может использовать /usr/bin/chsh

|

- All users — All users are allowed to use /usr/bin/chsh

- Only root — Only root can use /usr/bin/chsh

|

| Разрешение на использование consolehelper

|

consolehelper

|

Эта политика определяет права доступа к инструменту consolehelper (/usr/lib/consolehelper/priv/auth), который позволяет пользователям консоли запускать системные программы, выполняя аутентификацию через PAM (которую можно настроить так, чтобы доверять всем пользователям консоли или запрашивать пароль по усмотрению системного администратора). Когда это возможно, аутентификация выполняется графически; в противном случае это делается в текстовой консоли, с которой был запущен consolehelper

|

- Любой пользователь — любой пользователь может использовать consolehelper

- Только wheel — только члены группы «wheel» могут использовать consolehelper

- Только root — только суперпользователь (root) может использовать consolehelper

|

- Any user — Any user can use consolehelper

- Only wheel — Only members of the wheel group can use consolehelper

- Only root — Only root can use consolehelper

|

| Выполнение программы /usr/bin/gpasswd

|

gpasswd

|

Политика определяет права на запуск инструмента /usr/bin/gpasswd

|

- Любой пользователь — любой пользователь может выполнить /usr/bin/gpasswd

- Только wheel — только члены группы «wheel» могут выполнять /usr/bin/gpasswd

- Только root — только суперпользователь (root) может выполнить /usr/bin/gpasswd

|

- Any user — Any user can execute /usr/bin/gpasswd

- Only wheel — Only wheel group members can execute /usr/bin/gpasswd

- Only root — Only root can execute /usr/bin/gpasswd

|

| Выполнение программы /usr/bin/groupmems

|

groupmems

|

Политика определяет права на выполнение программы /usr/bin/groupmems

|

- Любой пользователь — любой пользователь может выполнить /usr/bin/groupmems

- Только wheel — только члены группы «wheel» могут выполнять /usr/bin/groupmems

- Только root — только суперпользователь (root) может выполнять /usr/bin/groupmems

|

- Any user — Any user can execute /usr/bin/groupmems

- Only wheel — Only wheel group members can execute /usr/bin/groupmems

- Only root — Only root can execute /usr/bin/groupmems

|

| Разрешение на использование /usr/sbin/hddtemp

|

hddtemp

|

Разрешение на использование инструмента /usr/sbin/hddtemp — отслеживание температуры жесткого диска

|

- Любой пользователь — любой пользователь может выполнить /usr/sbin/hddtemp

- Только wheel — только члены группы «wheel» могут выполнять /usr/sbin/hddtemp

- Только root — только суперпользователь (root) может выполнить /usr/sbin/hddtemp

|

- Any user — Any user can execute /usr/sbin/hddtemp

- Only wheel — Only wheel group members can execute /usr/sbin/hddtemp

- Only root — Only root can execute /usr/sbin/hddtemp

|

| Разрешения для /usr/bin/newgrp

|

newgrp

|

Эта политика определяет разрешения для /usr/bin/newgrp

|

- Любой пользователь — любой пользователь может запускать /usr/bin/newgrp

- Только wheel — пользователям из группы «wheel» разрешено запускать /usr/bin/newgrp

- Только root — только суперпользователь (root) может запускать /usr/bin/newgrp

|

- Any user — Any user is permitted to run /usr/bin/newgrp

- Only wheel — Users from the "wheel" group are permitted to run /usr/bin/newgrp

- Only root — Only root is permitted to run /usr/bin/newgrp

|

| Создание отдельных временных каталогов для пользователей

|

pam_mktemp

|

Эта политика определяет, следует ли создавать отдельные временные каталоги для пользователей

|

- Отключено — отключить создание отдельных временных каталогов для пользователей

- Включено — включить создание отдельных временных каталогов для пользователей

|

- Disabled — Disable the creation of individual temporary directories for users

- Enabled — Enable the creation of individual temporary directories for users

|

| Управление паролями с помощью passwd

|

passwd

|

Определяет политику управления паролями с помощью команды /usr/bin/passwd

|

- TCB — любой пользователь может изменить свой пароль, используя /usr/bin/passwd, когда включена схема tcb

- Традиционный (схема tcb отключена) — любой пользователь может изменить свой пароль, используя /usr/bin/passwd, когда схема tcb отключена

- Только root — только суперпользователь (root) имеет право изменять пароли пользователей

|

- TCB — Any user can change his own password using /usr/bin/passwd when tcb scheme is enabled

- Traditional — Any user can change his own password using /usr/bin/passwd when tcb scheme is disabled

- Only root — Only superuser (root) has the right to change user passwords

|

| Управление проверками сложности пароля

|

passwdqc-enforce

|

Политика управляет паролями для достаточной надежности пароля

|

- Все — включить проверку сложности пароля для всех пользователей

- Только для пользователей — включить проверку сложности пароля для всех пользователей, кроме суперпользователей

|

- Everyone — Enable password complexity checks for all users

- Users only — Enable password complexity checks for all but superusers

|

| Разрешения для /bin/su

|

su

|

Эта политика определяет разрешения для /bin/su

|

- Любой пользователь — любой пользователь может запускать /bin/su

- Колесные суперпользователи — любой пользователь имеет право запускать /bin/su, но только пользователи группы «wheel» могут повышать привилегии суперпользователя

- Только wheel — только пользователи из группы «wheel» могут запускать /bin/su

- Только root — только суперпользователь (root) может запускать /bin/su

|

- Any user — Any user is permitted to run /bin/su

- Wheel superusers — Any user has the right to run /bin/su, but only users of the "wheel" group can elevate privileges to the superuser

- Only wheel — Only users of the "wheel" group are allowed to run /bin/su

- Only root — Only root is permitted to run /bin/su

|

| Разрешения для /usr/bin/sudo

|

sudo

|

Эта политика определяет разрешения для /usr/bin/sudo

|

- Любой пользователь — любой пользователь может запускать /usr/bin/sudo

- Только wheel — пользователям из группы «wheel» разрешено запускать /usr/bin/sudo

- Только root — только суперпользователь (root) может запускать /usr/bin/sudo

|

- Any user — Any user is permitted to run /usr/bin/sudo

- Only wheel — Users from the "wheel" group are permitted to run /usr/bin/sudo

- Only root — Only root is permitted to run /usr/bin/sudo

|

| Передача родительской среды в sudo

|

sudoers

|

Эта политика определяет, передается ли родительская среда (переменные среды) в sudo

|

- Строгий — не передавать переменные окружения дочернему процессу

- Слабый — передать переменные окружения дочернему процессу

|

- Strict — Do not pass environment variables to the child process

- Relaxed — Pass environment variables to the child process

|

| Разрешения для /usr/bin/sudoreplay

|

sudoreplay

|

Эта политика определяет разрешения для /usr/bin/sudoreplay

|

- Любой пользователь — любой пользователь может запускать /usr/bin/sudoreplay

- Только wheel — пользователям из группы «wheel» разрешено запускать /usr/bin/sudoreplay

- Только root — только суперпользователь (root) может запускать /usr/bin/sudoreplay

|

- Any user — Any user is permitted to run /usr/bin/sudoreplay

- Only wheel — Users from the "wheel" group are permitted to run /usr/bin/sudoreplay

- Only root — Only root is permitted to run /usr/bin/sudoreplay

|

| Запрос пароля sudo для пользователей группы «wheel»

|

sudowheel

|

Эта политика определяет, может ли локальный администратор (член группы «wheel») запускать любые команды с помощью sudo со своим паролем

|

- Отключено — пользователи группы «wheel» не могут запускать команды с помощью sudo со своим паролем (отключить запрос пароля sudo для пользователей группы «wheel»)

- Включено — пользователи группы «wheel» могут запускать любые команды с помощью sudo со своим паролем (включить запрос пароля sudo для пользователей группы «wheel»)

|

- Disabled — Disable sudo password request for users of the "wheel" group

- Enabled — Enable sudo password request for users of the "wheel" group

|

| Метод аутентификации

|

system-auth

|

Эта политика определяет метод аутентификации пользователя

|

- Winbind — использовать Winbind для аутентификации

- SSSD — использовать метод проверки подлинности демона System Security Services

|

- Winbind — Use Winbind for authentication

- SSSD — Use System Security Services Daemon authentication method

|

| Разрешения для /usr/lib/chkpwd/tcb_chkpwd

|

tcb_chkpwd

|

Эта политика определяет разрешения для привилегированного помощника /usr/lib/chkpwd/tcb_chkpwd

|

- Любой пользователь с отключенным tcb — любой пользователь может быть аутентифицирован с использованием привилегированного помощника /usr/lib/chkpwd/tcb_chkpwd, когда отключена схема tcb

- Любой пользователь с включенным tcb — любой пользователь может аутентифицироваться с помощью привилегированного помощника /usr/lib/chkpwd/tcb_chkpwd, если включена схема tcb

- Только root — только суперпользователь (root) может быть аутентифицирован с помощью /usr/lib/chkpwd/tcb_chkpwd

|

- Any user with scheme tcb disabled — Any user can be authenticated using /usr/lib/chkpwd/tcb_chkpwd privileged helper when tcb scheme is disabled

- Any user with scheme tcb enabled — Any user can be authenticated using /usr/lib/chkpwd/tcb_chkpwd privileged helper when tcb scheme is enabled

- Only root — Only the superuser can be authenticated with /usr/lib/chkpwd/tcb_chkpwd

|

| Разрешения для /usr/bin/write

|

write

|

Эта политика определяет разрешения для /usr/bin/write

|

- Любой пользователь — любой пользователь может запускать /usr/bin/write

- Только root — только суперпользователь (root) может запускать /usr/bin/write

|

- Any user — Any user is permitted to run /usr/bin/write

- Only root — Only root is permitted to run /usr/bin/write

|

Службы

| Политика

|

Control

|

Описание

|

Режимы на русском

|

Режимы на английском

|

| Права доступа и поведение очереди заданий /usr/bin/at

|

at

|

Политика позволяет контролировать поведение и права доступа для запуска очереди заданий (права доступа для запуска /usr/bin/at)

|

- Все пользователи — всем пользователям разрешено запускать /usr/bin/at

- Только root — только суперпользователь (root) может запускать /usr/bin/at

- Режим совместимости — режим «atdaemon», не должен использоваться

|

- All users — All users are allowed to run /usr/bin/at

- Only root — Only root allowed to run /usr/bin/at

- Compatibility mode — mode "atdaemon", should not be used

|

| Режим демона NTP Chrony

|

chrony

|

Эта политика определяет режим работы (конфигурацию) демона Chrony, который реализует функции сетевого протокола времени

|

- Сервер — если этот режим выбран, то он раскомментирует или добавит директиву "allow all" в файл конфигурации демона, подробности см. в документации

- Клиент — если этот режим выбран, он закомментирует директиву "allow" в файле конфигурации демона, подробности см. в документации

|

- Server — If selected, uncomment or add the "allow all" directive to daemon configuration file, see documentation for details

- Client — if selected, it will comment out the "allow" directive in the daemon configuration file, see the documentation for details

|

| Разрешение на использование crontab

|

crontab

|

Эта политика определяет права доступа к инструменту crontab (/usr/bin/crontab)

|

- Любой пользователь — любой пользователь может использовать /usr/bin/crontab

- Только root — только суперпользователь (root) может использовать /usr/bin/crontab

|

- Any user — Any user can use crontab

- Only root — Only root can use crantab

|

| Режим CUPS

|

cups

|

Эта политика определяет поведение CUPS

|

- Внешний интерфейс IPP — внешний интерфейс IPP доступен для пользователя

- Только локальные утилиты — только локальные утилиты могут работать с CUPS

|

- External IPP interface — External IPP interface are available for user

- Only local utilities — Only local utilities can work with CUPS

|

| Обратный поиск DNS для запросов OpenLDAP

|

ldap-reverse-dns-lookup

|

Политика определяет, разрешен ли обратный поиск DNS для запросов OpenLDAP

|

- Разрешить — выполнять обратный поиск DNS для запросов OpenLDAP

- Не разрешать — не выполнять обратный поиск DNS для запросов OpenLDAP

- По умолчанию — выполнять обратный поиск DNS для запросов OpenLDAP

|

- Allow — Perform reverse DNS lookup on OpenLDAP queries

- Default — Perform reverse DNS lookup on OpenLDAP queries

- Not allow — Do not perform reverse DNS lookups on OpenLDAP queries

|

| Проверка сертификата при установлении соединений TLS OpenLDAP

|

ldap-tls-cert-check

|

Политика определяет режим проверки сертификата при установке TLS соединений OpenLDAP

|

- По умолчанию — установить соединение только с правильным сертификатом

- Никогда — не выполнять никаких проверок

- Разрешить — установить соединение, даже если сертификат отсутствует или неверный

- Пробовать — установить соединение, если нет или с действующим сертификатом

- Требование — установить соединение только с правильным сертификатом

|

- Default — Only establish a connection with the correct certificate

- Never — Do not perform any checks

- Allow — Establish a connection even if there is no or incorrect certificate

- Try — Establish a connection if there is no or with a valid certificate

- Demand — Only establish a connection with the correct certificate

|

| Режим работы Postfix MTA

|

postfix

|

Эта политика определяет режим работы MTA Postfix (Почтовый транспортный агент)

|

- Локальный (отключен) — Postfix MTA отключен

- Сервер (фильтры отключены) — Postfix MTA включен без почтовых фильтров

- Фильтр — Postfix MTA включен с почтовыми фильтрами

|

- Local (disabled) — Postfix MTA is disabled

- Server (filters off) — Postfix MTA enabled without mail filters

- Filter — Postfix MTA is enabled with mail filters

|

| Разрешения для /usr/bin/postqueue

|

postqueue

|

Эта политика определяет разрешения для /usr/bin/postqueue

|

- Любой пользователь — любому пользователю разрешено запускать /usr/bin/postqueue

- Группа mailadm — пользователям из группы «mailadm» разрешено запускать /usr/bin/postqueue

- Только root — только суперпользователю (root) разрешено запускать /usr/bin/postqueue

|

- Any user — Any user is permitted to run /usr/bin/postqueue

- Group mailadm — Users from the "mailadm" group are permitted to run /usr/bin/postqueue

- Only root — Only root is permitted to run /usr/bin/postqueue

|

| Режим работы Rpcbind

|

rpcbind

|

Эта политика определяет режим работы rpcbind (/sbin/rpcbind)

|

- Сервер — rpcbind будет прослушивать входящие соединения из сети

- Локальный — rpcbind будет принимать только локальные запросы

|

- Server — rpcbind will listen for incoming connections from the network

- Local — rpcbind will only accept local requests

|

| Поддержка SFTP на сервере OpenSSH

|

sftp

|

Эта политика определяет поддержку SFTP на сервере OpenSSH

|

- Включить — включить поддержку SFTP на сервере OpenSSH

- Отключить — отключить поддержку SFTP на сервере OpenSSH

|

- Disabled — Disable SFTP support on the OpenSSH server

- Enabled — Enable SFTP support on the OpenSSH server

|

| Контроль доступа по группам к серверу OpenSSH

|

sshd-allow-groups

|

Эта политика включает в службе удаленного доступа OpenSSH контроль доступа по списку разрешенных групп Sshd-allow-groups.png

|

- Включить — контроль доступа по группам для службы удаленного доступа OpenSSH включен

- Отключить — контроль доступа по группам для службы удаленного доступа OpenSSH отключен

|

- Disabled — Remote access control to the OpenSSH server is disabled

- Enabled — Remote access control to the OpenSSH server is enabled

|

| Группы для контроля доступа к серверу OpenSSH

|

sshd-allow-groups-list

|

Эта политика определяет, какие группы входят в список разрешенных для службы удаленного доступа к серверу OpenSSH Sshd-allow-groups-list.png

|

- Все пользователи — разрешить доступ к серверу OpenSSH для групп «wheel» и «users»

- Администраторы и пользователи удалённого доступа — разрешить доступ к серверу OpenSSH для групп «wheel» и «remote»

- Только администраторы — разрешить доступ к серверу OpenSSH только для группы «wheel»

- Только пользователи удалённого доступа — разрешить доступ к серверу OpenSSH только для группы «remote»

|

- All users — Allow access to the OpenSSH server by «wheel» and «users» groups

- Administrators and remote users — Allow access to the OpenSSH server by «wheel» and «remote» groups

- Administrators only — Allow access to the OpenSSH server by «wheel» group only

- Remote users only — Allow access to the OpenSSH server by «remote» group only

|

| Поддержка GSSAPI-аутентификации на сервере OpenSSH

|

sshd-gssapi-auth

|

Эта политика включает поддержку аутентификации с использованием GSSAPI на сервере OpenSSH

|

- Включить — поддержка GSSAPI на сервере OpenSSH включена

- Отключить — поддержка GSSAPI на сервере OpenSSH отключена

|

- Enable — GSSAPI support on the OpenSSH server is enabled

- Disable — GSSAPI support on the OpenSSH server is disabled

|

| Аутентификация по паролю на сервере OpenSSH

|

sshd-password-auth

|

Эта политика определяет функциональные возможности поддержки авторизации паролей на сервере SSHd

|

- Включить — поддержка аутентификации по паролю на сервере OpenSSH включена

- Отключить — поддержка аутентификации по паролю на сервере OpenSSH отключена

|

- Enable — Password authentication support on the OpenSSH server is enabled

- Disable — Password authentication support on the OpenSSH server is disabled

|

| Поддержка аутентификации OpenSSH-клиентов через GSSAPI

|

ssh-gssapi-auth

|

Эта политика определяет функциональные возможности поддержки аутентификация OpenSSH-клиентов с использованием через GSSAPI

|

- Включить — поддержка аутентификации через GSSAPI для OpenSSH-клиентов включена

- Отключить — поддержка аутентификации через GSSAPI для OpenSSH-клиентов отключена

|

- Enable — GSSAPI authentication support for OpenSSH clients is enabled

- Disable — GSSAPI authentication support for OpenSSH clients is disabled

|

| Аутентификация суперпользователя на сервере OpenSSH

|

sshd-permit-root-login

|

Эта политика определяет режимы аутентификации для суперпользователя (root) на сервере OpenSSH

|

- Без пароля — суперпользователю разрешена только беспарольная аутентификация на сервере OpenSSH

- Разрешено — суперпользователю разрешена аутентификация на сервере OpenSSH

- Запрещено — суперпользователю запрещена аутентификация на сервере OpenSSH

- По умолчанию — сбросить режим аутентификации для суперпользователя на значение по умолчанию в пакете

|

- Without password only — The superuser (root) is only allowed password-free authentication on the OpenSSH server

- Enabled — The superuser (root) is allowed to authenticate on the OpenSSH server

- Disabled — The superuser (root) is denied authentication on the OpenSSH server

- Default — Reset the authentication mode for the superuser (root) to the package default

|

Сетевые приложения

| Политика

|

Control

|

Описание

|

Режимы на русском

|

Режимы на английском

|

| Разрешение на использование /usr/bin/mtr

|

mtr

|

Разрешение на использование сетевого инструмента /usr/bin/mtr

|

- Любой пользователь — любой пользователь может выполнить /usr/bin/mtr

- Группа netadmin — только члены группы «netadmin» могут выполнять /usr/bin/mtr

- Только root — только суперпользователь (root) может выполнить /usr/bin/mtr

|

- Any user — Any user can execute /usr/bin/mtr

- Group netadmin — Only "netadmin" group members can execute /usr/bin/mtr

- Only root — Only root can execute /usr/bin/mtr

|

| Разрешения для /usr/bin/ping

|

ping

|

Эта политика определяет разрешения для /usr/bin/ping

|

- Любой пользователь — любой пользователь может запускать /usr/bin/ping

- Группа netadmin — пользователям из группы «netadmin» разрешено запускать /usr/bin/ping

- Только root — только суперпользователь (root) может запускать /usr/bin/ping

- Любой пользователь (в контейнерах) — любой пользователь может запускать /usr/bin/ping (в контейнерах)

- Группа netadmin (в контейнерах) — пользователям из группы «netadmin» разрешено запускать /usr/bin/ping (в контейнерах)

|

- Any user — Any user is permitted to run /usr/bin/ping

- Group netadmin — Users from the "netadmin" group are permitted to run /usr/bin/ping

- Only root — Only root is permitted to run /usr/bin/ping

- Any user (in containers) — Any user is permitted to run /usr/bin/ping (in containers)

- Group netadmin (in containers) — Users from the "netadmin" group are permitted to run /usr/bin/ping (in containers)

|

| Разрешения для /usr/sbin/pppd

|

ppp

|

Эта политика определяет разрешения для /usr/sbin/pppd

|

- Только root — только суперпользователю (root) разрешено запускать /usr/sbin/pppd

- Традиционный — любой пользователь имеет право запускать /usr/sbin/pppd без повышения привилегий

- Группа uucp — пользователи группы «uucp» имеют право запускать /usr/sbin/pppd с правами суперпользователя

- Любой пользователь — любой пользователь имеет право запускать /usr/sbin/pppd с правами суперпользователя

|

- Only root — Only root is permitted to run /usr/sbin/pppd

- Traditional — Any user has the right to run /usr/sbin/pppd without elevating privileges

- Group uucp — Users of the "uucp" group have the right to run /usr/sbin/pppd with superuser rights

- Public — Any user has the right to run /usr/sbin/pppd with superuser rights

|

| Функциональные возможности и разрешения для wireshark-capture (dumpcap)

|

wireshark-capture

|

Эта политика определяет функциональные возможности (режимы) разрешения для захвата wireshark (/usr/bin/dumpcap)

|

- Любой пользователь — любой пользователь имеет право запустить /usr/bin/dumpcap, захват трафика включен

- Любой пользователь, без захвата трафика — любой пользователь имеет право запускать /usr/bin/dumpcap, захват трафика отключен

- Группа netadmin — пользователи группы «netadmin» имеют право запускать /usr/bin/dumpcap

- Только root — только суперпользователь (root) имеет право запускать /usr/bin/dumpcap

|

- Any user — Any user has the right to run /usr/bin/dumpcap, traffic capture is enabled

- Any user, no traffic capture — Any user has the right to run /usr/bin/dumpcap, traffic capture is disabled

- Group netadmin — Users of the group "netadmin" have the right to run /usr/bin/dumpcap

- Only root — Only the superuser has the right to run /usr/bin/dumpcap

|

Приложения для CD/DVD

| Политика

|

Control

|

Описание

|

Режимы на русском

|

Режимы на английском

|

| Разрешение на использование /usr/bin/dvd-ram-control

|

dvd-ram-control

|

Эта политика определяет права доступа к /usr/bin/dvd-ram-control

|

- Только cdwriter — только члены группы «cdwriter» могут выполнять /usr/bin/dvd-ram-control

- Только root — только суперпользователь (root) может выполнять /usr/bin/dvd-ram-control

- Режим совместимости — режим совместимости не должен использоваться

|

- Only cdwriter — Only cdwriter group members can execute /usr/bin/dvd-ram-control

- Only root — Only root can execute /usr/bin/dvd-ram-control

- Compatibility mode — Compatibility mode, should not be used

|

| Разрешение на использование /usr/bin/dvd+rw-booktype

|

dvd+rw-booktype

|

Эта политика определяет права доступа к /usr/bin/dvd+rw-booktype

|

- Только cdwriter — только члены группы «cdwriter» могут выполнять /usr/bin/dvd+rw-booktype

- Только root — только суперпользователь (root) может выполнять /usr/bin/dvd+rw-booktype

- Режим совместимости — режим совместимости не должен использоваться

|

- Only cdwriter — Only cdwriter group members can execute /usr/bin/dvd+rw-booktype

- Only root — Only root can execute /usr/bin/dvd+rw-booktype

- Compatibility mode — Compatibility mode, should not be used

|

| Разрешение на использование /usr/bin/dvd+rw-format

|

dvd+rw-format

|

Эта политика определяет права доступа к /usr/bin/dvd+rw-format

|

- Только cdwriter — только члены группы «cdwriter» могут выполнять /usr/bin/dvd+rw-format

- Только root — только суперпользователь (root) может выполнять /usr/bin/dvd+rw-format

- Режим совместимости — режим совместимости не должен использоваться

|

- Only cdwriter — Only cdwriter group members can execute /usr/bin/dvd+rw-format

- Only root — Only root can execute /usr/bin/dvd+rw-format

- Compatibility mode — Compatibility mode, should not be used

|

| Разрешение на использование /usr/bin/dvd+rw-mediainfo

|

dvd+rw-mediainfo

|

Эта политика определяет права доступа к /usr/bin/dvd+rw-mediainfo

|

- Только cdwriter — только члены группы «cdwriter» могут выполнять /usr/bin/dvd+rw-mediainfo

- Только root — только суперпользователь (root) может выполнять /usr/bin/dvd+rw-mediainfo

- Режим совместимости — режим совместимости не должен использоваться

|

- Only cdwriter — Only cdwriter group members can execute /usr/bin/dvd+rw-mediainfo

- Only root — Only root can execute /usr/bin/dvd+rw-mediainfo

- Compatibility mode — Compatibility mode, should not be used

|

| Разрешение на использование /usr/bin/growisofs

|

growisofs

|

Политика определяет права на использование инструмента /usr/bin/growisofs

|

- Только cdwriter — только члены группы «cdwriter» могут выполнять /usr/bin/growisofs

- Только root — только суперпользователь (root) может выполнять /usr/bin/growisofs

- Режим совместимости — режим совместимости не должен использоваться

|

- Only cdwriter — Only cdwriter group members can execute /usr/bin/growisofs

- Only root — Only root can execute /usr/bin/growisofs

- Compatibility mode — Compatibility mode, should not be used

|

Монтирование

| Политика

|

Control

|

Описание

|

Режимы на русском

|

Режимы на английском

|

| Права доступа к инструментам монтирования файловых систем FUSE

|

fusermount

|

Эта политика определяет права доступа для монтирования файловой системы FUSE (выполнение программ /usr/bin/fusermount и /usr/bin/fusermount3)

|

- Любой пользователь — любой пользователь может выполнить /usr/bin/fusermount и /usr/bin/fusermount3

- Only fuse — только члены группы «fuse» могут выполнять /usr/bin/fusermount и /usr/bin/fusermount3

- Только wheel — только члены группы «wheel» могут выполнять /usr/bin/fusermount и /usr/bin/fusermount3

- Только root — только суперпользователь (root) может выполнять /usr/bin/fusermount и /usr/bin/fusermount3

|

- Any user — Any user can execute /usr/bin/fusermount and /usr/bin/fusermount3

- Only fuse — Only "fuse" group members can execute /usr/bin/fusermount and /usr/bin/fusermount3

- Only wheel — Only "wheel" group members can execute /usr/bin/fusermount and /usr/bin/fusermount3

- Only root — Only root can execute /usr/bin/fusermount and /usr/bin/fusermount3

|

| Разрешения для /bin/mount и /bin/umount

|

mount

|

Эта политика определяет разрешения для /bin/mount и /bin/umount

|

- Любой пользователь — любому пользователю разрешено запускать /bin/mount и /bin/umount

- Только wheel — пользователям из группы «wheel» разрешено запускать /bin/mount и /bin/umount

- Непривилегированный пользователь — любой пользователь может запускать /bin/mount и /bin/umount для непривилегированных действий

- Только root — только суперпользователю (root) разрешено запускать /bin/mount и /bin/umount

|

- Any user — Any user is permitted to run /bin/mount and /bin/umount

- Only wheel — Users from the "wheel" group are permitted to run /bin/mount and /bin/umount

- Unprivileged user — Any user is permitted to run /bin/mount and /bin/umount for unprivileged actions

- Only root — Only root is permitted to run /bin/mount and /bin/umount

|

| Разрешения для /sbin/mount.nfs

|

nfsmount

|

Эта политика определяет разрешения для /sbin/mount.nfs

|

- Любой пользователь — любому пользователю разрешено запускать /sbin/mount.nfs

- Только wheel — пользователям из группы «wheel» разрешено запускать /sbin/mount.nfs

- Только root — только суперпользователь (root) может запускать /sbin/mount.nfs

|

- Any user — Any user is permitted to run /sbin/mount.nfs

- Only wheel — Users from the "wheel" group are permitted to run /sbin/mount.nfs

- Only root — Only root is permitted to run /sbin/mount.nfs

|

| Правила подключения USB-накопителей

|

udisks2

|

Эта политика определяет правила подключения USB-накопителей

|

- По умолчанию — подключить накопитель индивидуально (/run/media/$user/) для каждого пользователя

- Общий — подключить накопитель к общедоступной точке (/media/)

|

- Default — Connect storage media individually (/run/media/$user/) for each user

- Shared — Connect storage media to a public point (/media/)

|

Виртуализация

| Политика

|

Control

|

Описание

|

Режимы на русском

|

Режимы на английском

|

| Права на устройства QEMU KVM

|

kvm

|

Политика определяет права на устройства QEMU KVM

|

- Любой пользователь — любой пользователь имеет право использовать KVM

- Группа vmusers — пользователи группы «vmusers» имеют право использовать KVM

- Только root — только суперпользователь (root) имеет право использовать KVM

|

- Any user — Any user has the right to use KVM

- Group vmusers — Users of the "vmusers" group have the right to use KVM

- Only root — Only superuser (root) has the right to use KVM

|

| Разрешения для VirtualBox

|

virtualbox

|

Эта политика определяет разрешения для VirtualBox

|

- Любой пользователь — любому пользователю разрешено использовать VirtualBox

- Группа vboxusers — пользователям группы «vboxusers» разрешено использовать VirtualBox

- Только root — только суперпользователю (root) разрешено использовать VirtualBox

|

- Any user — Any user is permitted to use VirtualBox

- Group vboxusers — Users of the "vboxusers" group are permitted to use VirtualBox

- Only root — Only root is permitted to use VirtualBox

|

Графическая подсистема

| Политика

|

Control

|

Описание

|

Режимы на русском

|

Режимы на английском

|

| Показать или скрыть список известных пользователей в greeter (LightDM)

|

lightdm-greeter-hide-users

|

Эта политика определяет, будет ли показан список всех пользователей при входе в систему с помощью LightDM (в greeter — на экране приветствия/входа в систему LightDM) или нет

|

- Показать — показать список доступных пользователей в greeter

- Скрыть — не перечислять всех пользователей в greeter

|

- Show — Show available users list in greeter

- Hide — Don't list all users in greeter

|

| Функция для сохранения списка пользовательских каталогов

|

xdg-user-dirs

|

Эта политика определяет, работает ли функция сохранения списка пользовательских каталогов (xdg-user-dirs)

|

- Отключить — функция сохранения списка пользовательских каталогов отключена

- Включить — опция сохранения списка пользовательских каталогов включена

|

- Disabled — The function to save the list of user directories is disabled

- Enabled — The option to save the list of user directories is enabled

|

| Разрешения для Xorg

|

xorg-server

|

Эта политика определяет разрешения для Xorg (/usr/bin/Xorg)

|

- Не задано — любому пользователю разрешено запускать /usr/bin/Xorg

- Любой пользователь — любому пользователю разрешено запускать /usr/bin/Xorg

- Группа xgrp — пользователям группы «xgrp» разрешено запускать /usr/bin/Xorg

- Только root — только суперпользователь (root) может запускать /usr/bin/Xorg

|

- Not Configured — Any user is permitted to run /usr/bin/Xorg

- Any user — Any user is permitted to run /usr/bin/Xorg

- Group xgrp — Users of the "xgrp" group are permitted to run /usr/bin/Xorg

- Only root — Only root is permitted to run /usr/bin/Xorg

|