Alterator-auth-token: различия между версиями

(Добавлено описание использования модуля) |

Manowar (обсуждение | вклад) (→Поддержка ГОСТ: В новой версии — только установка сертификатов) |

||

| Строка 24: | Строка 24: | ||

==== Поддержка ГОСТ ==== | ==== Поддержка ГОСТ ==== | ||

Для | При наличии в системе пакета {{pkg|ca-gost-certificates}} модуль позволяет установить данные сертификаты в расположение {{pkg|pam_pkcs11}}. Для этого необходимо установить флажок "Install GOST Certificate Authorities". | ||

==== Автоматическая регистрация учетных записей ==== | ==== Автоматическая регистрация учетных записей ==== | ||

Текущая версия от 21:30, 22 августа 2018

Назначение

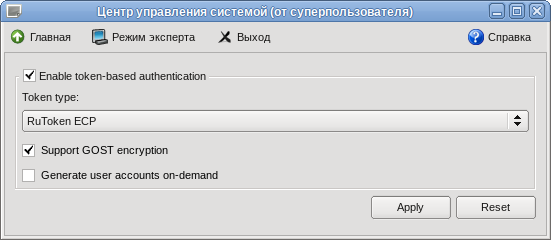

Модуль alterator-auth-token предназначен для настройки аутентификации по аппаратным токенам и смарт-картам.

Принцип действия описан здесь.

Настройка

Модуль alterator-auth-token доступен в GUI ЦУС: раздел Пользователи ▷ Аутентификация по аппаратным токенам и смарт-картам

Использование модуля

Аутентификация по логин/паролю

Если система должна быть настроена на аутентификацию по логин/паролю, то данный модуль в принципе не требуется. Если уже был настроен механизм аутентификации по ключу, то снимите галку "Enable token-based authentication" и нажмите кнопку "Apply".

Аутентификации по аппаратным токенам и смарт-картам

Для включения данного типа необходимо установить флажок "Enable token-based authentication" и выбрать один из типов токенов:

- OpenSC default

- Rutoken ECP (pkcs11-profiles-rutokenecp)

- PKCS#11 Kit Proxy (pkcs11-profiles-p11-kit-proxy)

В конце настройки нажмите кнопку «Apply».

Поддержка ГОСТ

При наличии в системе пакета ca-gost-certificates модуль позволяет установить данные сертификаты в расположение pam_pkcs11. Для этого необходимо установить флажок "Install GOST Certificate Authorities".

Автоматическая регистрация учетных записей

Для включения необходимо установить флажок "Generate user accounts on-demand".

Аутентификация по ключу#Настройка аутентификации с одновременным созданием пользователей