Alterator-ca: различия между версиями

(Новая страница: «{{Stub}} == Название пакета == {{pkg|alterator-ca}} == Назначение == Модуль '''Удостоверяющий центр''' позв...») |

м (→Назначение) |

||

| (не показана 1 промежуточная версия этого же участника) | |||

| Строка 1: | Строка 1: | ||

== Название пакета == | == Название пакета == | ||

| Строка 8: | Строка 6: | ||

Модуль '''Удостоверяющий центр''' позволяет управлять SSL-сертификатами, используемыми для обеспечения безопасных соединений между сетевыми узлами. | Модуль '''Удостоверяющий центр''' позволяет управлять SSL-сертификатами, используемыми для обеспечения безопасных соединений между сетевыми узлами. | ||

Для обеспечения безопасности соединения для клиента (в качестве клиентского ПО может выступать, например, веб-браузер) основным является вопрос о принятии сертификата. При принятии сертификата возможны следующие варианты: | |||

;Сертификат сервера подписан одним из известных клиенту удостоверяющим центром (УЦ) | |||

:в этом случае сертификат принимается, и устанавливается безопасное SSL-соединение. Обычно клиентское ПО (например, веб-браузер) содержит список наиболее известных УЦ и предоставляет возможность управления (добавление/удаление) сертификатами таких УЦ. | |||

;Сертификат сервера подписан УЦ неизвестным клиенту | |||

:в этом случае придётся самостоятельно решить вопрос о принятии такого сертификата: | |||

:*можно временно (на время одной сессии) принять сертификат сервера; | |||

:*можно принять сертификат сервера на постоянной основе; | |||

:*если вы доверяете УЦ, подписавшему сертификат, можно добавить сертификат самого УЦ к списку известных сертификатов, и таким образом, в дальнейшем все сертификаты, подписанные этим УЦ, будут приниматься автоматически. | |||

;Сертификат сервера является самоподписанным | |||

:это случай, когда сертификат сервера не подтверждён вообще никакой третьей стороной. Такие сертификаты используются в локальных сетях, где вы самостоятельно можете проверить аутентичность сервера. В случае самоподписанных сертификатов вы должны самостоятельно убедиться в том, что сервер является тем, за кого себя выдаёт. Сделать это можно, сверив отпечатки полученного сертификата и реально находящегося на сервере. | |||

== Запуск == | == Запуск == | ||

Модуль '''Удостоверяющий центр''' в веб-интерфейсе по адресу https://ip-address:8080 (раздел {{nav|Система|Удостоверяющий центр}}). | Модуль '''Удостоверяющий центр''' доступен в веб-интерфейсе по адресу https://ip-address:8080 (раздел {{nav|Система|Удостоверяющий центр}}). | ||

== Использование модуля == | == Использование модуля == | ||

| Строка 17: | Строка 27: | ||

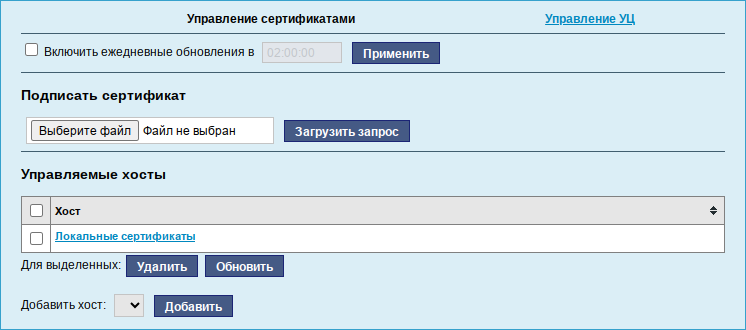

=== Управление сертификатами === | === Управление сертификатами === | ||

Доступно по ссылке «Управление сертификатами» («Certificate management»): | |||

[[Файл:Alterator-ca-certs.png|Управление сертификатами]] | [[Файл:Alterator-ca-certs.png|Управление сертификатами]] | ||

В этом разделе можно: | |||

* ежедневное обновление подписей сертификатов, используемых локальными службами и службами подчинённых серверов; | * настроить ежедневное обновление подписей сертификатов, используемых локальными службами и службами подчинённых серверов; | ||

* | * подписать произвольный сертификат (запрос на подпись) корневым сертификатом УЦ, настроенным в «Управление УЦ»; | ||

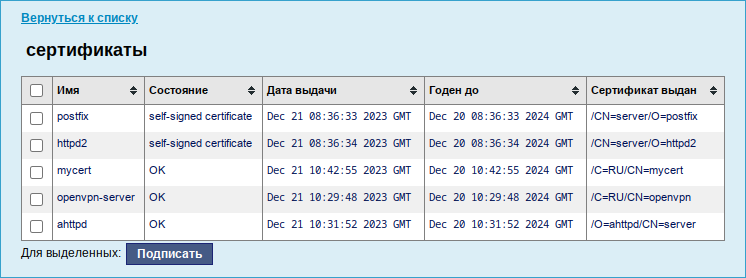

* | * просмотреть состояния и подпись локальных сертификатов и сертификатов подчинённых серверов. | ||

[[Файл:Alterator-ca-certs1.png|Просмотр состояния локальных сертификатов]] | [[Файл:Alterator-ca-certs1.png|Просмотр состояния локальных сертификатов]] | ||

| Строка 31: | Строка 41: | ||

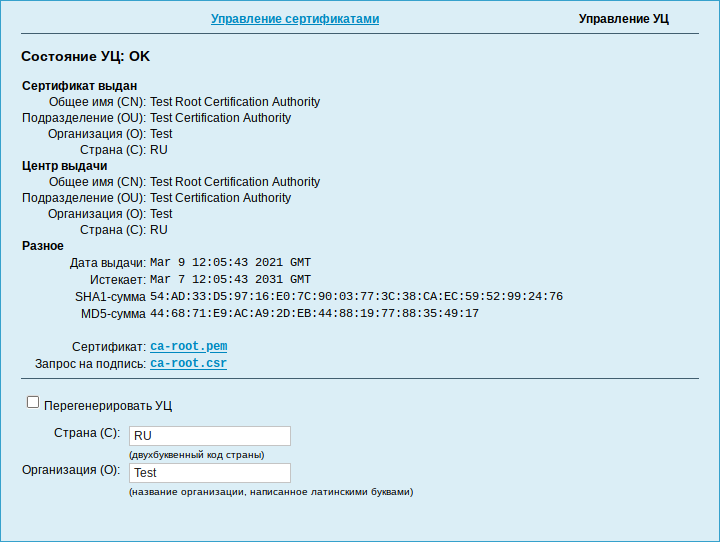

=== Управление УЦ === | === Управление УЦ === | ||

Доступно по ссылке «Управление УЦ» («CA management»): | |||

[[Файл:Alterator-ca-root.png|Управление УЦ]] | [[Файл:Alterator-ca-root.png|Управление УЦ]] | ||

На странице управления | На странице управления УЦ можно: | ||

* просмотреть информацию о сертификате УЦ; | |||

* выгрузить для дальнейшего использования сертификат УЦ (файл ca-root.pem). Этот файл можно будет добавить к списку УЦ, используемому клиентским ПО, после чего все сертификаты, подписанные данным УЦ будут приниматься автоматически; | |||

* выгрузить для дальнейшего использования запрос на подпись сертификата УЦ (файл ca-root.csr). Это может понадобиться, если необходимо подписать сертификат УЦ каким-то сторонним УЦ; | |||

* перегенерировать сертификат УЦ с другими параметрами (можно изменить параметры: «Страна (С)» и «Организация (O)»). | |||

{{Category navigation|title=Модули Alterator|category=Модули Alterator|sortkey={{SUBPAGENAME}}}} | {{Category navigation|title=Модули Alterator|category=Модули Alterator|sortkey={{SUBPAGENAME}}}} | ||

[[Категория:Модули Alterator]] | |||

Текущая версия от 12:18, 21 декабря 2023

Название пакета

alterator-ca

Назначение

Модуль Удостоверяющий центр позволяет управлять SSL-сертификатами, используемыми для обеспечения безопасных соединений между сетевыми узлами.

Для обеспечения безопасности соединения для клиента (в качестве клиентского ПО может выступать, например, веб-браузер) основным является вопрос о принятии сертификата. При принятии сертификата возможны следующие варианты:

- Сертификат сервера подписан одним из известных клиенту удостоверяющим центром (УЦ)

- в этом случае сертификат принимается, и устанавливается безопасное SSL-соединение. Обычно клиентское ПО (например, веб-браузер) содержит список наиболее известных УЦ и предоставляет возможность управления (добавление/удаление) сертификатами таких УЦ.

- Сертификат сервера подписан УЦ неизвестным клиенту

- в этом случае придётся самостоятельно решить вопрос о принятии такого сертификата:

- можно временно (на время одной сессии) принять сертификат сервера;

- можно принять сертификат сервера на постоянной основе;

- если вы доверяете УЦ, подписавшему сертификат, можно добавить сертификат самого УЦ к списку известных сертификатов, и таким образом, в дальнейшем все сертификаты, подписанные этим УЦ, будут приниматься автоматически.

- Сертификат сервера является самоподписанным

- это случай, когда сертификат сервера не подтверждён вообще никакой третьей стороной. Такие сертификаты используются в локальных сетях, где вы самостоятельно можете проверить аутентичность сервера. В случае самоподписанных сертификатов вы должны самостоятельно убедиться в том, что сервер является тем, за кого себя выдаёт. Сделать это можно, сверив отпечатки полученного сертификата и реально находящегося на сервере.

Запуск

Модуль Удостоверяющий центр доступен в веб-интерфейсе по адресу https://ip-address:8080 (раздел Система ▷ Удостоверяющий центр).

Использование модуля

Управление сертификатами

Доступно по ссылке «Управление сертификатами» («Certificate management»):

В этом разделе можно:

- настроить ежедневное обновление подписей сертификатов, используемых локальными службами и службами подчинённых серверов;

- подписать произвольный сертификат (запрос на подпись) корневым сертификатом УЦ, настроенным в «Управление УЦ»;

- просмотреть состояния и подпись локальных сертификатов и сертификатов подчинённых серверов.

Управление УЦ

Доступно по ссылке «Управление УЦ» («CA management»):

На странице управления УЦ можно:

- просмотреть информацию о сертификате УЦ;

- выгрузить для дальнейшего использования сертификат УЦ (файл ca-root.pem). Этот файл можно будет добавить к списку УЦ, используемому клиентским ПО, после чего все сертификаты, подписанные данным УЦ будут приниматься автоматически;

- выгрузить для дальнейшего использования запрос на подпись сертификата УЦ (файл ca-root.csr). Это может понадобиться, если необходимо подписать сертификат УЦ каким-то сторонним УЦ;

- перегенерировать сертификат УЦ с другими параметрами (можно изменить параметры: «Страна (С)» и «Организация (O)»).