Soft/F3

< Soft

Версия от 17:57, 14 декабря 2024; Petr-akhlamov (обсуждение | вклад) (Новая страница: «{{stub}} ==Fight Flash Fraud== {|class="wikitable" style="float: right; margin-left: 2em" ! colspan="2" | Fight Flash Fraud |- | '''Разработчик(и)''' | Michel Machado |- | '''Первый выпуск''' | 2010 |- | '''Лицензия''' | GPL 3.0 |- | '''Сайт''' | [https://fight-flash-fraud.readthedocs.io/en/stable/ fight-flash-fraud.readthedocs.io] |- | '''Репозиторий''' | [https://packages.altlinux.org/f...»)

Fight Flash Fraud

| Fight Flash Fraud | |

|---|---|

| Разработчик(и) | Michel Machado |

| Первый выпуск | 2010 |

| Лицензия | GPL 3.0 |

| Сайт | fight-flash-fraud.readthedocs.io |

| Репозиторий | f3 |

Fight Flash Fraud - программа для тестирования реального объема накопителя (USB-флешки или SD-карточки).

Установка:

# apt-get install f3

Первый метод тестирования

При данном методе проверке карты проводятся два тестирования - на запись и чтение.

В команде, при этом, указывается точка монтирования.

# f3write /media/user/USB/ # f3read /media/user/USB/

Программа запишет большие файлы с именами N.h2w на ваш смонтированный диск, а f3read проверит, содержит ли флэш-диск записанные файлы. Если флешка фальшивая, ошибки при проверке начнут "валиться" именно с того блока данных, с которого начинается закольцовка. По выходным данным мы увидим поврежденные сектора.

Второй метод тестирования

В данном методе указывается не точка монтирования, а само устройство. Этот вариант является более быстрым.

# f3probe --destructive --time-ops /dev/sdс

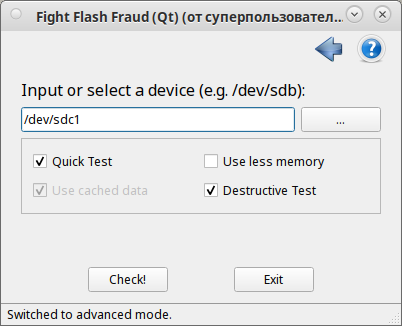

Fight Flash Fraud Qt

| Fight Flash Fraud Qt | |

|---|---|

| Разработчик(и) | zwpwjwtz |

| Первый выпуск | 2016 |

| Лицензия | GPL 3.0 |

| Сайт | github.com |

| Репозиторий | f3-qt |

Установка:

# apt-get install f3-qt