Групповые политики/Развёртывание: различия между версиями

Нет описания правки |

|||

| Строка 1: | Строка 1: | ||

= | == Установка административных шаблонов и инструментов управления ГП == | ||

== Настройка сервера Samba AD DC == | === Настройка сервера Samba AD DC === | ||

{{Note| Сервер Samba AD DC можно развернуть по инструкции: [[ActiveDirectory/DC]]}} | |||

Установка административных шаблонов: | |||

# Установить пакеты политик {{pkg|admx-basealt}}, {{pkg|admx-samba}}, {{pkg|admx-chromium}}, {{pkg|admx-firefox}} и утилиту {{pkg|admx-msi-setup}}: | |||

# | #:<source lang="text" highlight="1"># apt-get install admx-basealt admx-samba admx-chromium admx-firefox admx-msi-setup</source> | ||

# | # Скачать и установить ADMX-файлы от Microsoft: | ||

# | #:<source lang="text" highlight="1"># admx-msi-setup</source> | ||

# | #После установки, политики будут находиться в каталоге {{path|/usr/share/PolicyDefinitions}}. Скопировать локальные ADMX-файлы в сетевой каталог sysvol ({{path|/var/lib/samba/sysvol/<DOMAIN>/Policies/}}): | ||

# | #:<source lang="text" highlight="1"># samba-tool gpo admxload -U Administrator</source> | ||

# | |||

{{Note|По умолчанию, {{pkg|admx-msi-setup}} устанавливает последнюю версию ADMX от Microsoft (сейчас это Microsoft Group Policy - Windows 10 October 2020 Update (20H2)). С помощью параметров, можно указать другой источник: | {{Note|По умолчанию, {{pkg|admx-msi-setup}} устанавливает последнюю версию ADMX от Microsoft (сейчас это Microsoft Group Policy - Windows 10 October 2020 Update (20H2)). С помощью параметров, можно указать другой источник: | ||

| Строка 19: | Строка 17: | ||

Removing admx-msi-setup temporary files...</source>}} | Removing admx-msi-setup temporary files...</source>}} | ||

== Настройка рабочей станции == | === Настройка рабочей станции === | ||

Ввести рабочую станцию в домен Active Directory по [https://docs.altlinux.org/ru-RU/alt-workstation/ | Административные инструменты устанавливаются на рабочей станции, введённой в домен. Ввести рабочую станцию в домен Active Directory можно по [https://docs.altlinux.org/ru-RU/alt-workstation/10.0/html/alt-workstation/activedirectory-login--chapter.html инструкции]. | ||

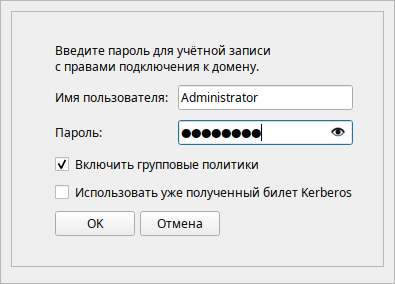

{{note|Если необходимо, чтобы на рабочей станции применялись групповые политики, при вводе её в доменследует отметить пункт «Включить групповые политики»: | |||

[[Изображение:Alterator-auth-pass-gpupdate.png|Включение групповых политик при вводе в домен AD]] | [[Изображение:Alterator-auth-pass-gpupdate.png|Включение групповых политик при вводе в домен AD]] | ||

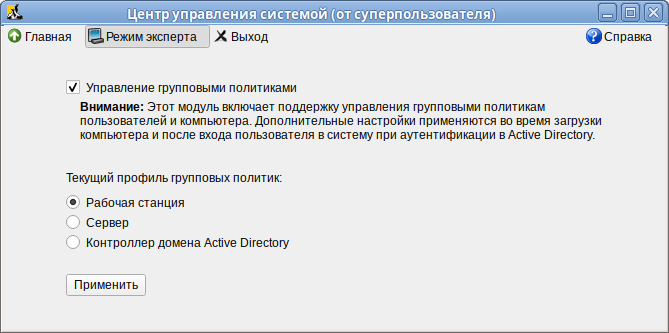

Если рабочая станция уже находится в домене, включить групповые политики можно в модуле ЦУС «Групповые политики» (пакет {{pkg|alterator-gpupdate}}): | Если рабочая станция уже находится в домене, включить групповые политики можно в модуле ЦУС «Групповые политики» (пакет {{pkg|alterator-gpupdate}}): | ||

[[Изображение:Alterator-gpupdate-screen.png|Модуль ЦУС «Групповые политики»]]}} | [[Изображение:Alterator-gpupdate-screen.png|Модуль ЦУС «Групповые политики»]]}} | ||

== Настройка RSAT на Windows 7 == | Для возможности удалённого управления базой данных конфигурации установить пакет {{pkg|admc}}: | ||

<syntaxhighlight lang="bash"># apt-get install admc</syntaxhighlight> | |||

Для возможности редактирования настроек клиентской конфигурации установить пакет {{pkg|gpui}}: | |||

<syntaxhighlight lang="bash"># apt-get install gpui</syntaxhighlight> | |||

{{Note|Т.к. в настоящее время GPUI не умеет читать файлы ADMX с контроллера домена, на рабочей станции также необходимо установить административные шаблоны (пакеты admx): | |||

<syntaxhighlight lang="bash"># apt-get install apt-get install admx-basealt admx-samba admx-chromium admx-firefox admx-msi-setup</syntaxhighlight> | |||

Установка файлов ADMX от Microsoft: | |||

<syntaxhighlight lang="bash"># admx-msi-setup</syntaxhighlight> | |||

}} | |||

=== Настройка RSAT на Windows 7 === | |||

Примечание. Управление сервером Samba с помощью RSAT поддерживается из среды до Windows 2012R2 включительно. Для поддержки более поздних версий требуется отсутствующий в Samba сервер службы ADWS (https://bugzilla.samba.org/show_bug.cgi?id=11231). | Примечание. Управление сервером Samba с помощью RSAT поддерживается из среды до Windows 2012R2 включительно. Для поддержки более поздних версий требуется отсутствующий в Samba сервер службы ADWS (https://bugzilla.samba.org/show_bug.cgi?id=11231). | ||

| Строка 53: | Строка 67: | ||

#:[[Изображение:Alt-gpedit-msc.png|Политики настройки систем ALT в консоли gpme.msc]] | #:[[Изображение:Alt-gpedit-msc.png|Политики настройки систем ALT в консоли gpme.msc]] | ||

== Пример создания ГП == | |||

=== На рабочей станции === | |||

==== Добавление доменных устройств в группу членства GPO (инструмент ADMC) ==== | |||

# Получить ключ Kerberos для администратора домена. Например, так: | # Получить ключ Kerberos для администратора домена. Например, так: | ||

#:<source lang="text" highlight="1">$ kinit administrator</source> | #:<source lang="text" highlight="1">$ kinit administrator</source> | ||

# Запустить ADMC из меню («Системные»→«ADMC») или командой admc: | # Запустить ADMC из меню («Системные»→«ADMC») или командой {{cmd|admc}}: | ||

#:<source lang="text" highlight="1">$ admc</source> | #:<source lang="text" highlight="1">$ admc</source> | ||

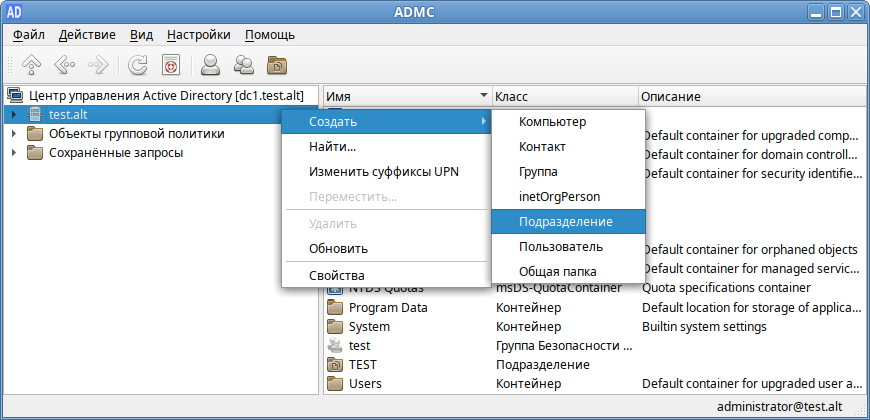

# В контекстном меню домена выбрать пункт «Создать» → «Подразделение»: | # В контекстном меню домена выбрать пункт «Создать» → «Подразделение»: | ||

| Строка 68: | Строка 83: | ||

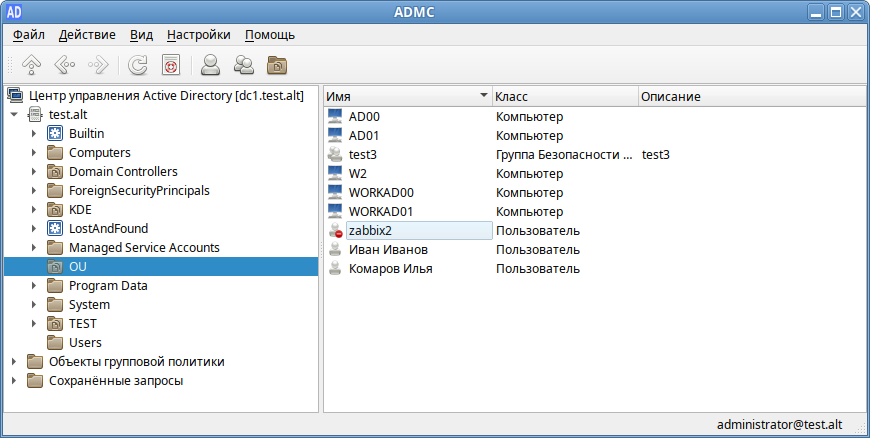

# Переместить компьютеры и пользователей домена в подразделение OU (см. [[Групповые_политики/ADMC#Переместить_пользователя]]): | # Переместить компьютеры и пользователей домена в подразделение OU (см. [[Групповые_политики/ADMC#Переместить_пользователя]]): | ||

#:[[Изображение:AD-subunit-OU-admc.png|Компьютеры и пользователи в подразделении OU]] | #:[[Изображение:AD-subunit-OU-admc.png|Компьютеры и пользователи в подразделении OU]] | ||

==== Создание политики для подразделения (инструмент ADMC)==== | |||

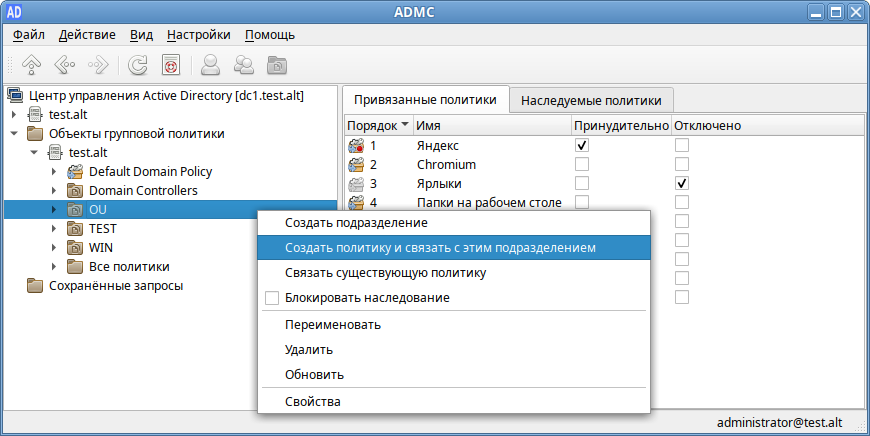

# В контекстном меню подразделения (в папке «Объекты групповой политики») выбрать пункт «Создать политику и связать с этим подразделением»: | |||

#:[[File:Admc-gp-add-01.png|ADMC. Контекстное меню подразделения в объектах групповых политик]] | |||

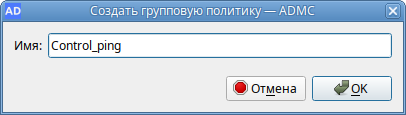

# В открывшемся окне ввести название политики и нажать кнопку «ОК»: | |||

#:[[File:Admc-gp-add2.png|ADMC. Создание объекта групповой политики]] | |||

==== Редактирование параметров политики (инструмент GPUI)==== | |||

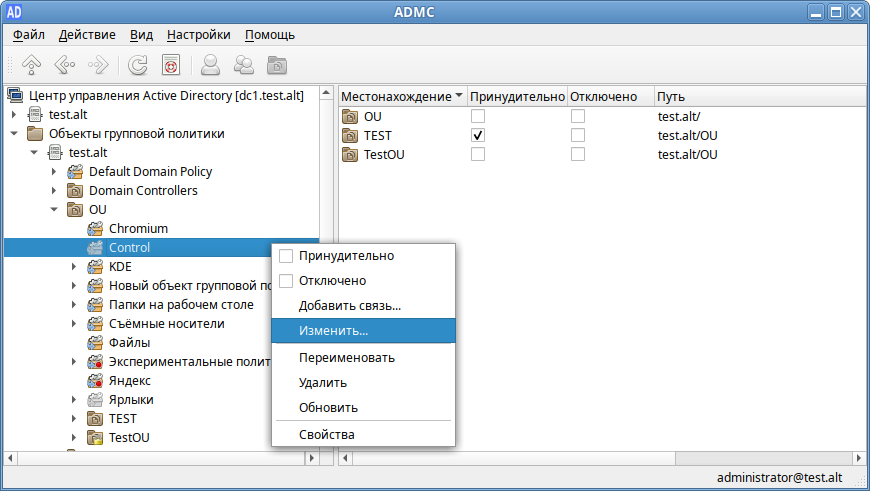

Для редактирования политики следует в контекстном меню созданной политики (инструмент ADMC) выбрать пункт «Изменить…»: | |||

[[File:Admc-gp-edit-03.png|ADMC. Контекстное меню объекта групповой политики — пункт «Изменить…»]] | |||

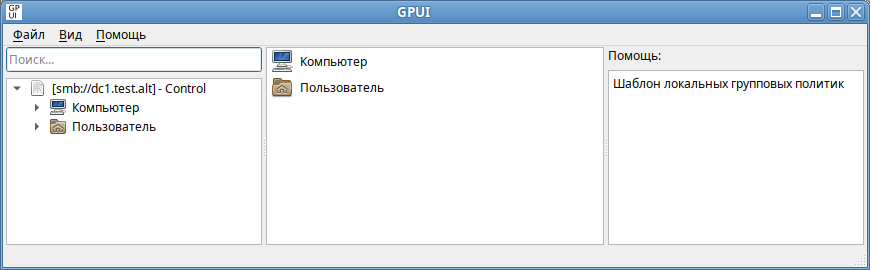

Откроется окно модуля редактирования настроек клиентской конфигурации ([[Групповые_политики/GPUI|GPUI]]): | |||

[[File:gpui_interface2.png|Модуль редактирования настроек клиентской конфигурации (GPUI)]] | |||

Пример настройки политики включения/выключения различных служб (сервисов systemd): [[Групповые_Политики/ALT_System_SystemdUnits]] | |||

=== На машине Windows === | === На машине Windows === | ||

==== Добавление доменных устройств в группу членства GPO ==== | |||

# Войти в систему администратором домена (Administrator). | # Войти в систему администратором домена (Administrator). | ||

# Запустить программу «Active Directory — пользователи и компьютеры». | # Запустить программу «Active Directory — пользователи и компьютеры». | ||

| Строка 78: | Строка 113: | ||

#:[[Изображение:AD-subunit-OU.png|Компьютеры и пользователи в подразделении OU]] | #:[[Изображение:AD-subunit-OU.png|Компьютеры и пользователи в подразделении OU]] | ||

== Создание политики для подразделения | ==== Создание политики для подразделения (инструмент gpmc.msc) ==== | ||

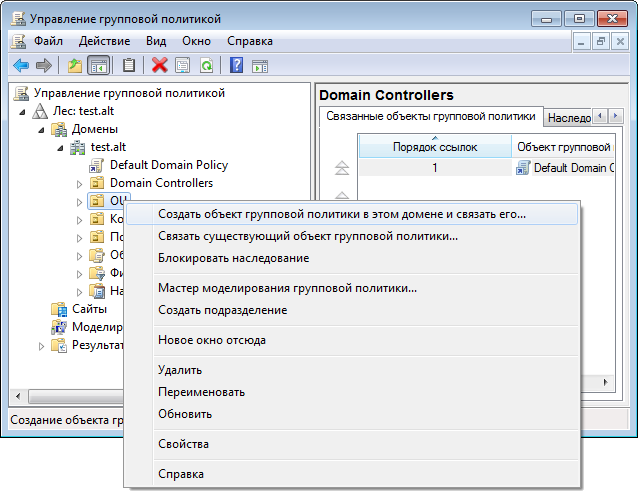

# Запустить оснастку «Управление групповой политикой» (gpmc.msc). | # Запустить оснастку «Управление групповой политикой» (gpmc.msc). | ||

# В контекстном меню подразделения («Управление групповой политикой» → «Лес: test.alt» → «Домены» → «test.alt» → «OU») выбрать пункт «Создать объект групповой политики в этом домене и связать его...»: | # В контекстном меню подразделения («Управление групповой политикой» → «Лес: test.alt» → «Домены» → «test.alt» → «OU») выбрать пункт «Создать объект групповой политики в этом домене и связать его...»: | ||

| Строка 107: | Строка 130: | ||

[[Изображение:Gpme4.png|Политика применяется только к членам группы mygroup]] | [[Изображение:Gpme4.png|Политика применяется только к членам группы mygroup]] | ||

= | ==== Редактирование параметров политики (инструмент gpme.msc)==== | ||

Для редактирования политики следует в контекстном меню созданной политики выбрать пункт «Изменить»: | Для редактирования политики следует в контекстном меню созданной политики выбрать пункт «Изменить»: | ||

| Строка 134: | Строка 141: | ||

Пример настройки политики управления ярлыками: [[Групповые_политики/Управление_ярлыками]] | Пример настройки политики управления ярлыками: [[Групповые_политики/Управление_ярлыками]] | ||

= Ссылки = | == Ссылки == | ||

* [https://wiki.samba.org/index.php/Installing_RSAT Настройка RSAT на Windows ] | * [https://wiki.samba.org/index.php/Installing_RSAT Настройка RSAT на Windows ] | ||

Версия от 17:34, 9 декабря 2022

Установка административных шаблонов и инструментов управления ГП

Настройка сервера Samba AD DC

Установка административных шаблонов:

- Установить пакеты политик admx-basealt, admx-samba, admx-chromium, admx-firefox и утилиту admx-msi-setup:

# apt-get install admx-basealt admx-samba admx-chromium admx-firefox admx-msi-setup

- Скачать и установить ADMX-файлы от Microsoft:

# admx-msi-setup

- После установки, политики будут находиться в каталоге /usr/share/PolicyDefinitions. Скопировать локальные ADMX-файлы в сетевой каталог sysvol (/var/lib/samba/sysvol/<DOMAIN>/Policies/):

# samba-tool gpo admxload -U Administrator

# admx-msi-setup -h

admx-msi-setup - download msi files and extract them in <destination-directory> default value is /usr/share/PolicyDefinitions/.

Usage: admx-msi-setup [-d <destination-directory>] [-s <admx-msi-source>]

Removing admx-msi-setup temporary files...

Настройка рабочей станции

Административные инструменты устанавливаются на рабочей станции, введённой в домен. Ввести рабочую станцию в домен Active Directory можно по инструкции.

Если рабочая станция уже находится в домене, включить групповые политики можно в модуле ЦУС «Групповые политики» (пакет alterator-gpupdate):

Для возможности удалённого управления базой данных конфигурации установить пакет admc:

# apt-get install admc

Для возможности редактирования настроек клиентской конфигурации установить пакет gpui:

# apt-get install gpui

# apt-get install apt-get install admx-basealt admx-samba admx-chromium admx-firefox admx-msi-setup

Установка файлов ADMX от Microsoft:

# admx-msi-setup

Настройка RSAT на Windows 7

Примечание. Управление сервером Samba с помощью RSAT поддерживается из среды до Windows 2012R2 включительно. Для поддержки более поздних версий требуется отсутствующий в Samba сервер службы ADWS (https://bugzilla.samba.org/show_bug.cgi?id=11231).

Настройка RSAT на Windows 7:

- Ввести машину в домен.

- Включить компоненты удаленного администрирования: «Панель управления» → «Программы» → «Включение или отключение компонентов Windows»:

- Включить следующие компоненты:

- «Средства удаленного администрирования сервера» → «Средства администрирования возможностей» → «Средства управления групповыми политиками»;

- «Средства удаленного администрирования сервера» → «Средства администрирования ролей» → «Средства доменных служб Active Directory и служб Active Directory облегченного доступа к каталогам» → «Оснастки и программы командной строки доменных служб Active Directory»;

- «Средства удаленного администрирования сервера» → «Средства администрирования ролей» → «Средства доменных служб Active Directory и служб Active Directory облегченного доступа к каталогам» → «Центр администрирования Active Directory»;

- «Средства удаленного администрирования сервера» → «Средства администрирования ролей» → «Средства серверов DNS».

- Если данных компонентов нет в списке, то можно установить данные средства отсюда https://www.microsoft.com/ru-ru/download/details.aspx?id=7887

- Включить компоненты удаленного администрирования.

- Этот шаг можно пропустить, если административные шаблоны были установлены на контроллере домена.

- Для задания конфигурации с помощью RSAT необходимо скачать файлы административных шаблонов (файлы ADMX) и зависящие от языка файлы ADML из репозитория https://github.com/altlinux/admx-basealt и разместить их в директории

\\<DOMAIN>\SYSVOL\<DOMAIN>\Policies\PolicyDefinitions:

- Корректно установленные административные шаблоны будут отображены в оснастке «Редактор управления групповыми политиками» («Group Policy Management Editor») (gpme.msc) в разделе «Конфигурация компьютера» → «Политики» → «Административные шаблоны» → «Система ALT» («Computer Configuration» → «Policies» → «Administrative Templates» → «ALT System»)

Пример создания ГП

На рабочей станции

Добавление доменных устройств в группу членства GPO (инструмент ADMC)

- Получить ключ Kerberos для администратора домена. Например, так:

$ kinit administrator

- Запустить ADMC из меню («Системные»→«ADMC») или командой admc:

$ admc

- В контекстном меню домена выбрать пункт «Создать» → «Подразделение»:

- В открывшемся окне ввести название подразделения (например, OU) и нажать кнопку «ОК»:

- Переместить компьютеры и пользователей домена в подразделение OU (см. Групповые_политики/ADMC#Переместить_пользователя):

Создание политики для подразделения (инструмент ADMC)

- В контекстном меню подразделения (в папке «Объекты групповой политики») выбрать пункт «Создать политику и связать с этим подразделением»:

- В открывшемся окне ввести название политики и нажать кнопку «ОК»:

Редактирование параметров политики (инструмент GPUI)

Для редактирования политики следует в контекстном меню созданной политики (инструмент ADMC) выбрать пункт «Изменить…»:

Откроется окно модуля редактирования настроек клиентской конфигурации (GPUI):

Пример настройки политики включения/выключения различных служб (сервисов systemd): Групповые_Политики/ALT_System_SystemdUnits

На машине Windows

Добавление доменных устройств в группу членства GPO

- Войти в систему администратором домена (Administrator).

- Запустить программу «Active Directory — пользователи и компьютеры».

- В контекстном меню домена выбрать пункт «Создать» → «Подразделение»:

- В открывшемся окне ввести название подразделения (например, OU) и нажать кнопку «Ок».

- Переместить компьютеры и пользователей домена в подразделение OU:

Создание политики для подразделения (инструмент gpmc.msc)

- Запустить оснастку «Управление групповой политикой» (gpmc.msc).

- В контекстном меню подразделения («Управление групповой политикой» → «Лес: test.alt» → «Домены» → «test.alt» → «OU») выбрать пункт «Создать объект групповой политики в этом домене и связать его...»:

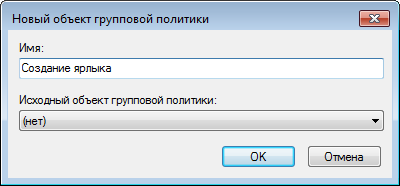

- В открывшемся окне ввести название политики и нажать кнопку «Ок»:

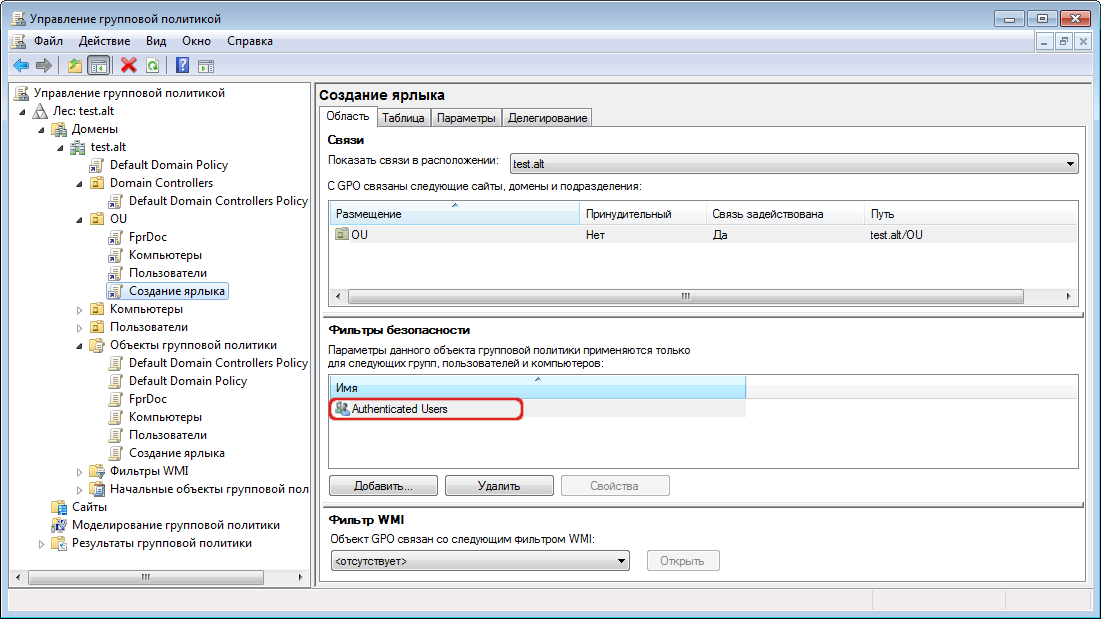

По умолчанию на всех новых объектах групповой политики в домене присутствуют разрешения для группы «Authenticated Users»:

Эта группа включает в себя всех пользователей и компьютеры домена. Это означает, что данная политика будет применяться на всех компьютерах и для всех пользователей, которые попадают в область её действия.

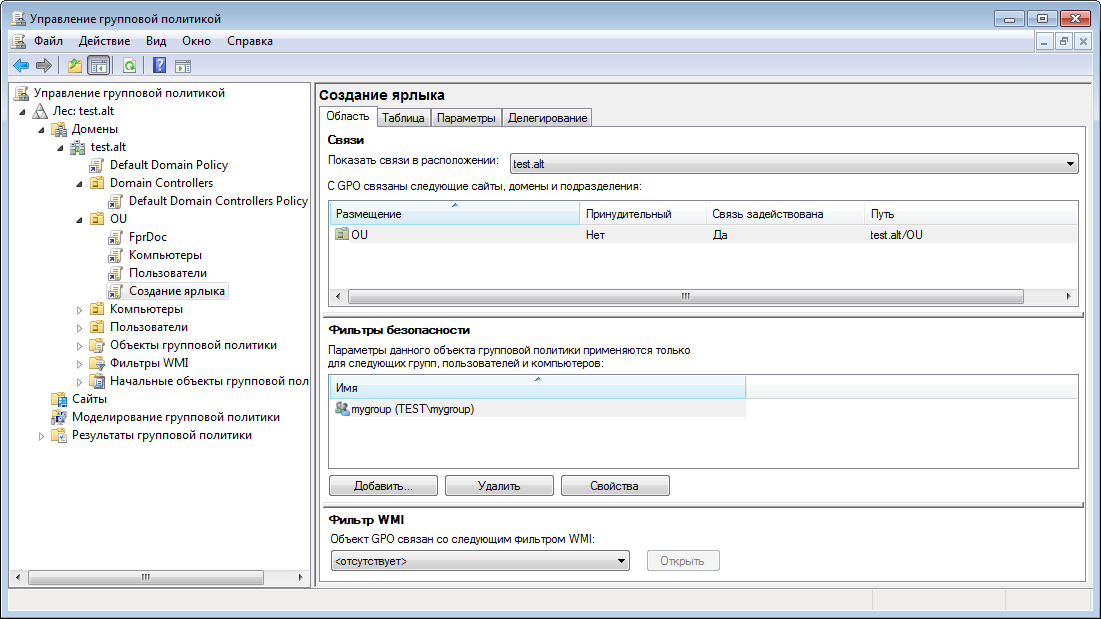

Можно изменить этот фильтр безопасности, чтобы политика применялась только к членам определенной группы безопасности домена (или конкретным пользователям/компьютерам). Для этого в поле «Фильтры безопасности» следует удалить группу «Authenticated Users» и добавить требуемую группу AD (для группы, добавленной в «Фильтры безопасности» на вкладке «Делегирование», в списке разрешений, открывается при нажатии кнопки «Дополнительно...», должны присутствовать права «Чтение» и «Применить групповую политику»):

Редактирование параметров политики (инструмент gpme.msc)

Для редактирования политики следует в контекстном меню созданной политики выбрать пункт «Изменить»:

Откроется окно редактирования групповых политик:

Пример настройки политики управления ярлыками: Групповые_политики/Управление_ярлыками