Групповые политики/ADMC: различия между версиями

Мария (обсуждение | вклад) (ссылка на страницу со списком видеороликов) |

(+Security Filtering) |

||

| Строка 549: | Строка 549: | ||

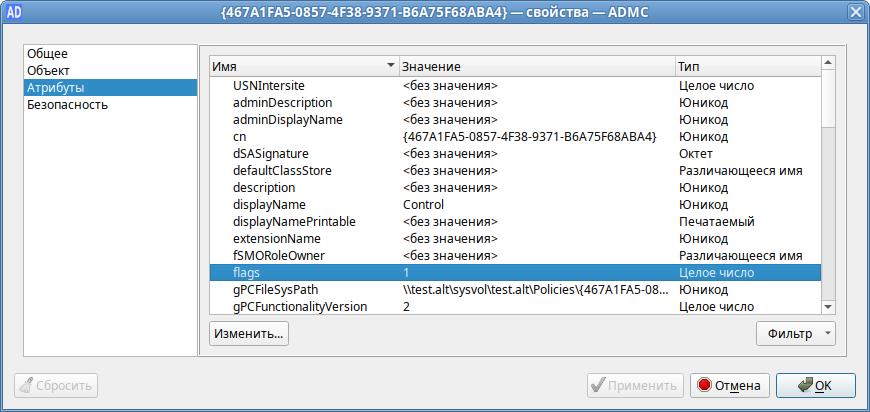

Состояние объекта групповой политики указывается в значении атрибута flags: объект GPO включён (значение 0, все настройки политики применяются к целевым объектам AD), отключён раздел Конфигурация пользователя (значение 1, не применяются настройки пользовательских политик), отключён раздел Конфигурация компьютера (значение 2, не применяются настройки из параметров GPO компьютера), объект GPO полностью отключён (значение 3, все настройки политики не применяются). | Состояние объекта групповой политики указывается в значении атрибута flags: объект GPO включён (значение 0, все настройки политики применяются к целевым объектам AD), отключён раздел Конфигурация пользователя (значение 1, не применяются настройки пользовательских политик), отключён раздел Конфигурация компьютера (значение 2, не применяются настройки из параметров GPO компьютера), объект GPO полностью отключён (значение 3, все настройки политики не применяются). | ||

=== Фильтрация безопасности ГП === | |||

Фильтрация безопасности ГП (Security Filtering) предполагает выборочное применение параметров ГП к конкретным пользователям, компьютерам или группам на основе их разрешений безопасности. | |||

По умолчанию, когда объект ГП связан с OU, он применяется ко всем пользователям и компьютерам в этой OU. Фильтрация безопасности позволяет администраторам сузить область применения объекта ГП, гарантируя, что только определенные объекты будут затронуты политиками, определенными в объекте групповой политики. | |||

По умолчанию на всех новых объектах групповой политики в домене присутствуют разрешения для группы '''«Authenticated Users»''', которая включает в себя всех пользователей и компьютеры домена. Это означает, что данная политика будет применяться на всех компьютерах и для всех пользователей, которые попадают в область её действия. | |||

Если необходимо сузить круг объектов, к которым будет применяться данная политика, то следует выполнить следующие действия: | |||

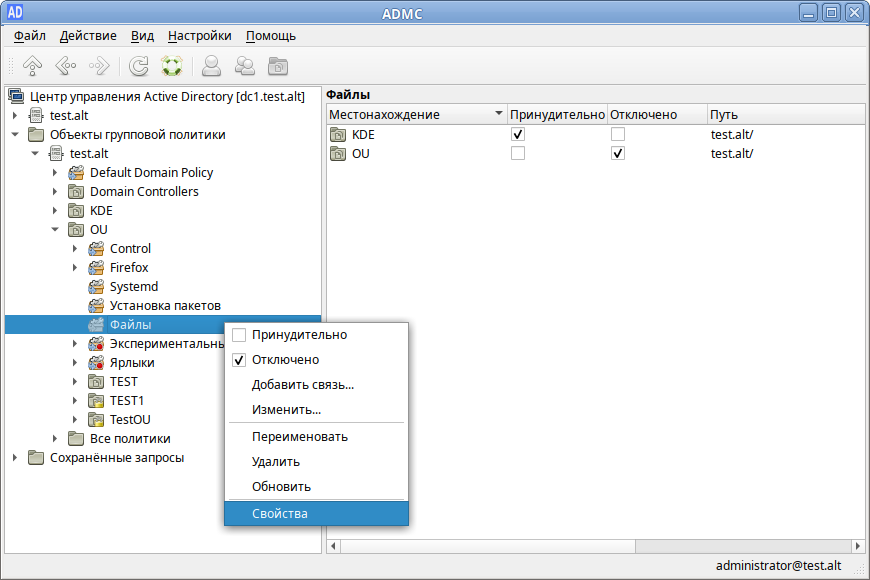

# В контекстном меню групповой политики выбрать пункт «Свойства»: | |||

#:[[File:Admc-gp-properties.png|ADMC. Контекстное меню групповой политики]] | |||

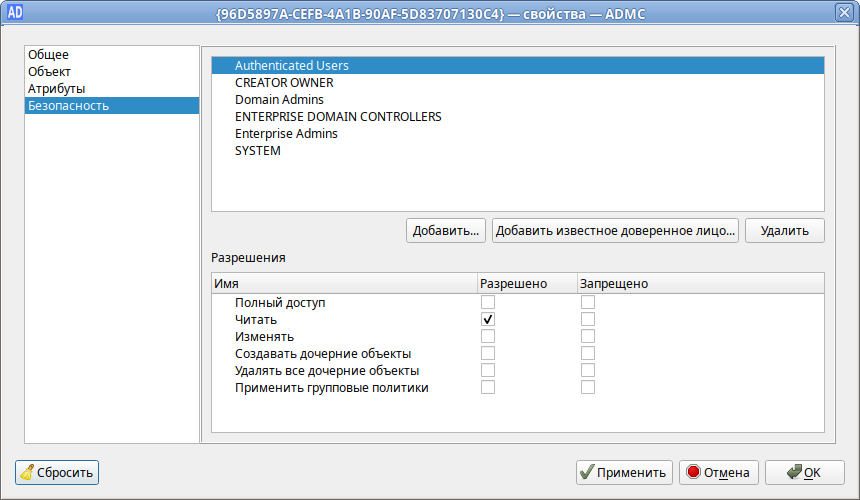

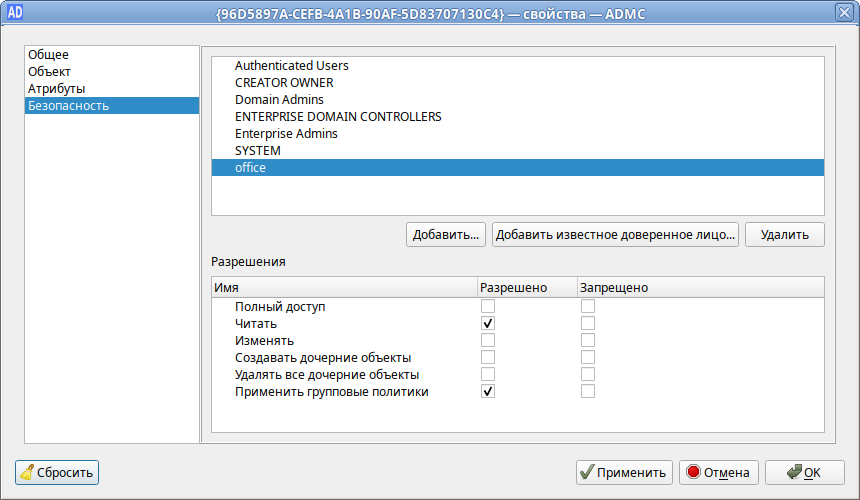

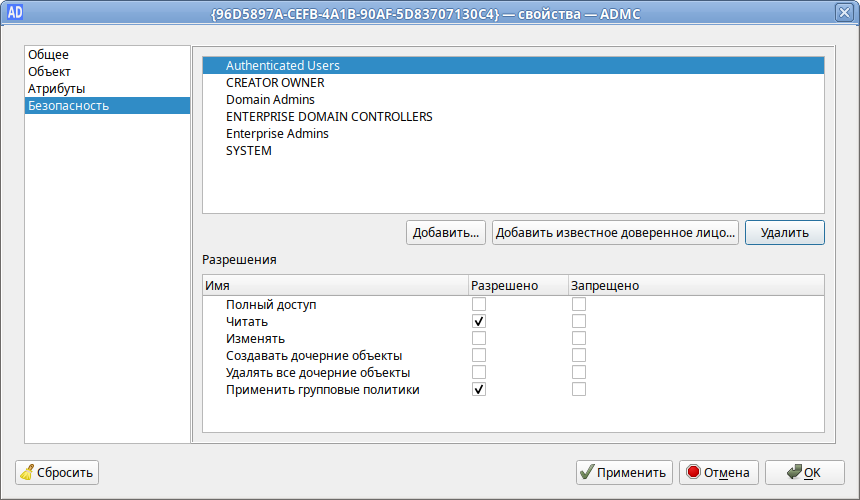

# На вкладке «Безопасность» у группы «Authenticated Users» убрать разрешение на применение групповых политик (снять отметку с пункта «Применить групповые политики» в столбце «Разрешено»): | |||

#:[[File:Admc-securityfiltering-01.png|ADMC. Вкладка «Безопасность» свойства ГП]] | |||

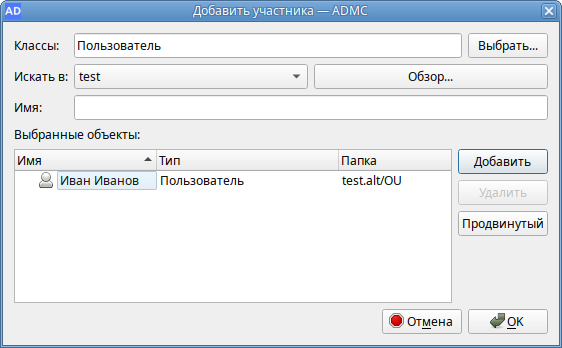

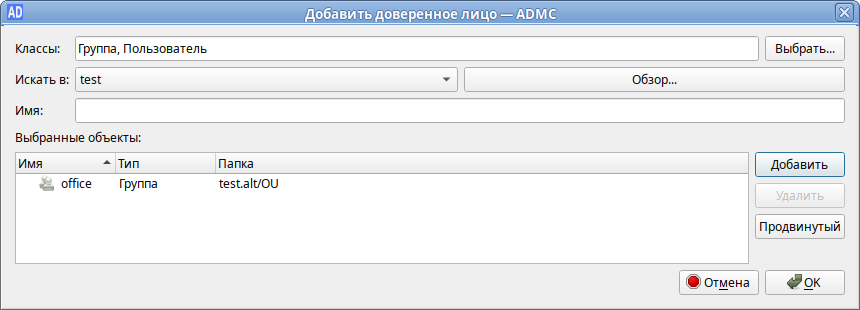

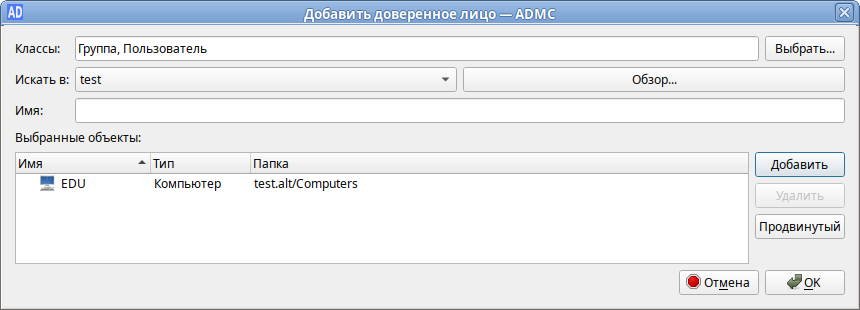

# Добавить объект, к которому будет применяться групповая политика. Для этого нажать «Добавить…» и выбрать необходимый объект (можно выбрать пользователя, компьютер или группу). В данном примере будет добавлена группа '''office''': | |||

#:[[File:Admc-securityfiltering-02.png|ADMC. Добавить доверенное лицо]] | |||

# Для добавленного объекта выставить разрешения «Читать» и «Применить групповые политики» и нажать кнопку «Применить»: | |||

#:[[File:Admc-securityfiltering-03.png|ADMC. Разрешение на применение групповых политик]] | |||

{{Note|При выставлении всех разрешений групповые политики применяться не будут.}} | |||

Чтобы определенному объекту '''запретить применение''' групповой политики, следует выполнить следующие действия: | |||

# В контекстном меню групповой политики выбрать пункт «Свойства»: | |||

#:[[File:Admc-gp-properties.png|ADMC. Контекстное меню групповой политики]] | |||

# На вкладке «Безопасность» оставить у группы «Authenticated Users» разрешение на «Применение групповых политик» (не снимать отметку с пункта «Применить групповые политики» в столбце «Разрешено»): | |||

#:[[File:Admc-securityfiltering-04.png|ADMC. Вкладка «Безопасность» свойства ГП]] | |||

# Добавить объект, к которому не будет применяться групповая политика. Для этого нажать «Добавить…» и выбрать необходимый объект (можно выбрать пользователя, компьютер или группу). В данном примере будет добавлен компьютер '''EDU''': | |||

#:[[File:Admc-securityfiltering-05.png|ADMC. Добавить доверенное лицо]] | |||

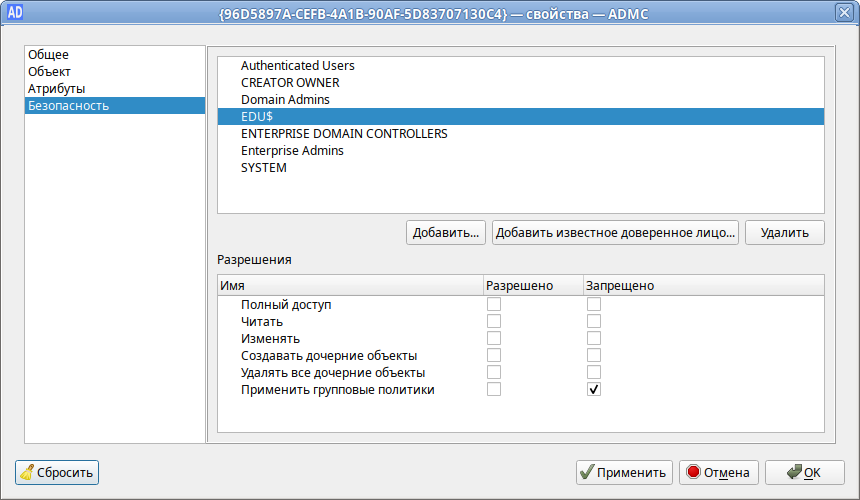

# Для добавленного объекта установить запрет применения групповых политик (установить отметку в пункте «Применить групповые политики» в столбце «Запрещено» и нажать кнопку «Применить»: | |||

#:[[File:Admc-securityfiltering-06.png|ADMC. Запрет на применение групповых политик]] | |||

=== Порядок применения групповых политик === | === Порядок применения групповых политик === | ||

Текущая версия от 17:58, 15 ноября 2024

Компонент удаленного управления базой данных конфигурации ADMC создан как ответ на потребность в удобном Linux-инструменте для работы с доменом Active Directory и предназначен для управления:

- объектами в домене (пользователями, группами, компьютерами, подразделениями);

- групповыми политиками.

Установка

Установить пакет admc:

# apt-get install admc

Если компьютер оператора не включён в домен, которым предполагается управлять, следует создать файл конфигурации для этого домена в /etc/krb5.conf.d/<имя.домена>.conf (чтобы не трогать значения по умолчанию) приблизительно такого содержания:

[libdefaults]

default_realm = ИМЯ.ДОМЕНА

[realms]

ИМЯ.ДОМЕНА = {

default_domain = имя.домена

}

[domain_realm]

.имя.домена = ИМЯ.ДОМЕНА

имя.домена = ИМЯ.ДОМЕНА

Запуск программы

Для использования ADMC необходимо предварительно получить ключ Kerberos для администратора домена. Например, так:

$ kinit <имя учётной записи>

Если прошло без ошибок, можно запустить программу либо из меню («Система» → «ADMC»), либо командой admc:

$ admc

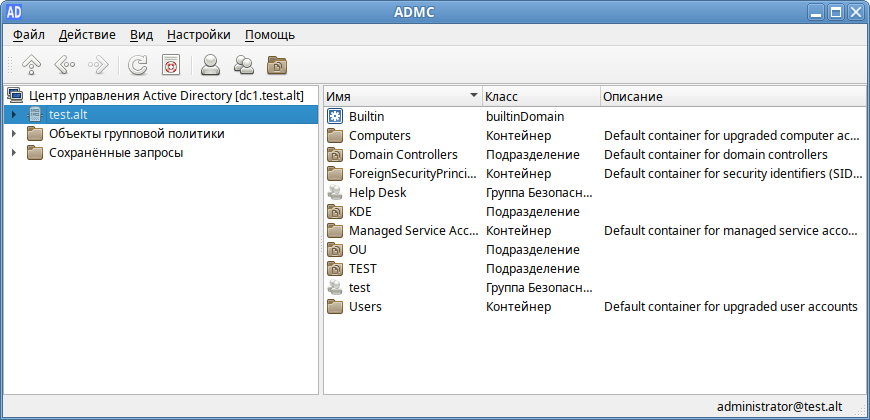

Интерфейс

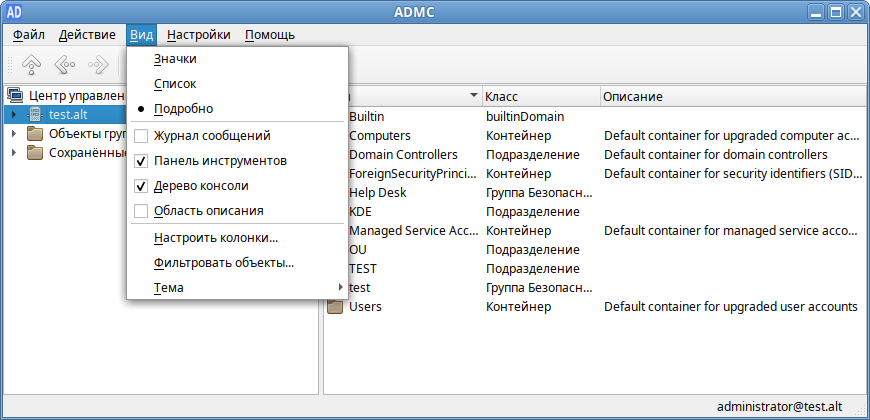

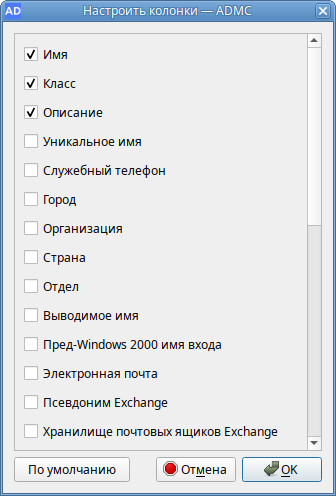

Включить/выключить отображение панелей можно, отметив соответствующий пункт в меню «Вид»:

В меню «Вид»→«Тема» можно выбрать тему значков:

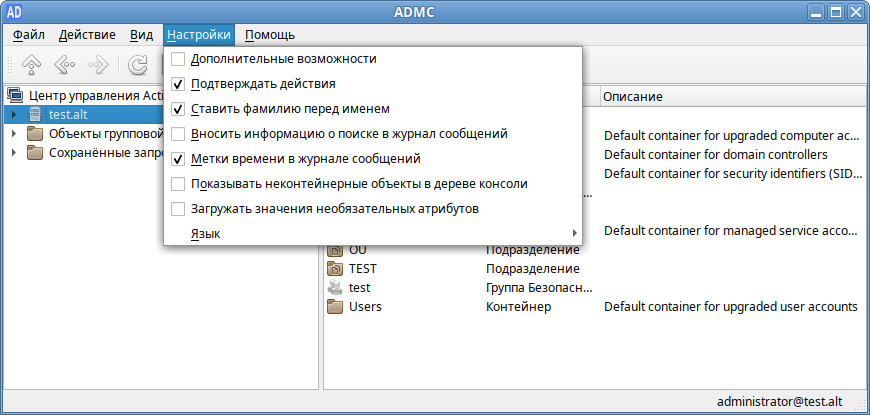

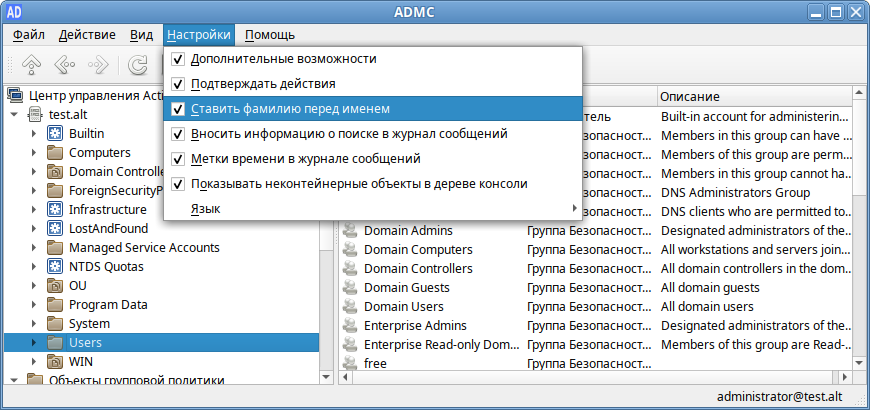

В меню «Настройки» можно изменить параметры ADMC:

- «Дополнительные возможности» — показывать расширенные объекты и элементы приложения;

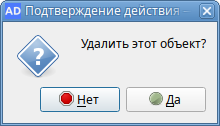

- «Подтверждать действия» — выводить окно Подтвердить действие при выполнении потенциально опасных действий, например, удалении объекта;

- «Ставить фамилию перед именем» — изменить формат полного имени (поле «cn») по умолчанию на «Фамилия Имя»;

- «Вносить информацию о поиске в журнал сообщений» — вносить в журнал поисковые запросы;

- «Метки времени в журнале сообщений» — показывать в журнале время события;

- «Показывать неконтейнерные объекты в дереве консоли» — показывать неконтейнерные объекты (например, учётные записи пользователей и компьютерные учётные записи) в панели дерева объектов Active Directory;

- «Загрузить необязательные атрибуты» — позволяет загрузить значения необязательных атрибутов на вкладке «Атрибуты» в окне свойств объекта;

- «Язык» — выбрать язык интерфейса (русский или английский).

Выбранные параметры сохраняются и восстанавливаются при каждом запуске программы.

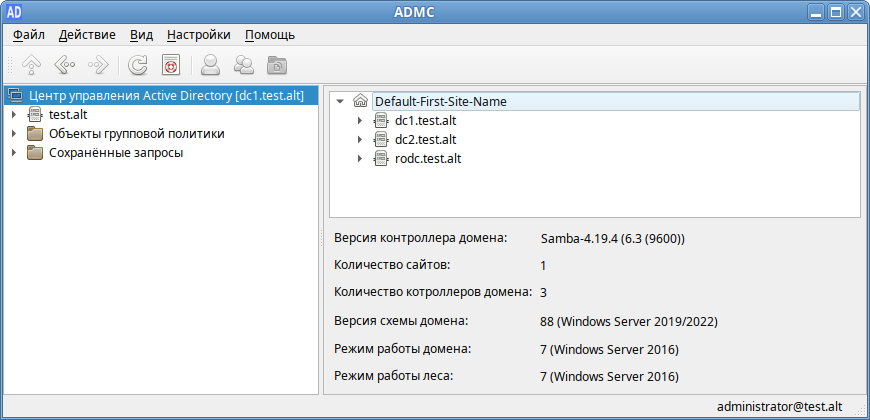

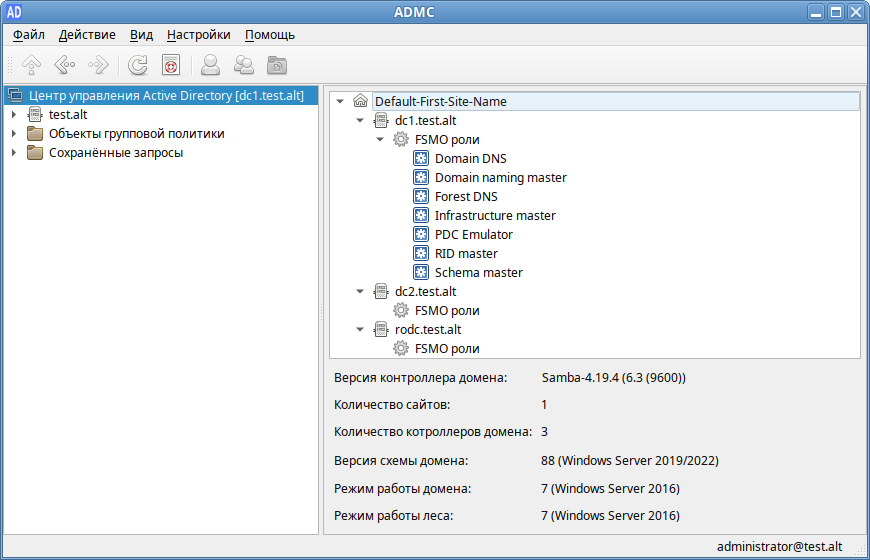

При выборе корневого элемента в дереве консоли будет отображена информация о домене: дерево с сайтами, контроллерами домена и ролями FSMO. Данный виджет также содержит версию контроллера домена, количество сайтов и контроллеров домена, режимы работы домена и леса, версию схемы домена:

Роли FSMO (см. также #Просмотр_и_передача_ролей_FSMO):

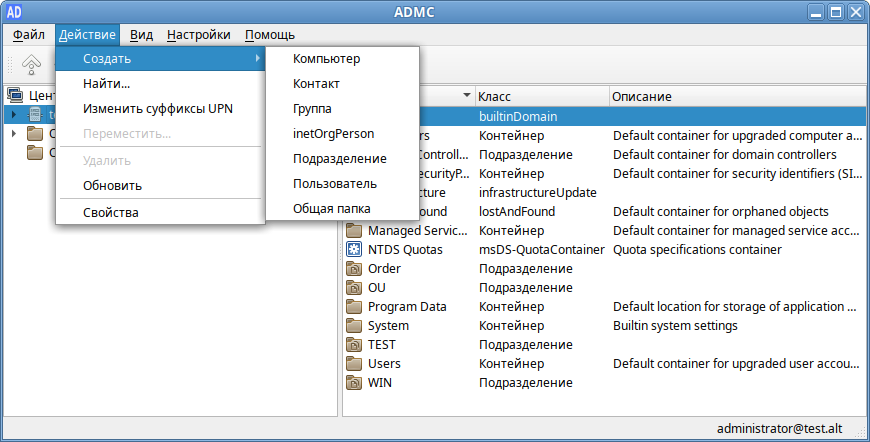

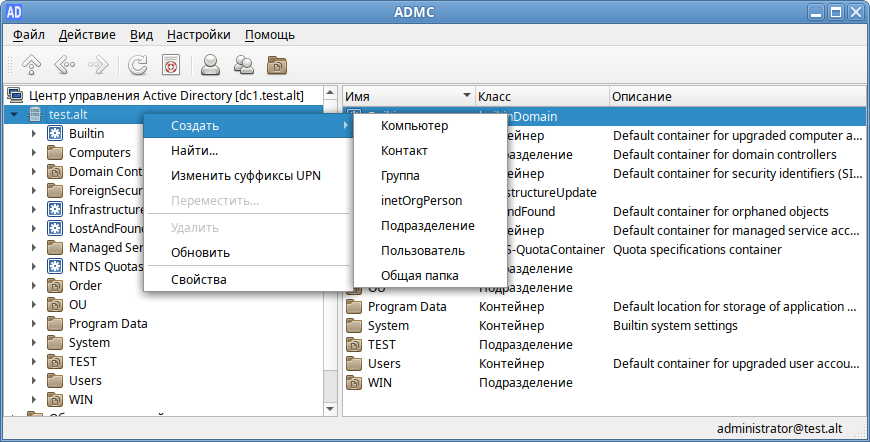

Меню операций с объектом открывается из строки меню (пункт «Действие») после выбора объекта:

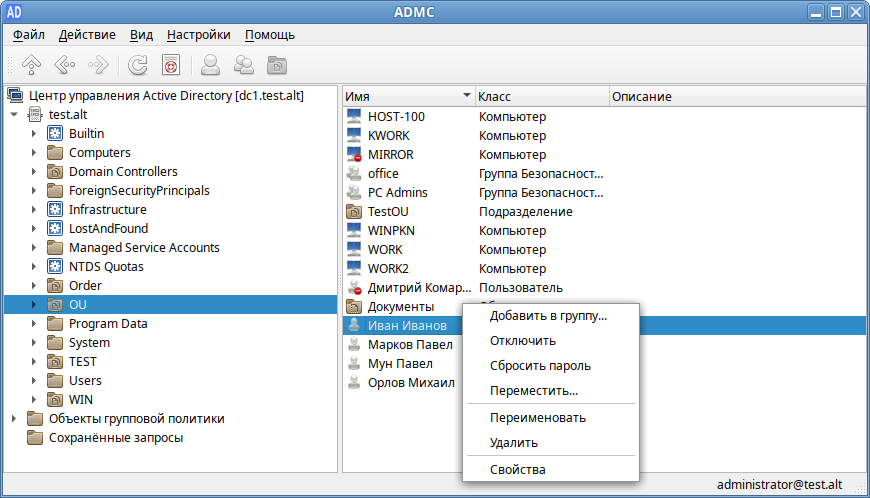

или в контекстном меню объекта:

Меню операций содержит действия, применимые к выделенному объекту.

Управление пользователями

Обратите внимание, что для доступа к некоторым операциям вы должны быть членом одной из этих групп: Account Operators, Domain Admins, Enterprise Admins.

Создание нового пользователя

- В контекстном меню контейнера выберите пункт «Создать»→«Пользователь».

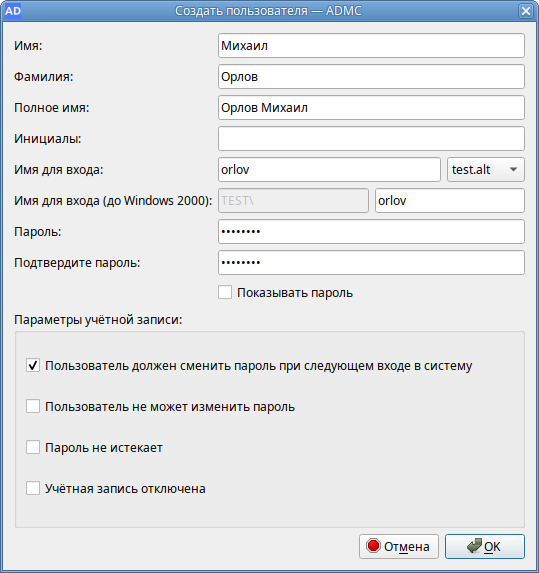

- Откроется окно «Создать пользователя — ADMC»:

- В поле «Имя» введите имя пользователя.

- В поле «Фамилия» введите фамилию пользователя.

- Измените поле «Полное имя», чтобы добавить отчество или поменять имя и фамилию местами.

- В поле «Инициалы» введите инициалы пользователя.

- В поле «Имя для входа» введите имя пользователя для входа (логин пользователя). Выберите домен имени входа в выпадающем списке.

- В поле «Имя для входа (до Windows 2000)» введите имя пользователя для входа в старые системы.

- В полях «Пароль» и «Подтвердите пароль» введите пароль пользователя.

- В разделе «Опции учетной записи» установите параметры учетной записи:

- «Пользователь должен сменить пароль при следующем входе в систему» — пользователь должен будет изменить пароль при следующем входе в систему. Если эта опция включена, только пользователь будет знать свой пароль;

- «Пользователь не может изменить пароль» — предотвращает изменение пароля пользователем;

- «Пароль не истекает» — установить бессрочный пароль. Если эта опция включена, срок действия учетной записи пользователя не ограничен (по умолчанию срок действия пароля задан атрибутом minPwdAge);

- «Учётная запись отключена» — отключить учетную запись пользователя. Если эта опция включена, пользователь не сможет войти в систему.

- Нажмите кнопку «ОК».

Изменение учётной записи пользователя

Для изменения учётной записи пользователя следует в контекстном меню пользователя выбрать соответствующее действие:

Добавить в группу

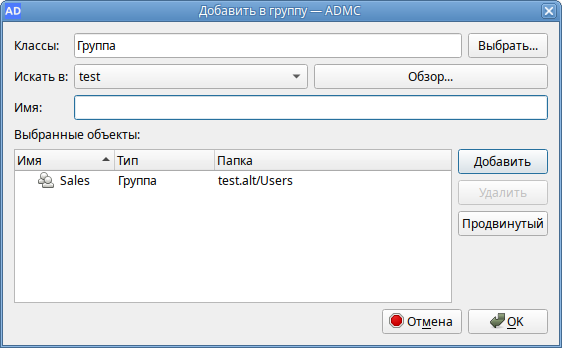

- В контекстном меню пользователя выбрать пункт «Добавить в группу…».

- Откроется окно «Добавить в группу — ADMC»:

- Выберите группы, в которые вы хотите добавить учётную запись пользователя в качестве участника.

- Нажмите кнопку «ОК».

Переименовать пользователя

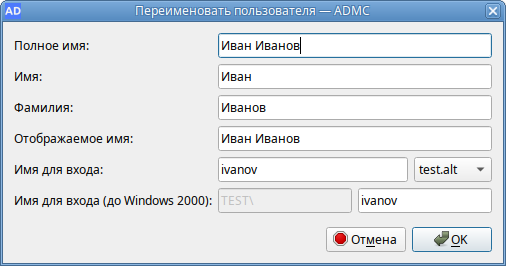

- В контекстном меню пользователя выберите пункт «Переименовать».

- Откроется окно «Переименовать пользователя — ADMC»:

- Если необходимо измените соответствующие поля.

- Нажмите кнопку «ОК» для сохранения изменений.

Изменить пароль пользователя

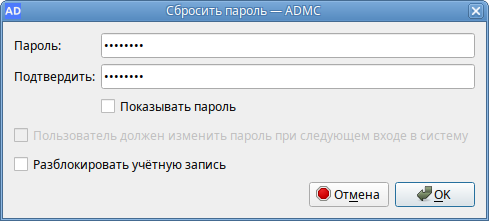

- В контекстном меню пользователя выберите пункт «Сбросить пароль».

- Откроется окно «Изменить пароль — ADMC»:

- Введите пароль и подтвердите его.

- Установите отметку «Разблокировать учетную запись», если необходимо разблокировать учётную запись пользователя.

- Нажмите кнопку «ОК» для сохранения изменений.

Переместить пользователя

- В контекстном меню пользователя выбрать пункт «Переместить…».

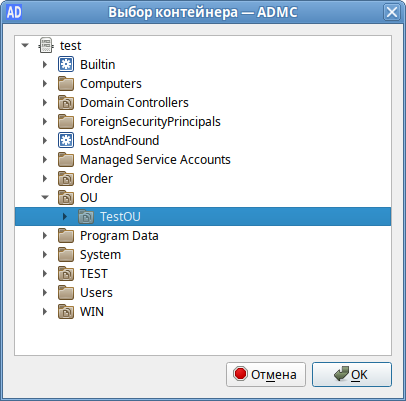

- В диалоговом окне «Выбор контейнера — ADMC» выберите контейнер, в который следует переместить учётную запись пользователя.

- Нажмите кнопку «ОК».

Включить/Выключить учетную запись пользователя

В контекстном меню пользователя, учётную запись которого вы хотите отключить или включить выберите пункт «Отключить» или «Включить» (в зависимости от состояния учётной записи будет доступно одно из этих действий).

Разблокировать учетную запись пользователя

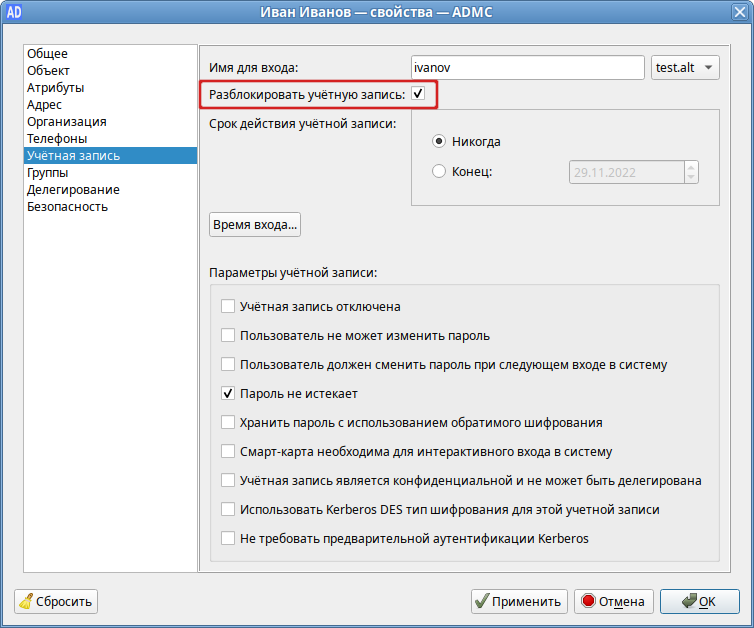

- В контекстном меню пользователя выбрать пункт «Свойства».

- В диалоговом окне «Пользователь — свойства — ADMC» во вкладке «Учётная запись» отметьте пункт «Разблокировать учётную запись»:

- Нажмите кнопку «ОК» или «Применить».

Удалить пользователя

Изменить параметры учетной записи пользователя

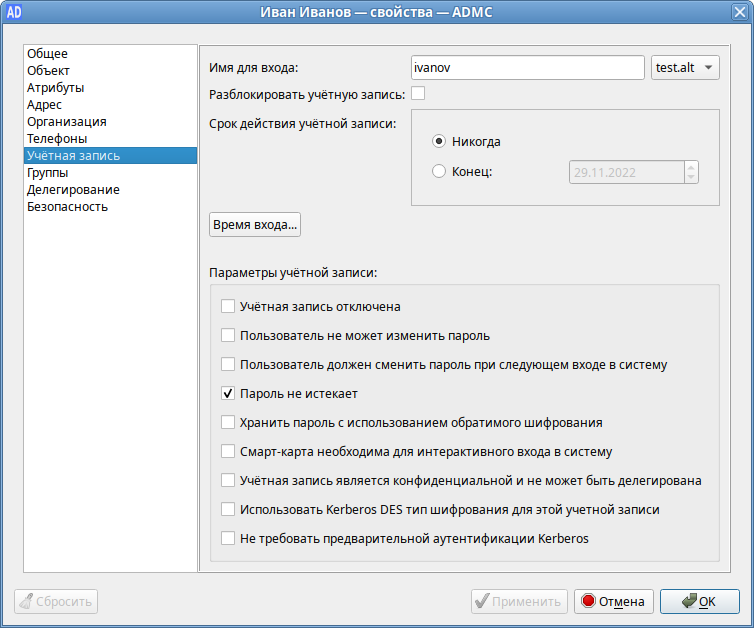

- В контекстном меню пользователя выберите пункт «Свойства».

- Перейдите на кладку «Учётная запись».

- Измените параметры учетной записи:

- «Имя для входа» — имя пользователя для входа (логин пользователя);

- «Разблокировать учётную запись» — разблокировать учётную запись пользователя (если она была заблокирована, например, из-за слишком большого количества неудачных попыток входа);

- «Срок действия учётной записи» — задать дату отключения учётной записи (по умолчанию «Никогда»);

- «Время входа…» — изменить время, в которое разрешен вход пользователя в домен (по умолчанию вход разрешен 24 часа в сутки, 7 дней в неделю);

- Параметры учетной записи:

- «Учётная запись отключена» — отключить учётную запись пользователя. Если эта опция включена, пользователь не сможет войти в систему;

- «Пользователь не может изменить пароль» — предотвращает изменение пароля пользователем;

- «Пользователь должен сменить пароль при следующем входе в систему» — пользователь должен изменить пароль при следующем входе в систему. Если эта опция включена, только пользователь будет знать свой пароль;

- «Пароль не истекает» — установить бессрочный пароль. Если эта опция включена, срок действия учетной записи пользователя не ограничен (по умолчанию срок действия пароля задан атрибутом minPwdAge);

- «Хранить пароль с использованием обратимого шифрования» — определяет, используется ли операционной системой для хранения паролей обратимое шифрование. Эта политика обеспечивает поддержку приложений, использующих протоколы, требующие знание пароля пользователя для проверки подлинности;

- «Смарт-карта необходима для интерактивного входа в систему» — определяет, требуется ли, чтобы у пользователя была смарт-карта, чтобы войти в систему. При этом пользователь не сможет выполнить вход введя имя пользователя и пароль на клавиатуре;

- «Учётная запись является конфиденциальной и не может быть делегирована» — пользователю нельзя доверять делегирование полномочий;

- «Использовать Kerberos DES тип шифрования для этой учётной записи» — использовать стандарт шифрования данных (DES) для проверки подлинности Kerberos;

- «Не требовать предварительной аутентификации Kerberos» — для доступа к ресурсам сети не нужно предварительно проверять подлинность с помощью протокола Kerberos.

Найти группы, участником которых является пользователь

- В контекстном меню пользователя выбрать пункт «Свойства».

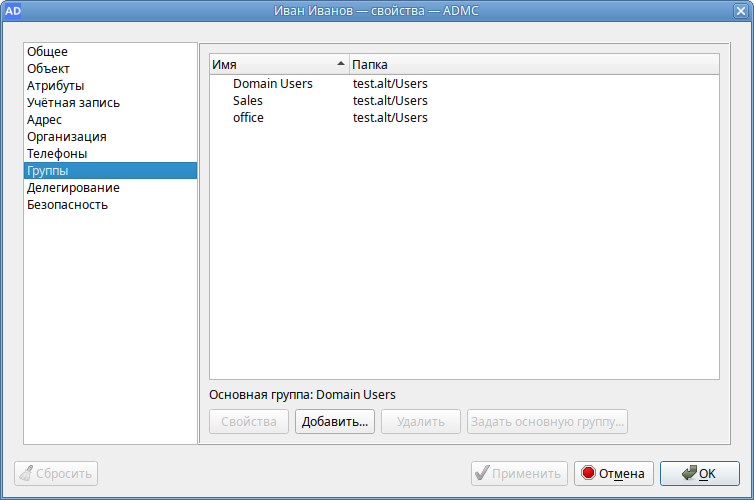

- На вкладке «Группы» диалогового окна «Свойства» будут отображаться группы, в которые входит данный пользователь:

Редактировать разрешения пользователя

Управление контактами

Контакт предназначен для хранения информации о пользователях, которым не требуется регистрация в домене.

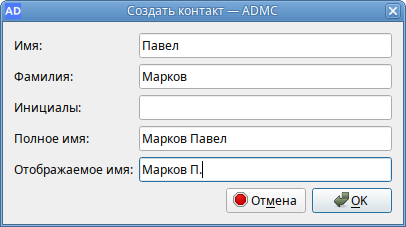

Создание нового контакта

- В контекстном меню контейнера выберите пункт «Создать»→«Контакт».

- Откроется окно «Создать контакт — ADMC»:

- В поле «Имя» введите имя пользователя.

- В поле «Фамилия» введите фамилию пользователя.

- Измените поле «Полное имя», чтобы добавить отчество или поменять имя и фамилию местами.

- В поле «Инициалы» введите инициалы пользователя.

- В поле «Отображаемое имя» введите отображаемое имя пользователя.

- Нажмите кнопку «ОК».

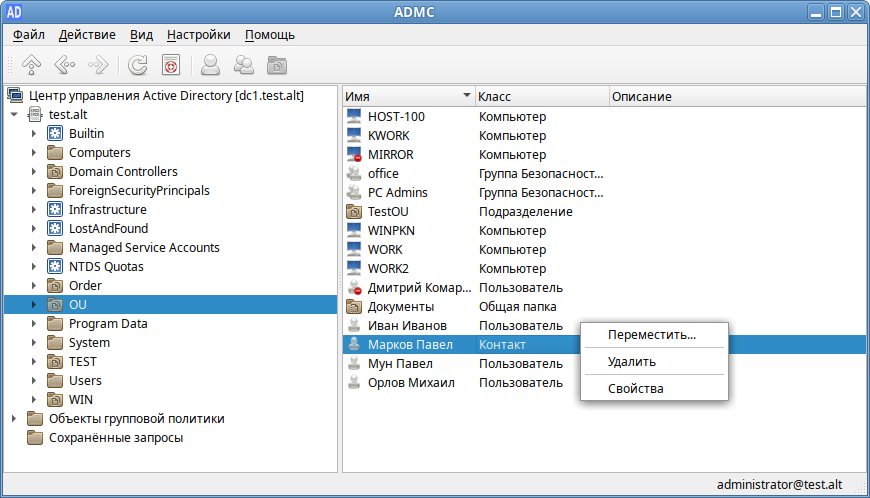

Изменение свойств контакта

Для изменения учётной записи пользователя следует в контекстном меню контакта выбрать пункт «Свойства»:

Вкладки «Общие», «Адрес», «Телефоны» и «Организация» в окне «Свойства» контакта идентичны соответствующим вкладкам окна «Свойства» учетной записи пользователя.

На вкладке «Группы» можно по аналогии с учетными записями пользователей указать, членом каких групп является контакт. Возможность членства в группах не дает контакту никаких прав в рамках домена и предназначена для организации групп рассылки. Для контакта нельзя указать основную группу, т.к. это не требуется для функционирования групп рассылки.

Управление группами

Группа состоит из учетных записей пользователей и компьютеров, контактов и других групп и может управляться как единое целое. Пользователи и компьютеры, входящие в определенную группу, являются членами группы.

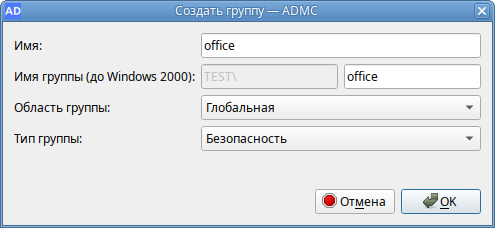

Создание группы

- В контекстном меню контейнера выберите пункт «Создать»→«Группа».

- Откроется окно «Создать группу — ADMC»:

- В поле «Имя» введите название группы.

- В поле «Имя для входа (до Windows 2000)» введите название группы для старых систем.

- В выпадающем списке «Область группы» выберите область действия группы:

- «Глобальная» — членами глобальной группы могут быть другие группы и учётные записи только из того домена, в котором определена группа. Членам этой группы разрешения могут назначаться в любом домене леса;

- «Домен локальная» — членам такой группы разрешения могут назначаться только внутри домена (доступ к ресурсам одного домена);

- «Универсальная» — членами универсальных групп могут быть другие группы и учётные записи из любого домена дерева доменов или леса. Членам такой группы разрешения могут назначаться в любом домене дерева доменов или леса.

- В выпадающем списке «Тип группы» выберите тип группы:

- «Безопасность» — используется для назначения разрешений доступа к общим ресурсам;

- «Рассылка» — используется для создания списков рассылки электронной почты.

- Нажмите кнопку «ОК».

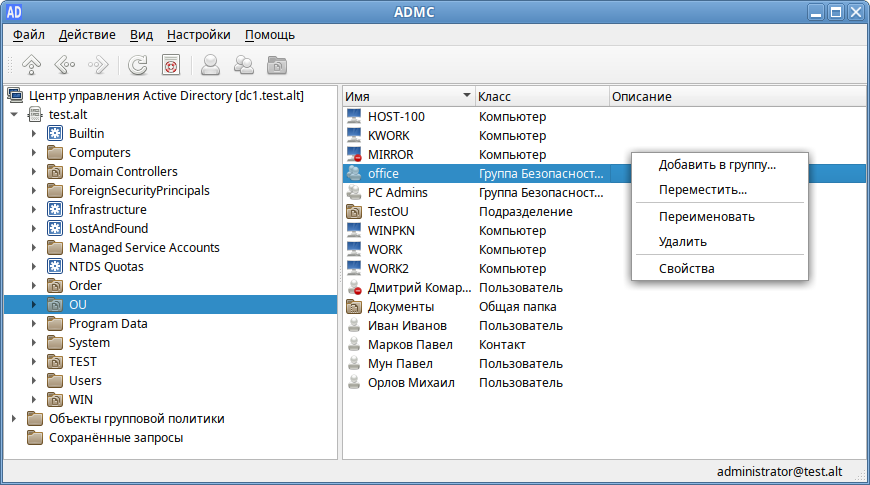

Изменение группы

Для изменения группы следует в контекстном меню группы выбрать соответствующее действие:

Добавить в группу

- В контекстном меню группы выбрать пункт «Добавить в группу…».

- Откроется окно «Добавить в группу — ADMC»:

- Выберите группы, в которые вы хотите добавить данную группу в качестве участника.

- Нажмите кнопку «ОК».

Переместить группу

- В контекстном меню группы выбрать пункт «Переместить…».

- В диалоговом окне «Выбор контейнера — ADMC» выберите контейнер, в который следует переместить группу.

- Нажмите кнопку «ОК».

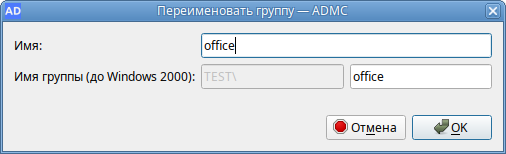

Переименовать группу

- В контекстном меню группы выбрать пункт «Переименовать».

- Откроется окно «Переименовать группу — ADMC»:

- Если необходимо измените соответствующие поля.

- Нажмите кнопку «ОК» для сохранения изменений.

Удалить группу

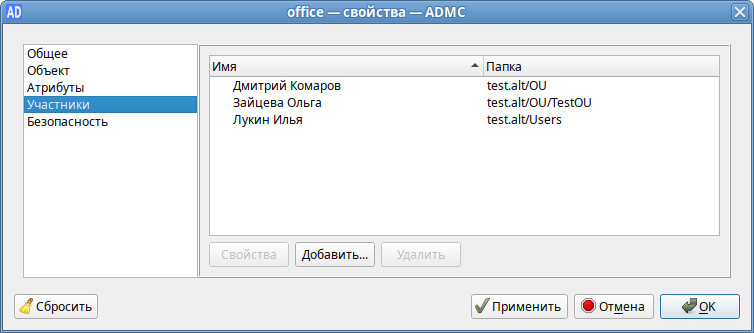

Добавить участника в группу

- В контекстном меню группы выбрать пункт «Свойства».

- Откроется окно «Группа — свойства — ADMC». На вкладке «Участники» нажмите кнопку «Добавить…»:

- Выберите объекты, которые вы хотите добавить в качестве участников группы:

- Нажмите кнопку «ОК».

- Нажмите кнопку «ОК» или «Применить» для сохранения изменений.

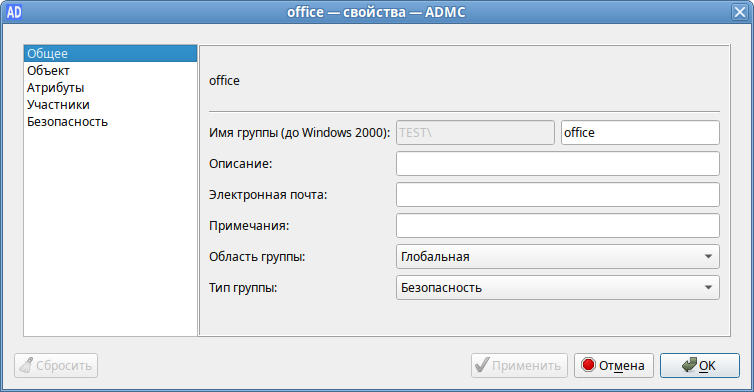

Изменить область действия группы

- В контекстном меню группы выбрать пункт «Свойства».

- Откроется окно «Группа — свойства — ADMC»:

- На вкладке «Общее» в выпадающем списке «Область группы» измените область действия группы.

- Нажмите кнопку «ОК» или «Применить» для сохранения изменений.

Изменить тип группы

- В контекстном меню группы выбрать пункт «Свойства».

- Откроется окно «Группа — свойства — ADMC»:

- На вкладке «Общее» в выпадающем списке «Тип группы» измените тип группы.

- Нажмите кнопку «ОК» или «Применить» для сохранения изменений.

Управление компьютерами

Учетные записи компьютеров представляют собой устройства, подключенные к AD.

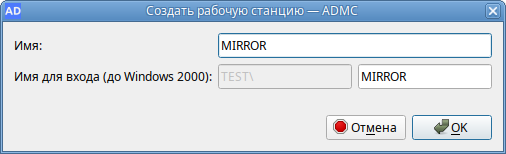

Создание учетной записи компьютера

- В контекстном меню контейнера выберите пункт «Создать»→«Компьютер».

- Откроется окно «Создать рабочую станцию — ADMC»:

- В поле «Имя» введите название компьютера.

- В поле «Имя для входа (до Windows 2000)» введите название компьютера для старых систем.

- Нажмите кнопку «ОК».

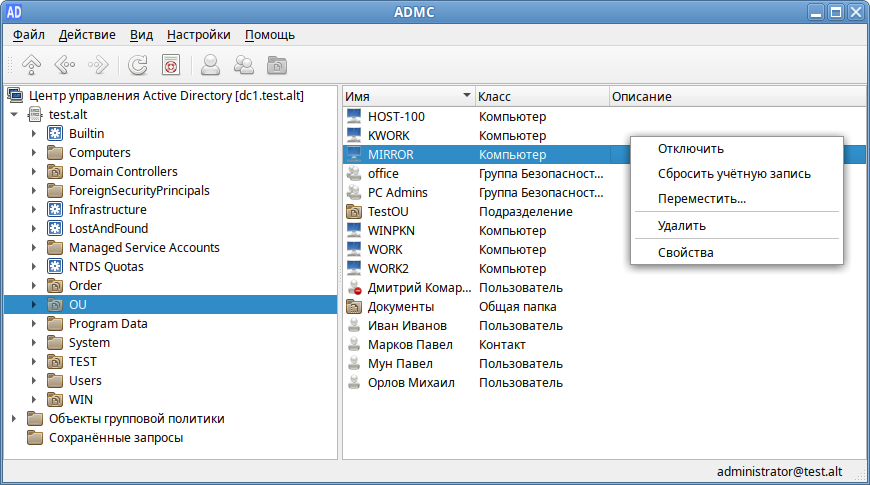

Изменение учетной записи компьютера

Для изменения компьютера необходимо в контекстном меню компьютера выбрать соответствующее действие:

Включить/Отключить учётную запись компьютера

В контекстном меню компьютера, учётную запись которого вы хотите отключить или включить выберите пункт «Отключить» или «Включить» (в зависимости от состояния учётной записи будет доступно одно из этих действий).

Сбросить учётную запись компьютера

В контекстном меню компьютера, выберите пункт «Сбросить учётную запись». При этом учётная запись выбранного компьютера будет переустановлена. Переустановка учётной записи компьютера прекращает его подключение к домену и требует заново ввести данный компьютер в домен.

Переместить компьютер

- В контекстном меню компьютера выбрать пункт «Переместить…».

- В диалоговом окне «Выбор контейнера — ADMC» выберите контейнер, в который следует переместить компьютер:

- Нажмите кнопку «ОК».

Удалить учётную запись компьютера

Управление общими папками

Общая папка является ссылкой на общий сетевой ресурс и не содержит никаких данных.

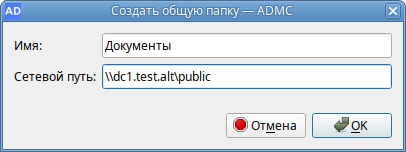

Создание общей папки

- В контекстном меню контейнера выберите пункт «Создать»→«Общая папка».

- Откроется окно «Создать общую папку — ADMC»:

- В поле «Имя» введите название папки, под которым она будет отображаться в каталоге AD.

- В поле «Сетевой путь» введите полный сетевой путь к общей папке.

- Нажмите кнопку «ОК».

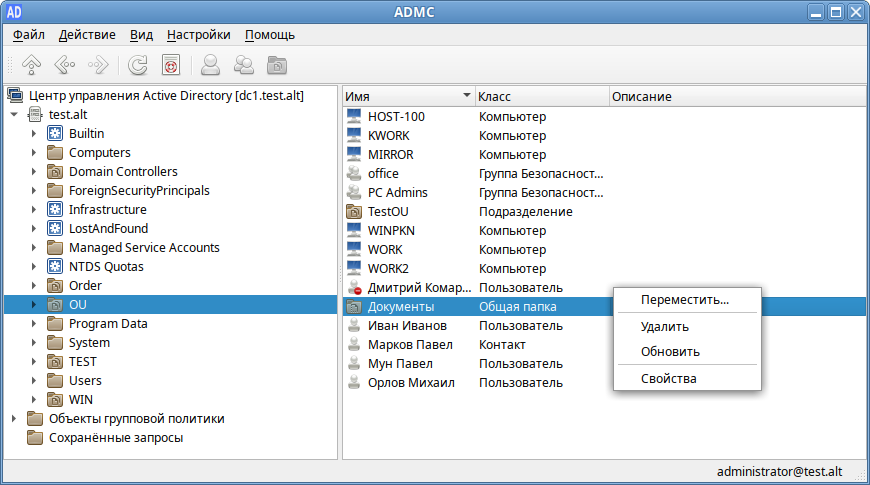

Изменение общей папки

Для изменения общей папки необходимо в контекстном меню общей папки выбрать соответствующее действие:

Управление подразделениями

Организационная единица или, подразделение (OU) — это субконтейнер в AD, в который можно помещать пользователей, группы, компьютеры и другие объекты AD. OU могут быть вложенными, и к ним можно применять групповые политики.

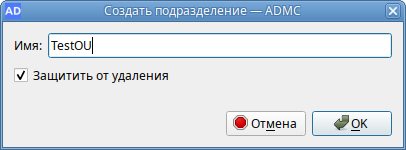

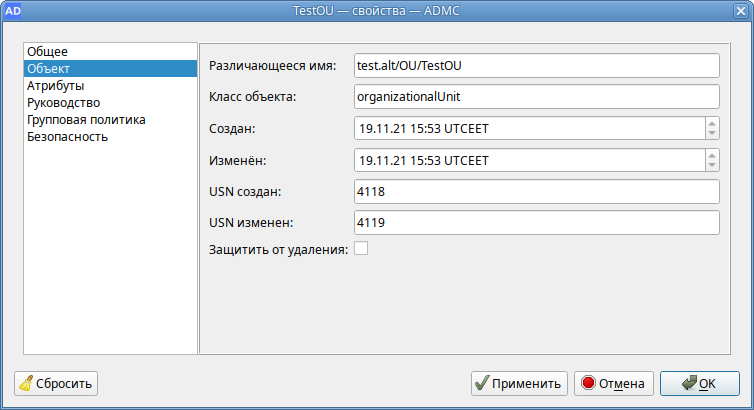

Создание подразделения

- В контекстном меню контейнера выберите пункт «Создать»→«Подразделение».

- Откроется окно «Создать подразделение — ADMC»:

- В поле «Имя» введите название подразделения.

- Нажмите кнопку «ОК».

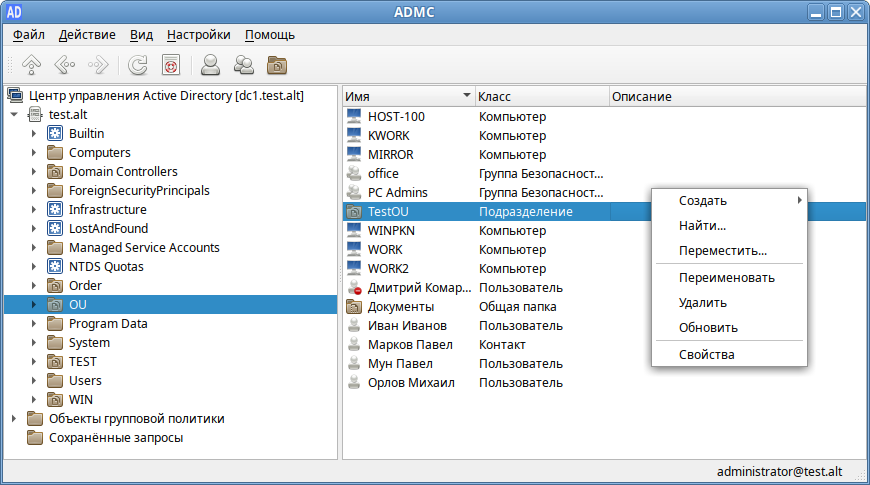

Изменение подразделения

Для изменения подразделения следует в контекстном меню подразделения выбрать соответствующее действие:

Переименовать подразделение

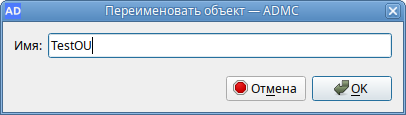

- В контекстном меню подразделения выбрать пункт «Переименовать».

- Откроется окно «Переименовать объект — ADMC»:

- Измените название подразделения.

- Нажмите кнопку «ОК» для сохранения изменений.

Удалить подразделение

Переместить подразделение

- В контекстном меню подразделения выбрать пункт «Переместить…».

- В диалоговом окне «Выбор контейнера — ADMC» выберите контейнер, в который следует переместить подразделение.

- Нажмите кнопку «ОК».

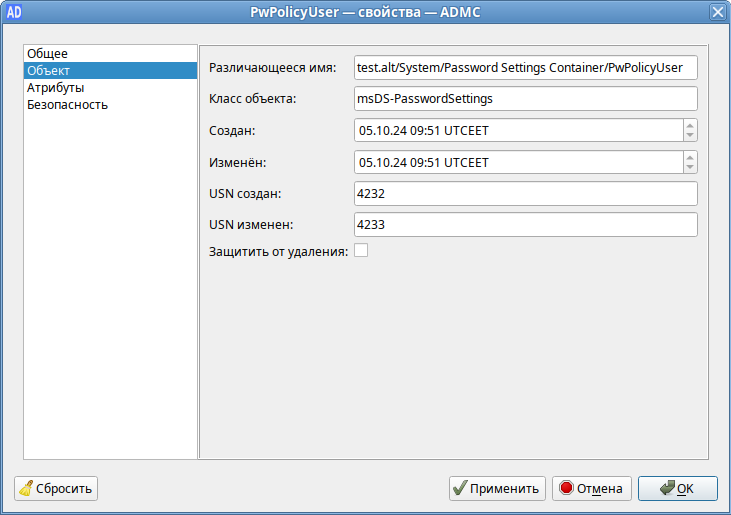

Управление объектами парольных настроек

Объекты настроек паролей (Password Settings Object, PSO) позволяют администраторам домена переопределять параметры политики паролей домена и настраивать более точные параметры паролей для конкретных пользователей или групп пользователей. Например, для определённых пользователей можно установить требование минимальной длины пароля, ослабить ограничения сложности для других пользователей и т.д. PSO могут применяться к группам или к отдельным пользователям.

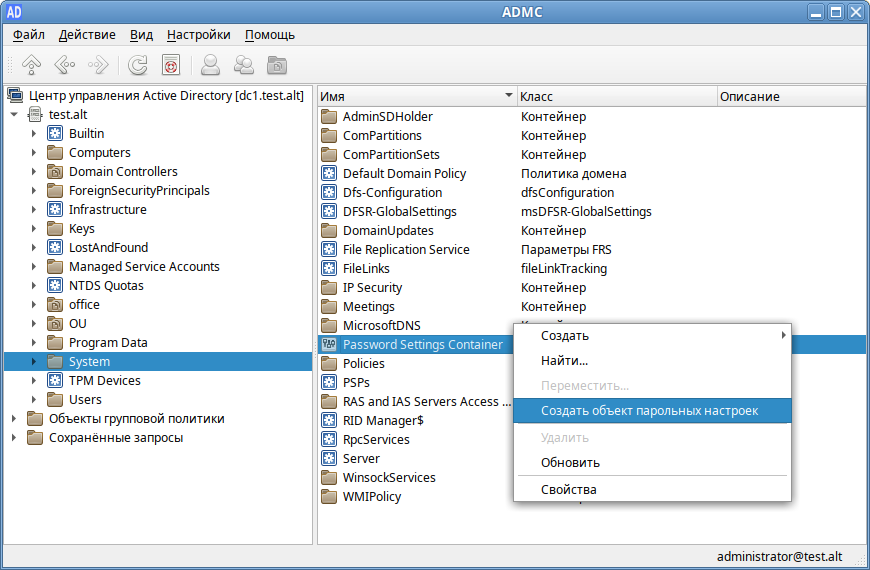

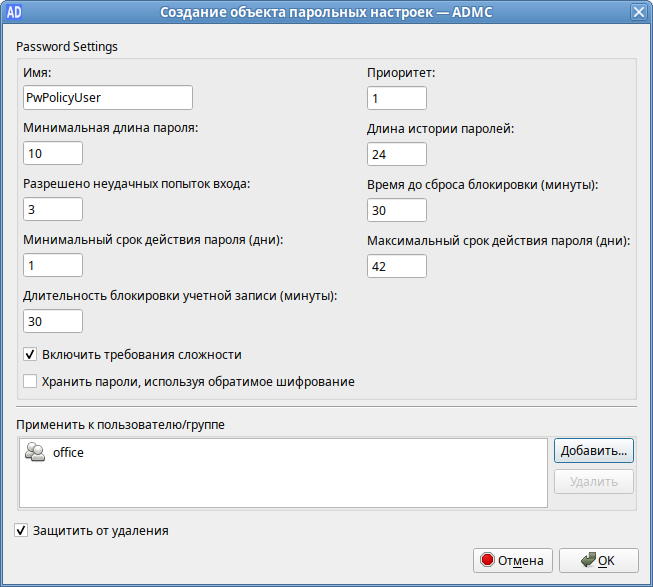

Создание объекта парольных настроек

- Перейти во вкладку «System».

- В контекстном меню контейнера «Password Settings Container» выберите пункт «Создать объект парольных настроек»:

- Откроется окно «Создание объекта парольных настроек — ADMC»:

- В поле «Имя» укажите имя объекта парольных настроек (имя должно быть уникальным на уровне домена).

- В поле «Приоритет» можно указать приоритет политики (precedence), который будет учитываться в том случае, если к пользователю или группе пользователей применяются несколько политик. Чем меньше значение этого параметра, тем выше приоритет.

- В следующих полях укажите необходимые параметры объекта парольных настроек:

- «Минимальная длина пароля» — минимальное количество символов в пароле (по умолчанию 7);

- «Длина истории паролей» — число хранимых предыдущих паролей пользователей (требование неповторяемости паролей) (по умолчанию 24);

- «Разрешено неудачных попыток входа» — допустимое количество неудачных попыток ввода пароля перед блокировкой учетной записи (по умолчанию 0 — никогда не блокировать);

- «Время до сброса блокировки» — интервал времени (в минутах), по истечении которого записанное количество попыток начинается заново (по умолчанию 30)

- «Минимальный срок действия пароля» — минимальный срок действия пароля (по умолчанию один день);

- «Максимальный срок действия пароля» — максимальный срок действия пароля (по умолчанию 42 дня);

- «Длительность блокировки учетной записи» — интервал времени (в минутах), в течение которого возможность аутентификации для пользователя, превысившего количество попыток входа, будет заблокирована (по умолчанию 30);

- «Включить требования сложности» — должен ли пароль отвечать требованиям сложности (по умолчанию включено);

- «Хранить пароли, используя обратимое шифрование» — хранить пароли используя обратимое шифрование (по умолчанию выключено).

- В окне «Применить к пользователю/группе» укажите пользователей и/или группы, к которым будет применяться данный объект парольных настроек.

- Нажмите кнопку «ОК».

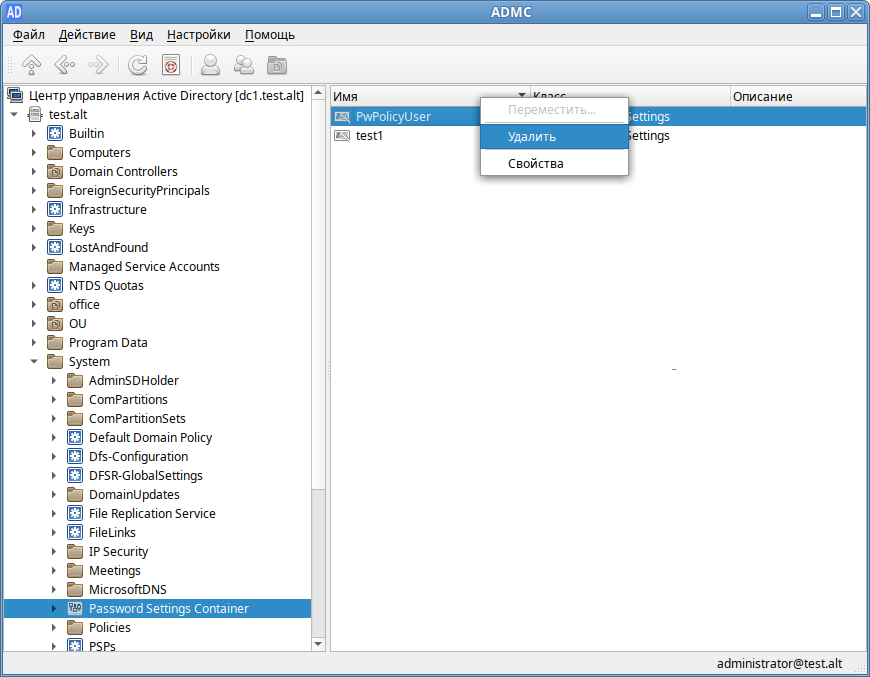

Удаление объекта парольных настроек

- В контекстном меню объекта парольных настроек выберите пункт «Удалить»:

- Подтвердите удаление, нажав кнопку «Да»:

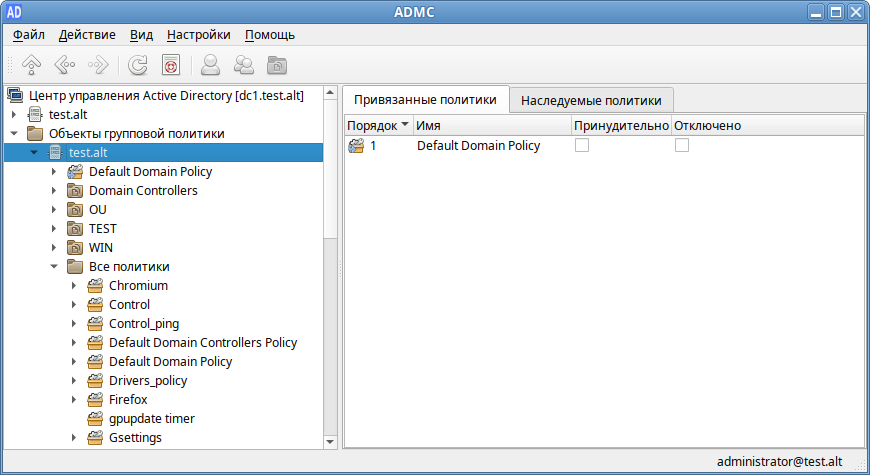

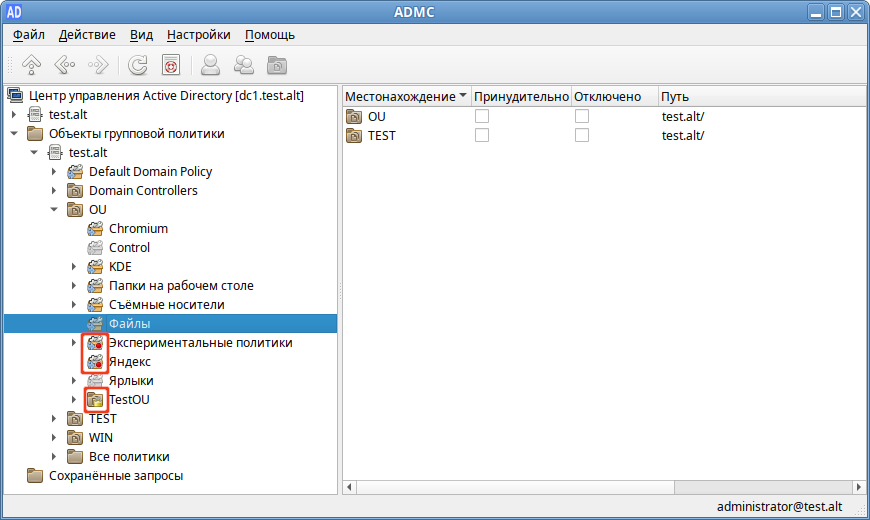

Управление объектами групповых политик

ADMC позволяет управлять объектами групповых политик на уровне доменов AD и организационных подразделений (OU).

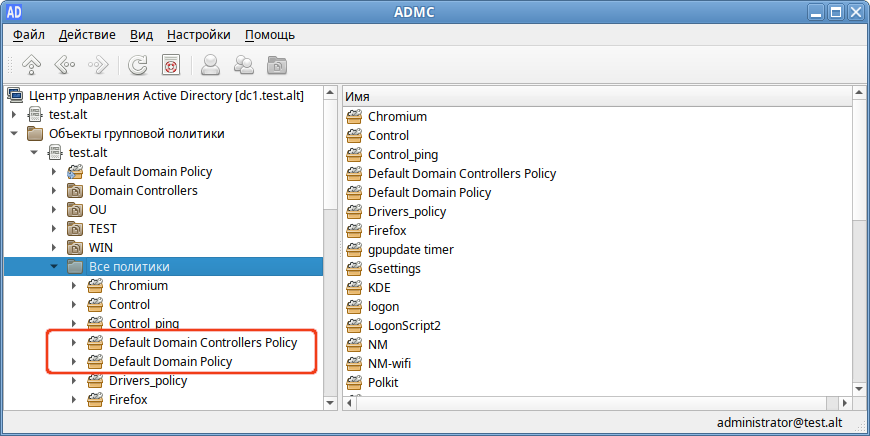

В разделе «Объекты групповой политики» отображаются групповые политики, которые назначены на различные OU (отображается вся структура OU). Полный список политик (GPO) в текущем домене доступен в разделе «Все политики».

- Default Domain Policy

- Default Domain Controller Policy

Групповые политики Active Directory можно назначить на OU или весь домен. Чаще всего политики привязываются к OU с компьютерами или пользователями.

Создание объекта групповой политики

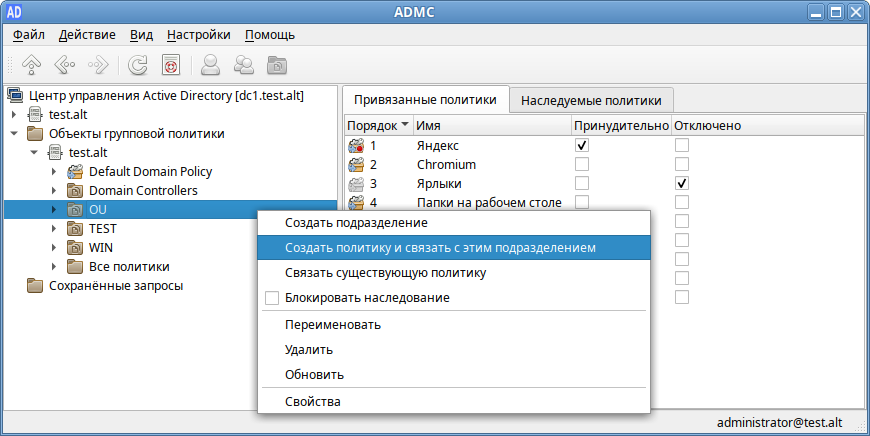

Создать новый объект групповой политики и сразу назначить его на OU:

- В контекстном меню нужного контейнера выбрать пункт «Создать политику и связать с этим подразделением»:

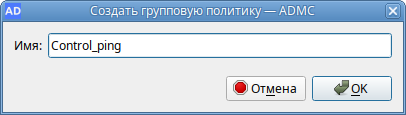

- В открывшемся окне «Создать групповую политику — ADMC» в поле «Имя» ввести название политики:

- Нажать кнопку «ОК».

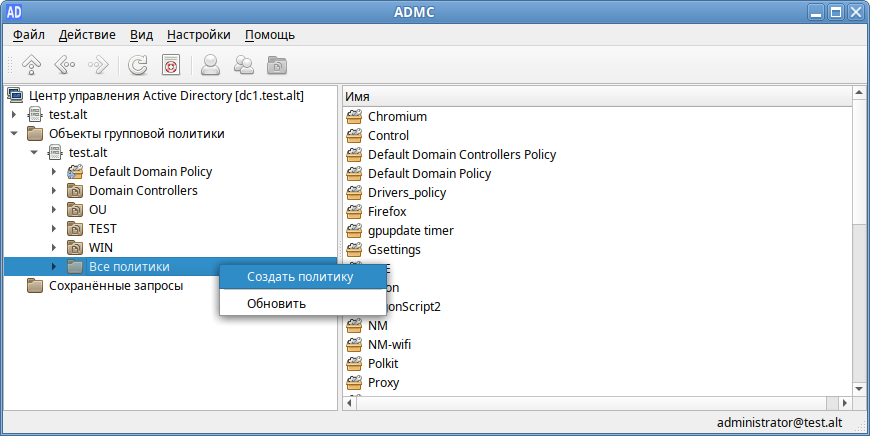

Создать новый объект групповой политики, не назначая его на OU:

- В контекстном меню папки «Все политики» выбрать пункт «Создать политику»:

- В открывшемся окне «Создать групповую политику — ADMC» в поле «Имя» ввести название политики:

- Нажать кнопку «ОК».

Изменение объекта групповой политики

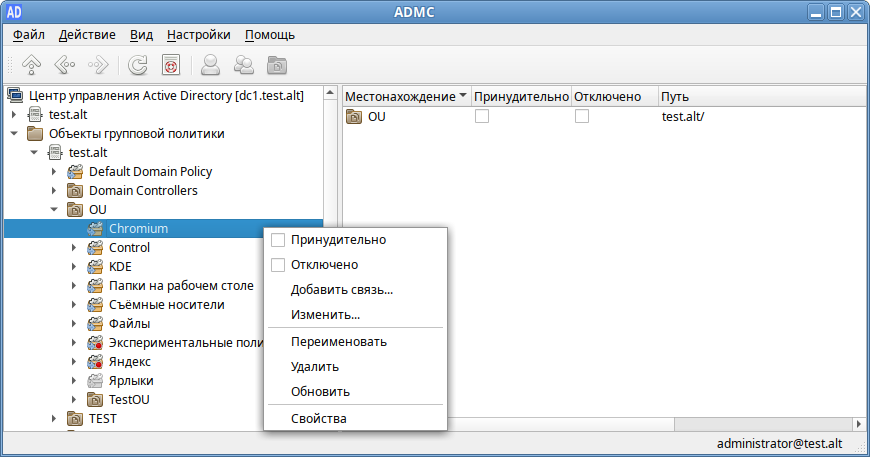

Для изменения объекта групповой политики следует в контекстном меню политики выбрать соответствующее действие:

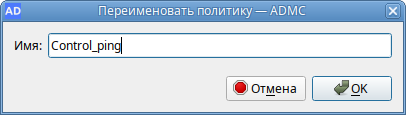

Переименование политики

- В контекстном меню политики выбрать пункт «Переименовать».

- Откроется окно «Переименовать политику — ADMC»:

- Изменить название политики.

- Нажать кнопку «ОК» для сохранения изменений.

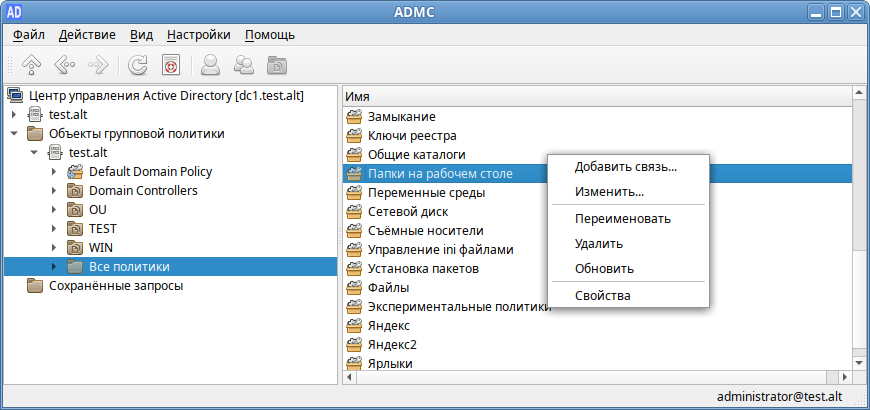

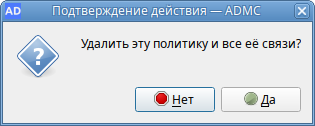

Удаление политики

- В контекстном меню политики в разделе «Все политики» выбрать пункт «Удалить»:

- Подтвердить удаление, нажав кнопку «Да»:

Создание ссылки на политику

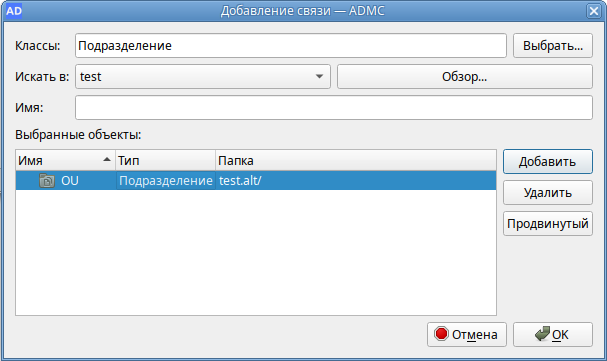

- В контекстном меню политики выбрать пункт «Добавить связь…».

- Выбрать объекты, которые необходимо связать с политикой (см. Выбор объектов):

Удаление ссылки на политику

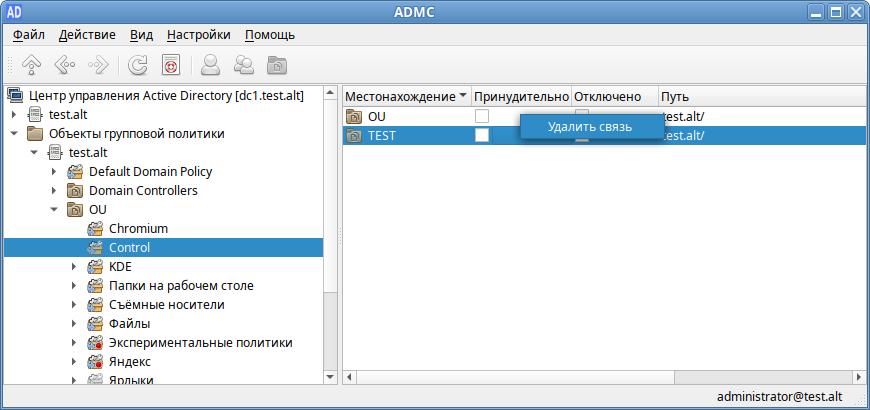

- Выбрать политику, которую следует изменить (в папке «Все политики» или в папке соответствующего OU).

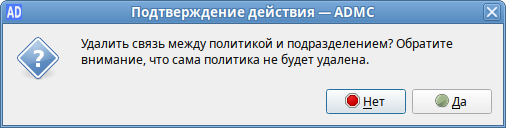

- В контекстном меню подразделения, связь с которым нужно отключить от политики, выбрать пункт «Удалить связь»:

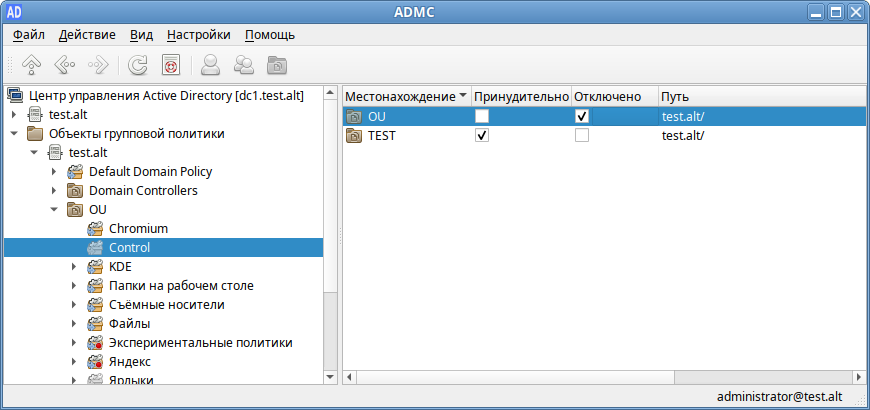

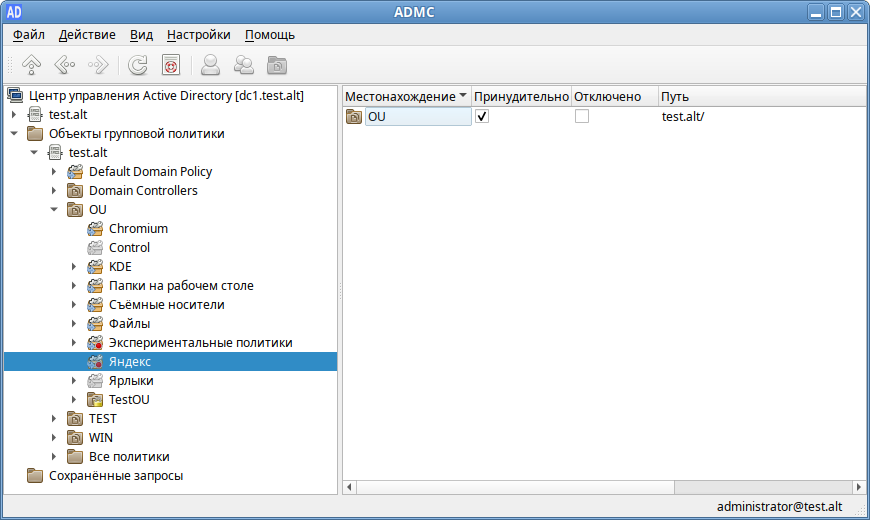

Редактирование параметров ссылки

В ADMC можно изменить параметры ссылки на объект групповой политики:

- опция «Принудительно» — принудительное применение политик более высокого уровня к объекту;

- опция «Отключено» — временно отключить связь политики с подразделением.

Чтобы отредактировать параметры ссылки, необходимо:

- Выбрать политику, которую следует отредактировать (в папке «Все политики» или в папке соответствующего OU).

- На панели результатов найти подразделение, для которого нужно изменить параметры ссылки.

- Включить опцию «Принудительно», чтобы запретить переопределение параметров политик (см. Блокирование наследования).

- Включить опцию «Отключено», чтобы временно отключить действие политики (отключённая политика, отображается серым цветом).

Включить/отключить опции «Принудительно» и «Отключено» также можно:

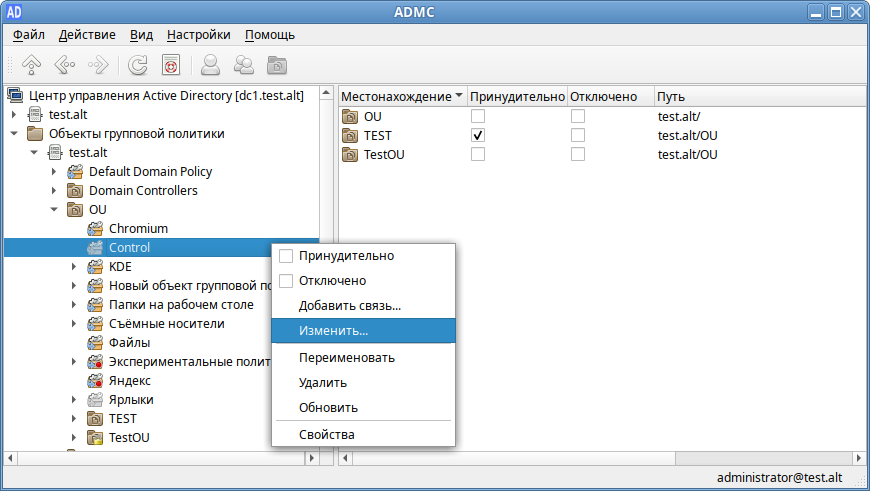

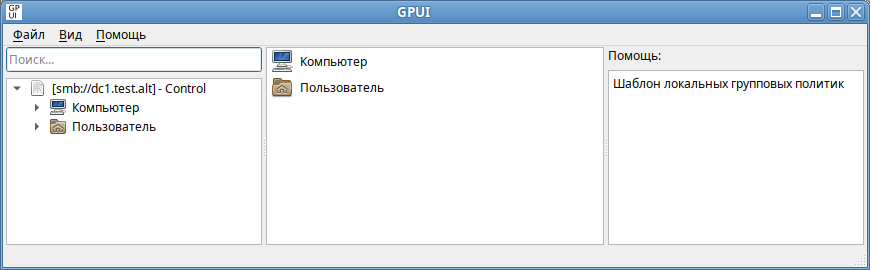

Изменение настроек политики

- В контекстном меню политики выбрать пункт «Изменить…»:

- Будет запущен модуль редактирования настроек клиентской конфигурации, где можно изменить параметры групповой политики:

Область действия и статус групповой политики

В каждой ГП есть два независимых раздела с настройками:

- «Компьютер» — параметры, применяемые к компьютеру;

- «Пользователь» — параметры пользователей.

Если параметр политики настраивается в секции «Компьютер», групповая политика должна быть привязана к OU с компьютерами. Соответственно, если настраиваемый параметр относится к конфигурации пользователя, нужно назначить политику на OU с пользователями.

Если ГП настраивает только параметры пользователя или только параметры компьютера, неиспользуемый раздел можно отключить. Это снизит трафик ГП и позволит уменьшить время обработки ГП на клиентах.

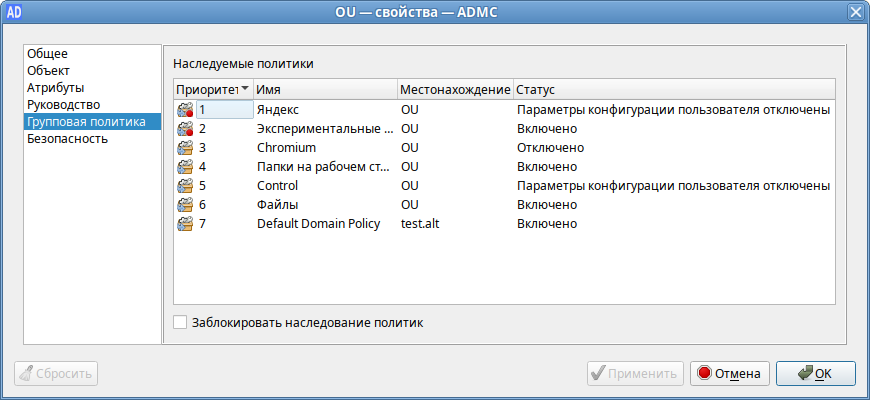

Статус групповой политики можно проверить в свойствах подразделения на вкладке «Групповая политика»:

Изменить статус групповой политики можно в ADMC, перейдя свойствах политики на вкладку «Атрибуты»:

Состояние объекта групповой политики указывается в значении атрибута flags: объект GPO включён (значение 0, все настройки политики применяются к целевым объектам AD), отключён раздел Конфигурация пользователя (значение 1, не применяются настройки пользовательских политик), отключён раздел Конфигурация компьютера (значение 2, не применяются настройки из параметров GPO компьютера), объект GPO полностью отключён (значение 3, все настройки политики не применяются).

Фильтрация безопасности ГП

Фильтрация безопасности ГП (Security Filtering) предполагает выборочное применение параметров ГП к конкретным пользователям, компьютерам или группам на основе их разрешений безопасности.

По умолчанию, когда объект ГП связан с OU, он применяется ко всем пользователям и компьютерам в этой OU. Фильтрация безопасности позволяет администраторам сузить область применения объекта ГП, гарантируя, что только определенные объекты будут затронуты политиками, определенными в объекте групповой политики.

По умолчанию на всех новых объектах групповой политики в домене присутствуют разрешения для группы «Authenticated Users», которая включает в себя всех пользователей и компьютеры домена. Это означает, что данная политика будет применяться на всех компьютерах и для всех пользователей, которые попадают в область её действия.

Если необходимо сузить круг объектов, к которым будет применяться данная политика, то следует выполнить следующие действия:

- В контекстном меню групповой политики выбрать пункт «Свойства»:

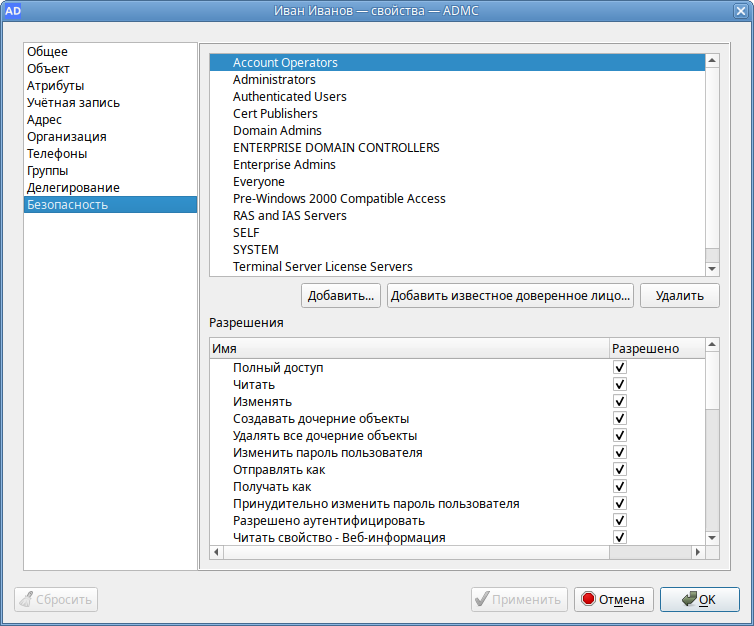

- На вкладке «Безопасность» у группы «Authenticated Users» убрать разрешение на применение групповых политик (снять отметку с пункта «Применить групповые политики» в столбце «Разрешено»):

- Добавить объект, к которому будет применяться групповая политика. Для этого нажать «Добавить…» и выбрать необходимый объект (можно выбрать пользователя, компьютер или группу). В данном примере будет добавлена группа office:

- Для добавленного объекта выставить разрешения «Читать» и «Применить групповые политики» и нажать кнопку «Применить»:

Чтобы определенному объекту запретить применение групповой политики, следует выполнить следующие действия:

- В контекстном меню групповой политики выбрать пункт «Свойства»:

- На вкладке «Безопасность» оставить у группы «Authenticated Users» разрешение на «Применение групповых политик» (не снимать отметку с пункта «Применить групповые политики» в столбце «Разрешено»):

- Добавить объект, к которому не будет применяться групповая политика. Для этого нажать «Добавить…» и выбрать необходимый объект (можно выбрать пользователя, компьютер или группу). В данном примере будет добавлен компьютер EDU:

- Для добавленного объекта установить запрет применения групповых политик (установить отметку в пункте «Применить групповые политики» в столбце «Запрещено» и нажать кнопку «Применить»:

Порядок применения групповых политик

Групповые политики обрабатываются в следующем порядке:

- объект локальной групповой политики;

- объекты групповой политики, связанные с доменом (в рамках возможностей и ограничений поддержки леса доменов в Samba, как наборе клиентских компонент);

- объекты групповой политики, связанные с OU: сначала обрабатываются объекты групповой политики связанные с OU, находящейся на самом высоком уровне в иерархии Active Directory, затем объекты групповой политики, связанные с дочерним подразделением и т.д. Последними обрабатываются объекты групповой политики, связанные с OU, в которой находится пользователь или компьютер.

Последние политики имеют наивысший приоритет. Т.е. если параметр включен на уровне политики домена, но на целевом OU данный параметр отключается другой политикой — это означает, что нужный параметр в результате будет отключен на клиенте (выиграет ближайшая политика к объекту в иерархии AD).

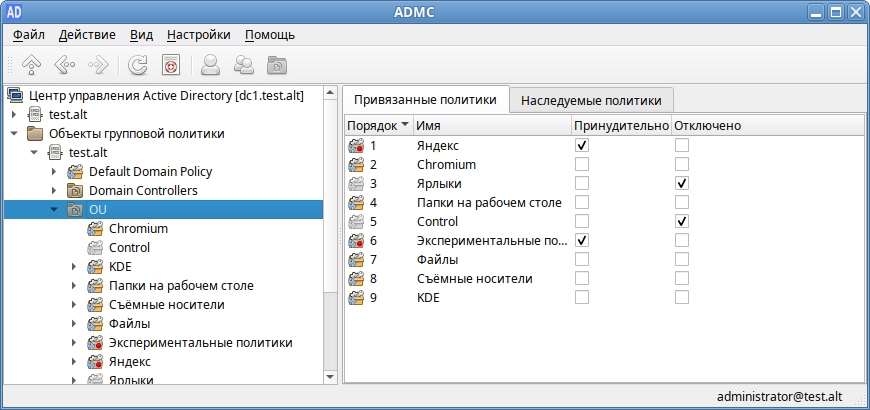

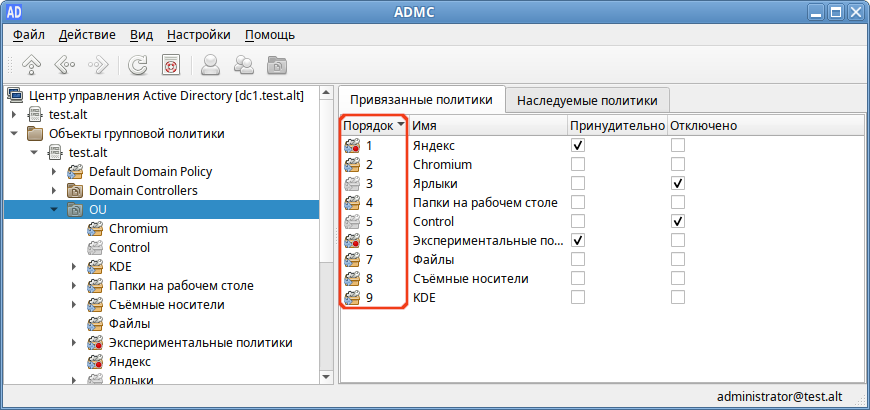

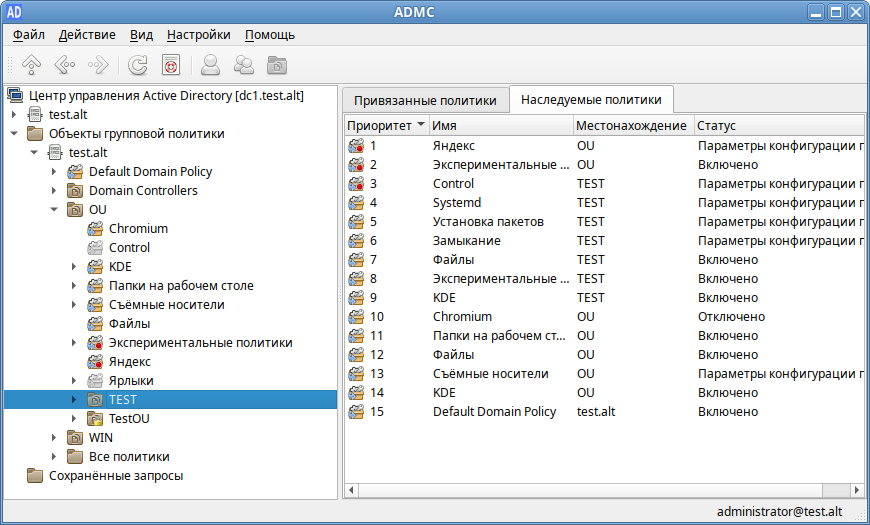

Если на OU назначено несколько групповых политик, то они обрабатываются в том порядке, в котором были назначены. Политики обрабатываются в обратном порядке (политика с номером 1 будет обработана последней):

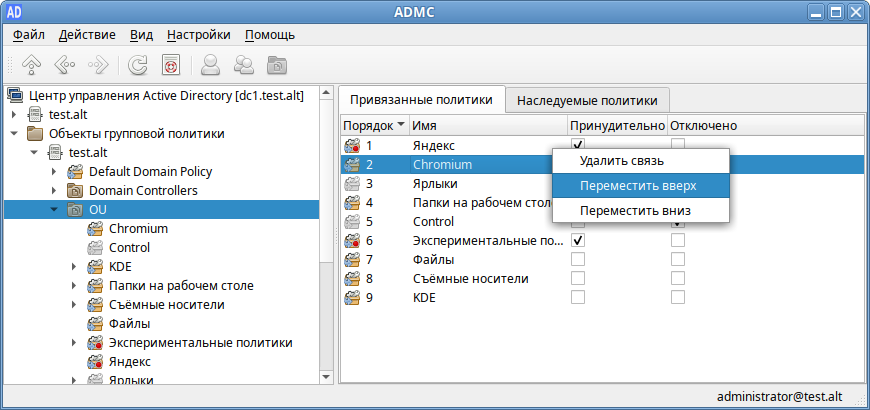

При необходимости этот порядок можно изменить, перетащив политику мышью или выбрав в контекстном меню политики пункт «Переместить вверх» или «Переместить вниз»:

При использовании параметра «Принудительно» у ГП выигрывает та политика, которая находится выше в иерархии домена (например, при включении «Принудительно» у политики Default Domain Policy, она выигрывает у всех других ГП).

У каждого объекта ГП, который привязан к организационному контейнеру AD можно включить или отключить связь (применение политики). Для этого нужно выбрать опцию «Удалить связь»/«Добавить связь» в меню политики. При отключении связи политика перестает применяться к клиентам, но ссылка на объект ГП не удаляется из иерархии. Активировать данную связь можно в любой момент.

Блокирование наследования ГП

По умолчанию политики высокого уровня применяются ко всем вложенным объектам в иерархии домена.

Каждый объект групповой политики можно настроить на блокирование наследования политик более высокого уровня. Таким образом, политика подразделения может блокировать параметры политик домена и сайта. Блокирование наследования предохраняет объекты групповой политики, связанные с доменами или подразделениями родительского уровня, от автоматического наследования на дочернем уровне.

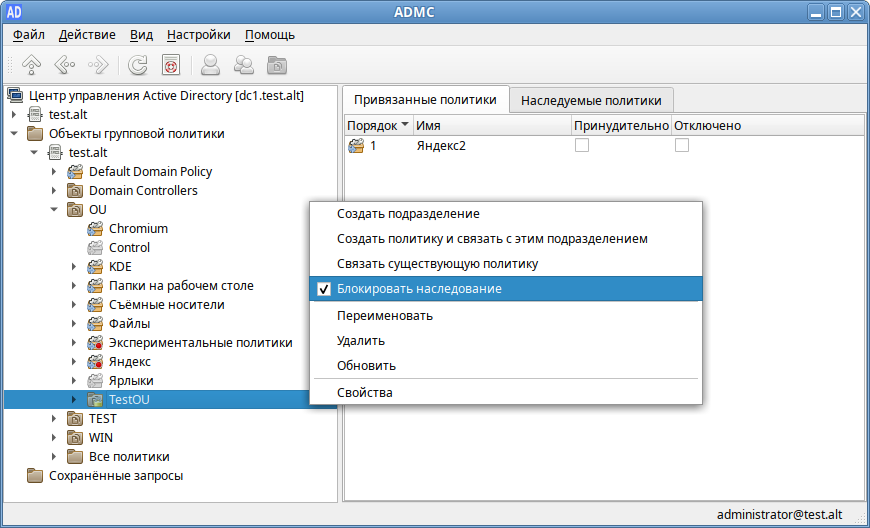

Для того чтобы параметры групповой политики, определенные на уровне вышестоящих контейнеров, не распространялись на содержимое конфигурируемого контейнера необходимо выполнить одно из следующих действий:

- в контекстном меню контейнера, к которому привязан объект групповой политики установить отметку «Блокировать наследование»:

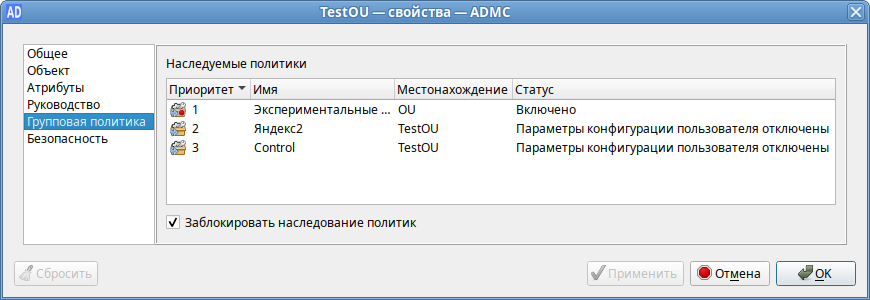

- в окне свойств контейнера, к которому привязан объект групповой политики, на вкладке «Групповая политика» установить отметку «Заблокировать наследование политик»:

Так как администратор домена может не согласится с тем, что администратор подразделения блокирует параметры политики домена, существует возможность запретить переопределение параметров с помощью отметки «Принудительно»:

Отметка в поле «Принудительно» означает, что связь установлена принудительно. Это приведёт к принудительному применению политик более высокого уровня к объектам более низкого уровня, например, применение политики домена ко всем дочерним подразделениям, или применения политики сайта ко всем доменам и подразделениям в пределах сайта.

При использовании параметра «Принудительно» выигрывает та политика, которая находится выше в иерархии домена (например, при включении «Принудительно» у политики Default Domain Policy, она выигрывает у всех других ГП).

После установки параметра «Принудительно», на значке групповой политики появится красный кружок, означающий, что для данной политики запрещено переопределение параметров.

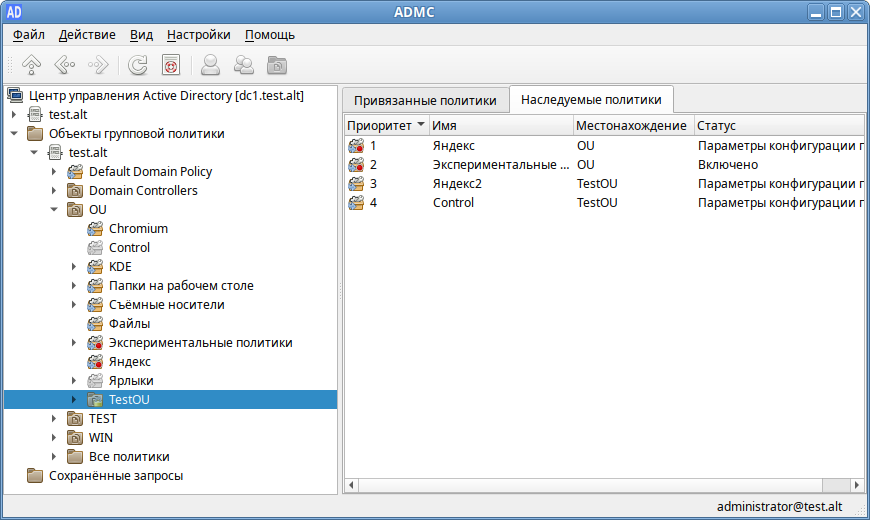

На вкладке «Наследуемые политики» подразделения можно увидеть, какие политики применяются к подразделению и местонахождение политики.

Политики подразделения без блокирования наследования:

Политики подразделения с блокированием наследования:

Использование сохраненных результатов поиска

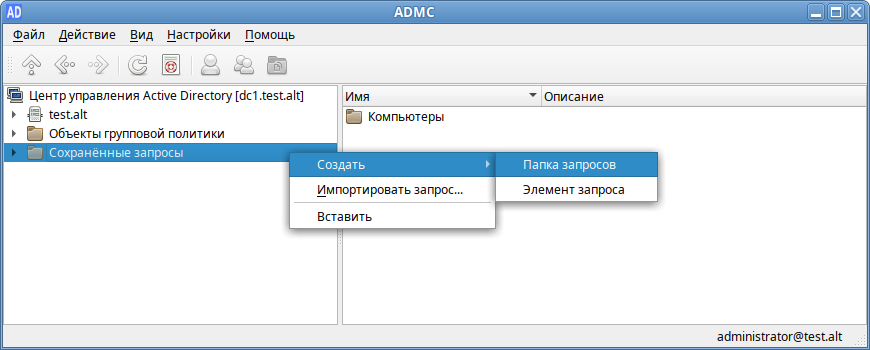

Сохранение запросов (результатов поиска) — это удобный способ сохранять и воспроизводить поиск. С помощью сохраненных запросов можно быстро и эффективно решать задачи поиска и выборки объектов в AD по различным критериям.

Сохраненные запросы можно организовать в древовидную структуру.

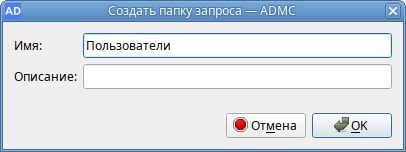

Создать папку запросов

- В контекстном меню папки «Сохранённые запросы» или её подпапки выберите пункт «Создать»→«Папка запросов»:

- Откроется диалоговое окно «Создать папку запросов — ADMC»:

- В поле «Имя» введите название папки.

- В поле «Описание» введите описание папки.

- Нажмите кнопку «ОК»:

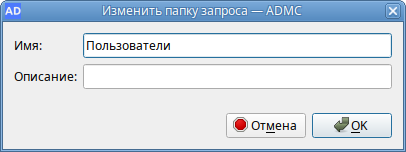

Редактировать папку запросов

- В контекстном меню папки выберите пункт «Изменить».

- Откроется диалоговое окно «Изменить папку запросов — ADMC»:

- В поле «Имя» введите название папки.

- В поле «Описание» введите описание папки.

- Нажмите кнопку «OK».

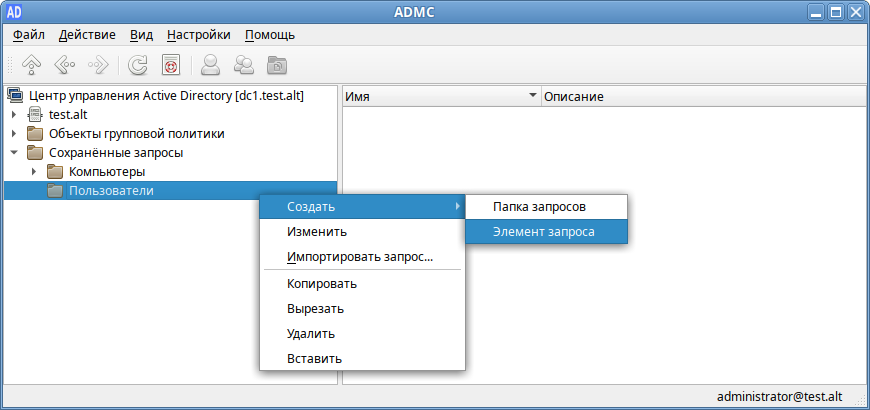

Создать запрос

- В контекстном меню папки запроса выберите пункт «Создать»→«Элемент запроса»:

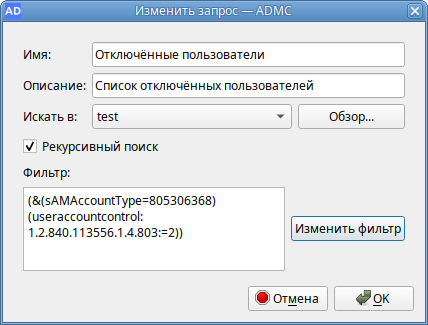

- Откроется окно «Создать запрос — ADMC».

- В поле «Имя» введите название.

- В поле «Описание» введите описание поиска.

- В выпадающем списке «Искать в» выберите объект, который будет использоваться в качестве основы для поиска.

- Отметьте пункт «Рекурсивный поиск», если хотите, чтобы поиск включал объекты более чем одного уровня.

- Нажмите кнопку «Изменить фильтр», чтобы отредактировать фильтр (для получения информации о том, как создавать фильтры см. раздел Поиск объектов).

- После создания фильтра, он будет отображаться в поле «Фильтр» (в формате LDAP):

- Нажмите кнопку «ОК».

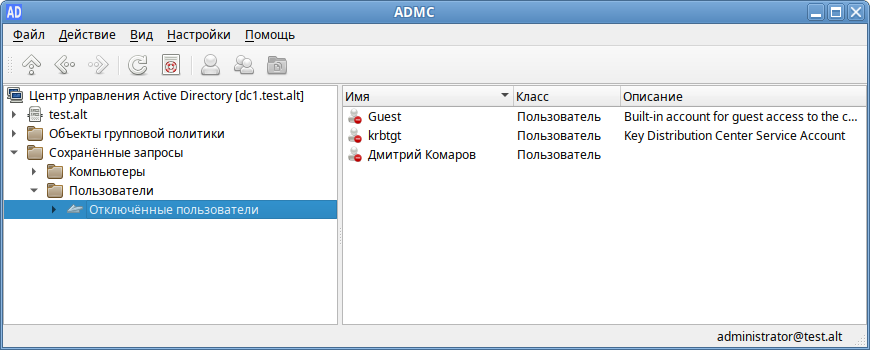

- При выборе созданного запроса, в правом окне появится список пользователей, который соответствует данному запросу:

Редактировать запрос

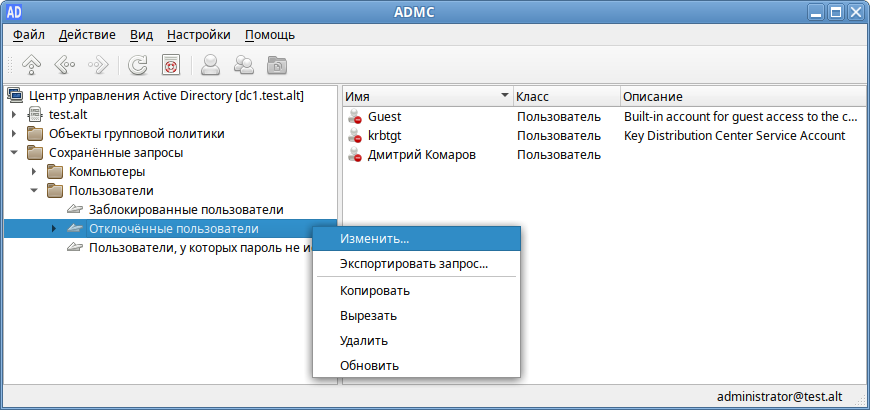

- В контекстном меню запроса выберите пункт «Изменить…»:

- Внесите необходимые изменения (см. раздел Создать запрос).

- Нажмите кнопку «ОК».

Экспортировать запрос

- В контекстном меню запроса выберите пункт «Экспортировать запрос…».

- В открывшемся диалоговом окне укажите название файла (<имя_файла>.json) и место назначения.

- Нажмите кнопку «Сохранить».

Импортировать запрос

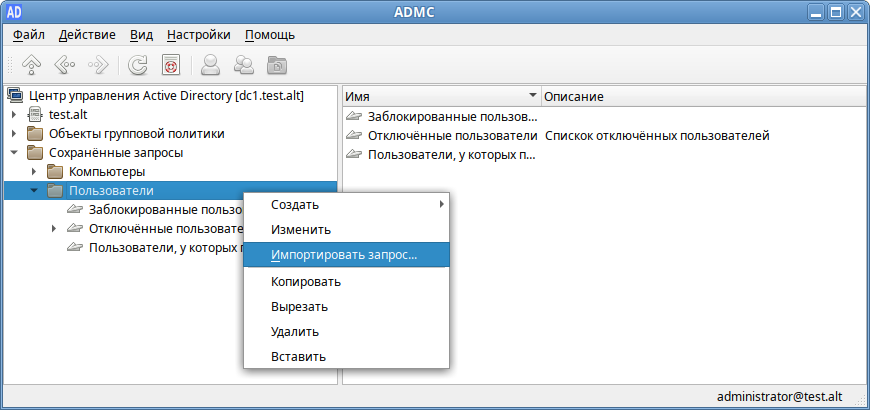

- В контекстном меню папки поиска, в которую вы хотите импортировать поиск, выберите пункт «Импортировать запрос…»:

- В открывшемся диалоговом окне выберите экспортированный файл поиска.

- Нажмите кнопку «Открыть».

Переместить/Копировать запрос или папку запросов

- В контекстном меню объекта, который вы хотите переместить, выберите пункт «Вырезать»/«Копировать».

- В контекстном меню целевой папки выберите пункт «Вставить».

Удалить запрос или папку запросов

В контекстном меню объекта, который вы хотите удалить, выберите пункт «Удалить»

Другое

Просмотр и передача ролей FSMO

FSMO, или Flexible single-master operations (операции с одним исполнителем) — это операции, выполняемые контроллерами домена AD, которые требуют обязательной уникальности сервера для каждой операции. В зависимости от типа операции уникальность FSMO подразумевается в пределах одного домена или леса доменов.

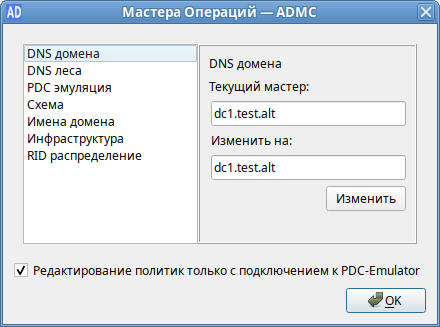

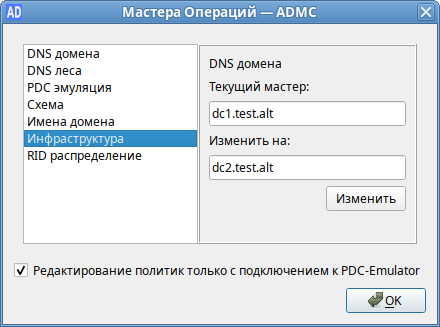

Для просмотра текущего владельца роли необходимо выбрать пункт меню «Файл»→«Мастера Операций». В открывшемся окне в списке слева выбрать роль, в поле «Текущий мастер» будет показан владелец роли:

Список возможных ролей:

- «DNS домена» — Domain DNS Zone Master role

- «DNS леса» — Forest DNS Zone Master role

- «PDC эмуляция» — эмулятор PDC (PDC Emulator)

- «Схема» — хозяин схемы (Schema Master)

- «Имена домена» — хозяин именования доменов (Domain Naming Master)

- «Инфраструктура» — хозяин инфраструктуры (Infrastructure Master)

- «RID распределение» — хозяин RID (RID Master)

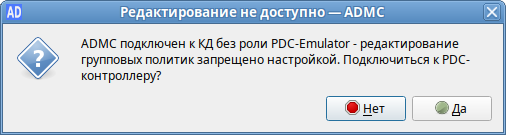

Если отмечен пункт «Редактирование политик только с подключением к PDC-Emulator», при отсутствии подключения к контроллеру домена с ролью PDC-эмуляции, действия, затрагивающие шаблоны групповых политик (редактирование/изменение/удаление политик) будут запрещены:

Для штатной передачи роли:

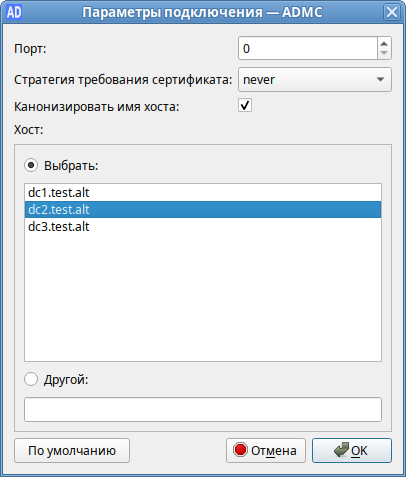

- В окне «Параметры подключения — ADMC» («Файл»→«Параметры подключения») выбрать контроллер домена, который должен стать новым владельцем роли и нажать кнопку «ОК»:

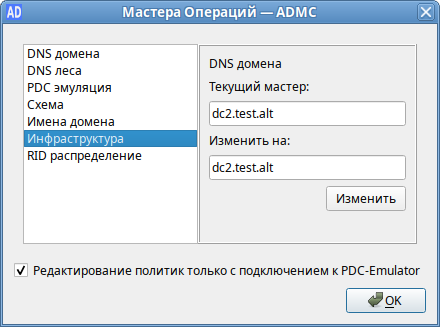

- В окне «Мастера Операций — ADMC» («Файл»→«Мастера Операций») выбрать роль (при этом в поле «Текущий мастер» будет показан текущий владелец роли, а в поле «Изменить на» — контроллер домена, который должен стать новым владельцем роли) и нажать кнопку «Изменить»:

Добавление/Удаление UPN суффиксов

UserPrincipalName (UPN) — имя для входа пользователя в формате email адреса, например ivanov@test.alt. Здесь ivanov это UPN префикс (имя пользователя в домене AD), test.alt — UPN суффикс. По умолчанию в AD в качестве UPN суффикса используется DNS имя домена AD. Добавление дополнительных имён доменов позволит упростить процесс входа и повысить безопасность.

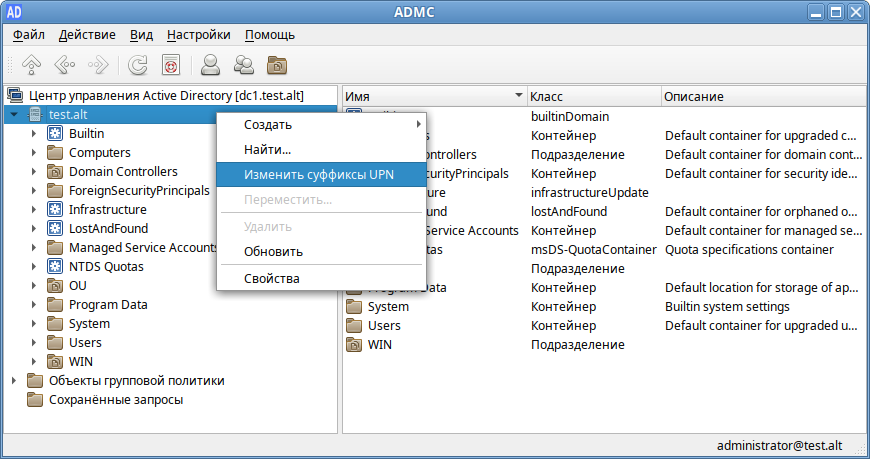

Для того чтобы добавить/удалить дополнительный UPN суффикс:

- В контекстном меню домена выберите «Изменить суффиксы UPN»:

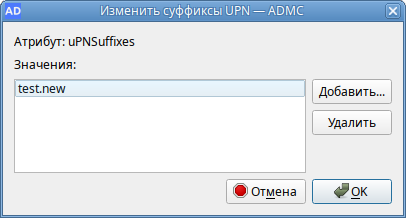

- В открывшемся диалоговом окне нажмите кнопку «Добавить...»:

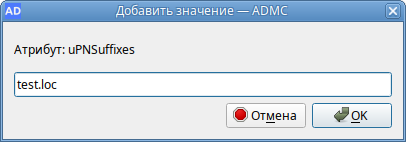

- Введите новый суффикс:

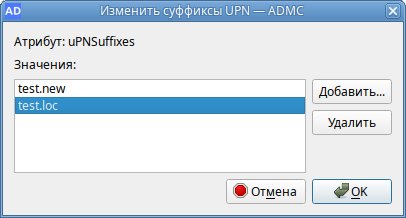

- Нажмите кнопку «ОК», чтобы добавить новый суффикс в список.

- Чтобы удалить существующий суффикс, выберите его в списке и нажмите кнопку «Удалить»:

Выбор объектов

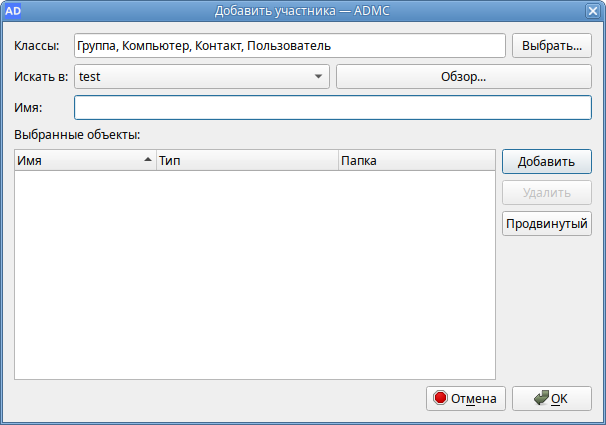

Доступ к диалоговому окну выбора объектов можно получить из разных мест, например, при выборе действия «Добавить в группу…» в контекстном меню учётной записи пользователя:

Для выбора объектов:

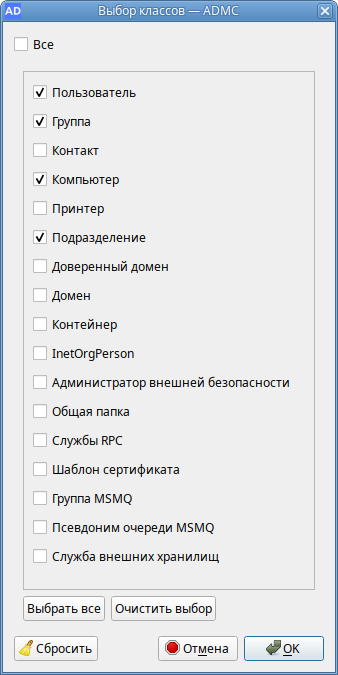

- В поле «Классы», нажав кнопку «Выбрать…», выберите типы объектов, которые будут использоваться для поиска (в большинстве случаев это поле будет заполнено автоматически, в зависимости от задачи):

- В поле «Искать в» выберите объект, который будет использоваться в качестве основы для поиска.

- В поле «Имя» введите имя объекта (можно ввести часть имени или выполнить поиск по имени для входа).

- Нажмите кнопку «Добавить» для поиска объекта по названию.

- Если объект найден, он будет добавлен в список найденных объектов.

- Если объект не найден, исправьте имя и повторите попытку.

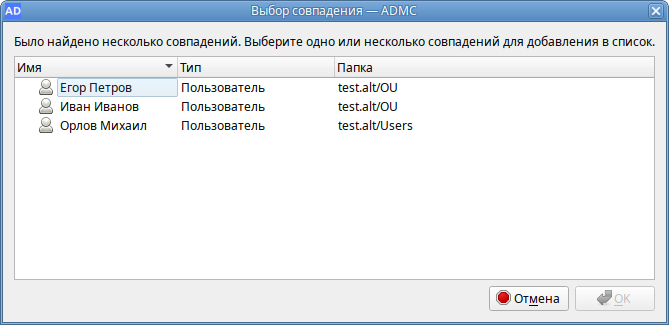

- Если есть несколько совпадений, откроется диалоговое окно, в котором можно выбрать одно или несколько совпадений:

- Повторите пункты 1-7, пока не добавите все объекты, которые хотите выбрать.

- Чтобы удалить объекты из списка, выберите объекты и нажмите кнопку «Удалить».

Для выбора объектов можно также использовать продвинутый поиск, который можно открыть, нажав кнопку «Продвинутый» (см. Поиск объектов).

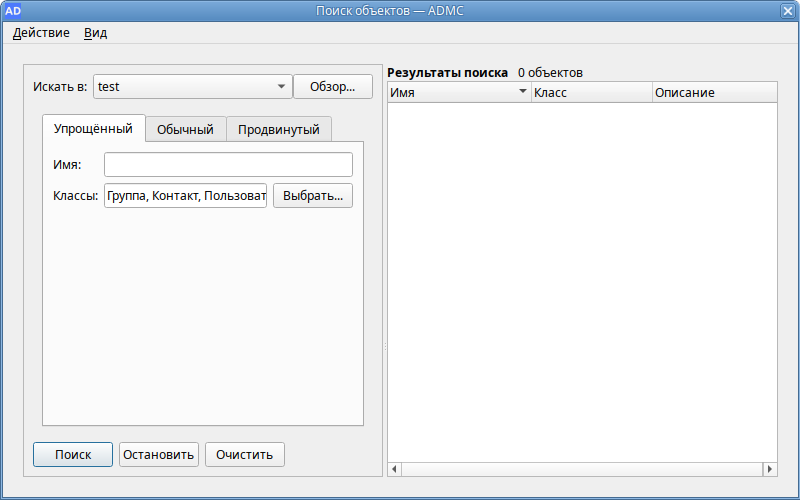

Поиск объектов

Поиск объектов осуществляется в диалоговом окне «Поиск объектов — ADMC»:

Доступ к этому диалоговому окну можно получить, выбрав пункт «Найти…» в меню «Действие» или в контекстном меню контейнера.

Для поиска объектов:

- В списке «Искать в» выберите объект, который будет использоваться в качестве основы для поиска.

- Определите критерий поиска на одной из вкладок («Упрощённый», «Обычный», «Продвинутый»).

- Нажмите кнопку «Поиск».

- Результаты будут отображены в списке справа.

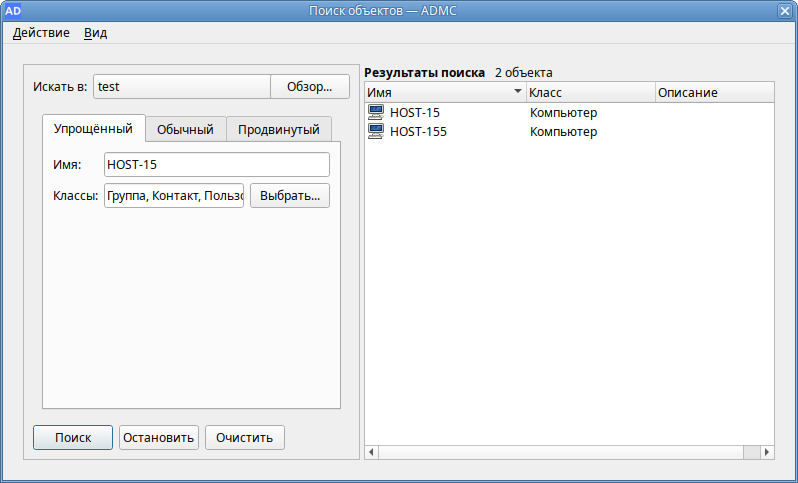

Простой поиск

- Выберите вкладку «Упрощённый».

- В поле «Классы», нажав кнопку «Выбрать…», выберите классы объектов для поиска:

- В поле «Имя» введите имя объекта.

- Нажмите кнопку «Поиск».

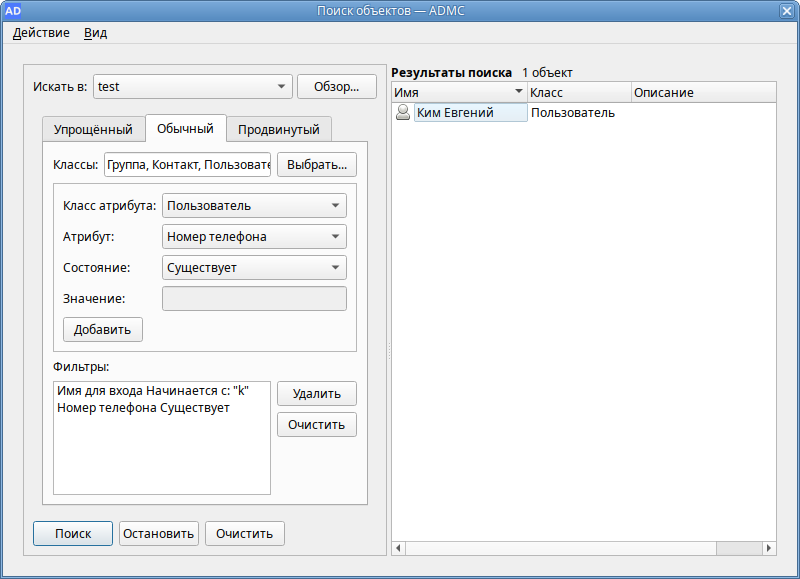

Обычный поиск

- Выберите вкладку «Обычный».

- В поле «Классы», нажав кнопку «Выбрать…», выберите классы объектов для поиска:

- Создайте фильтр:

- в списке «Класс атрибута» выберите класс атрибута.

- в списке «Атрибут» выберите атрибут (список атрибутов зависит от выбранного класса атрибутов).

- в списке «Состояние» выберите условие, которое будет использоваться для фильтра.

- в поле «Значение» введите значение условия. Обратите внимание, что не для всех условий необходимо вводить значения.

- Нажмите кнопку «Добавить».

- Повторите пункты 2-3, чтобы добавить больше фильтров (фильтры для создания критериев поиска объединяются логическим И).

- Нажмите кнопку «Удалить», если хотите удалить фильтр из списка.

- Нажмите кнопку «Очистить», если хотите очистить список фильтров.

- Нажмите кнопку «Поиск».

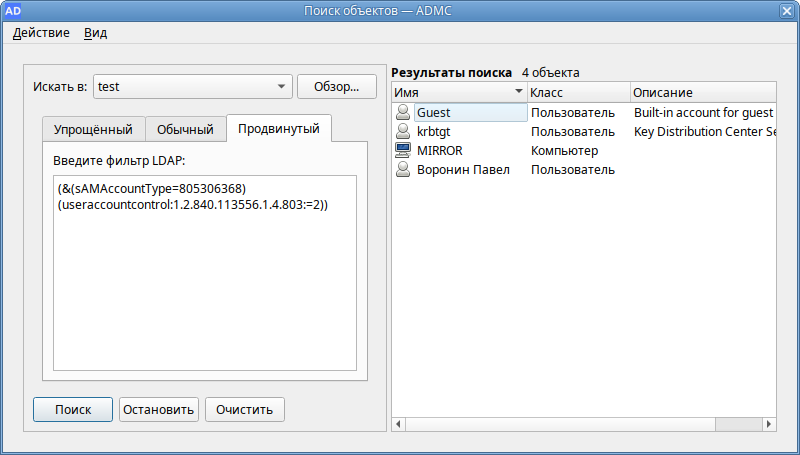

Продвинутый поиск

- Выберите вкладку «Продвинутый».

- Введите LDAP-фильтр в поле «Введите фильтр LDAP».

- Нажмите кнопку «Поиск».

Страница проекта

https://github.com/altlinux/admc